Pytanie 1

Aby stworzyć las w strukturze katalogowej AD DS (Active Directory Domain Services), konieczne jest zrealizowanie co najmniej

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Aby stworzyć las w strukturze katalogowej AD DS (Active Directory Domain Services), konieczne jest zrealizowanie co najmniej

W którym rejestrze systemu Windows znajdziemy informacje o błędzie spowodowanym brakiem synchronizacji czasu systemowego z serwerem NTP?

Jakie urządzenie pozwala komputerom na bezprzewodowe łączenie się z przewodową siecią komputerową?

Administrator zauważył wzmożony ruch w sieci lokalnej i podejrzewa incydent bezpieczeństwa. Które narzędzie może pomóc w identyfikacji tego problemu?

W celu zagwarantowania jakości usług QoS, w przełącznikach warstwy dostępu wdraża się mechanizm

Przynależność komputera do danej sieci wirtualnej nie może być ustalana na podstawie

Protokół ARP (Address Resolution Protocol) pozwala na konwersję logicznych adresów z poziomu sieci na rzeczywiste adresy z poziomu

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Administrator zamierza udostępnić folder C:\instrukcje w sieci trzem użytkownikom należącym do grupy Serwisanci. Jakie rozwiązanie powinien wybrać?

Przekazywanie tokena (ang. token) ma miejsce w sieci o topologii fizycznej

W jakiej usłudze serwera możliwe jest ustawienie parametru TTL?

Przed przystąpieniem do podłączania urządzeń do sieci komputerowej należy wykonać pomiar długości przewodów. Dlaczego jest to istotne?

Protokół używany do konwertowania fizycznych adresów MAC na adresy IP w sieciach komputerowych to

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Administrator systemu Windows Server zamierza zorganizować użytkowników sieci w różnorodne grupy, które będą miały zróżnicowane uprawnienia do zasobów w sieci oraz na serwerze. Najlepiej osiągnie to poprzez zainstalowanie roli

Ile punktów przyłączeniowych (2 x RJ45), według wymogów normy PN-EN 50167, powinno być w biurze o powierzchni 49 m2?

Adres w systemie dziesiętnym 136.168.148.99 ma odpowiadający mu zapis w systemie binarnym

Fragment specyfikacji którego urządzenia sieciowego przedstawiono na ilustracji?

| L2 Features | • MAC Address Table: 8K • Flow Control • 802.3x Flow Control • HOL Blocking Prevention • Jumbo Frame up to 10,000 Bytes • IGMP Snooping • IGMP v1/v2 Snooping • IGMP Snooping v3 Awareness • Supports 256 IGMP groups • Supports at least 64 static multicast addresses • IGMP per VLAN • Supports IGMP Snooping Querier • MLD Snooping • Supports MLD v1/v2 awareness • Supports 256 groups • Fast Leave • Spanning Tree Protocol • 802.1D STP • 802.1w RSTP | • Loopback Detection • 802.3ad Link Aggregation • Max. 4 groups per device/8 ports per group (DGS-1210-08P) • Max. 8 groups per device/8 ports per group (DGS-1210- 16/24/24P) • Max. 16 groups per device/8 ports per group (DGS-1210-48P) • Port Mirroring • One-to-One, Many-to-One • Supports Mirroring for Tx/Rx/Both • Multicast Filtering • Forwards all unregistered groups • Filters all unregistered groups • LLDP, LLDP-MED |

Jakie oprogramowanie odpowiada za funkcję serwera DNS w systemie Linux?

Podaj domyślny port, który służy do przesyłania poleceń w serwisie FTP.

Kabel skręcany o czterech parach, w którym każdy z przewodów jest otoczony ekranem foliowym, a ponadto wszystkie pary są dodatkowo zabezpieczone siatką, to kabel

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Planowana sieć przypisana jest do klasy C. Sieć została podzielona na 4 podsieci, w których każda z nich obsługuje 62 urządzenia. Która z wymienionych masek będzie odpowiednia do realizacji tego zadania?

AES (ang. Advanced Encryption Standard) to co?

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

Jaka jest kolejność przewodów we wtyku RJ45 zgodnie z sekwencją połączeń T568A?

| Kolejność 1 | Kolejność 2 | Kolejność 3 | Kolejność 4 |

| 1. Biało-niebieski 2. Niebieski 3. Biało-brązowy 4. Brązowy 5. Biało-zielony 6. Zielony 7. Biało-pomarańczowy 8. Pomarańczowy | 1. Biało-pomarańczowy 2. Pomarańczowy 3. Biało-zielony 4. Niebieski 5. Biało-niebieski 6. Zielony 7. Biało-brązowy 8. Brązowy | 1. Biało-brązowy 2. Brązowy 3. Biało-pomarańczowy 4. Pomarańczowy 5. Biało-zielony 6. Niebieski 7. Biało-niebieski 8. Zielony | 1. Biało-zielony 2. Zielony 3. Biało-pomarańczowy 4. Niebieski 5. Biało-niebieski 6. Pomarańczowy 7. Biało-brązowy 8. Brązowy |

Użytkownik Gość należy do grupy Goście. Grupa Goście należy do grupy Wszyscy. Wskaż uprawnienia udziału użytkownika Gość do folderu test1

Podczas realizacji projektu sieci LAN zastosowano medium transmisyjne w standardzie Ethernet 1000Base-T. Która z poniższych informacji jest poprawna?

W przestawionej na rysunku ramce Ethernet adresem nadawcy i adresem odbiorcy jest

| Bajty | |||||

| 8 | 6 | 6 | 2 | 46 - 1500 | 4 |

| Preambuła | Adres odbiorcy | Adres nadawcy | Typ ramki | Dane | Frame Check Sequence |

Jakie urządzenie należy użyć, aby połączyć sieć lokalną z Internetem?

Jaką maksymalną liczbę komputerów można zaadresować adresami IP w klasie C?

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Jakie urządzenie powinno być użyte do połączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

Aby użytkownicy sieci lokalnej mogli przeglądać strony WWW przez protokoły HTTP i HTTPS, zapora sieciowa powinna pozwalać na ruch na portach

Wskaź na prawidłowe przyporządkowanie usługi warstwy aplikacji z domyślnym numerem portu, na którym działa.

Który z poniższych adresów jest adresem prywatnym zgodnym z dokumentem RFC 1918?

Które z poniższych poleceń systemu Linux wyświetla aktualną konfigurację interfejsów sieciowych?

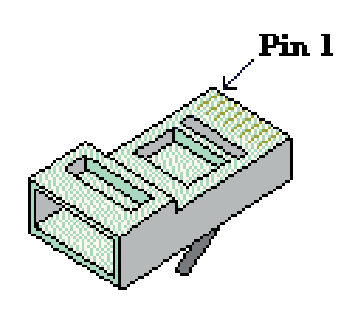

Które urządzenie sieciowe przedstawiono na ilustracji?

Jakie narzędzie należy zastosować do zakończenia kabli UTP w module keystone z wkładkami typu 110?

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?