Pytanie 1

Jak można usunąć ciasteczko o nazwie ciastko, korzystając z języka PHP?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jak można usunąć ciasteczko o nazwie ciastko, korzystając z języka PHP?

Jakiego języka należy użyć do stworzenia aplikacji internetowej, która działa po stronie klienta?

Jaki typ mechanizmu zapewnienia bezpieczeństwa podczas uruchamiania aplikacji jest zawarty w środowisku .NET Framework?

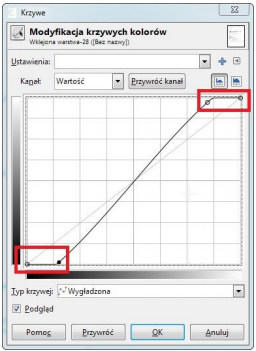

W programie do edytowania grafiki rastrowej zmieniono krzywe kolorów w sposób zaznaczony ramką na pokazanym obrazie. Jakie jest to działanie?

Parametr face w znaczniku <font> jest używany do określenia

Wykonano następującą kwerendę na tabeli Pracownicy:

SELECT imie FROM pracownicy WHERE nazwisko = 'Kowal' OR stanowisko > 2;

| id | imie | nazwisko | stanowisko |

|---|---|---|---|

| 1 | Anna | Kowalska | 1 |

| 2 | Monika | Nowak | 2 |

| 3 | Ewelina | Nowakowska | 2 |

| 4 | Anna | Przybylska | 3 |

| 5 | Maria | Kowal | 3 |

| 6 | Ewa | Nowacka | 4 |

Czym jest relacja w bazach danych?

Która z reguł dotyczących sekcji w języku HTML jest poprawna?

Który z grafikowych formatów umożliwia zapis przezroczystego tła?

W przedstawionej regule CSS h1{color: blue} co oznacza h1?

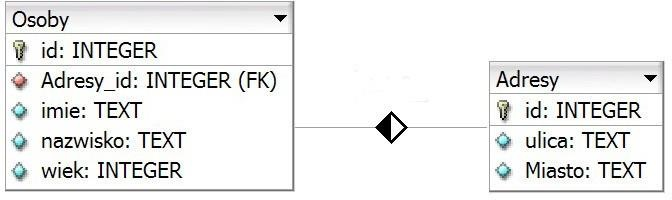

Tabele Osoby i Adresy są połączone relacją jeden do wielu. Które zapytanie SQL należy wykonać, aby korzystając z tej relacji, prawidłowo wyświetlić nazwiska oraz przyporządkowane im miasta?

Który z protokołów umożliwia publikację strony internetowej na serwerze?

Co oznacza w języku C++ przedstawiony fragment kodu?

| struct CONTACT { std::string nazwisko; std::string telefon; int numer; }; |

Rozmiar grafiki JPEG zamieszczonej na stronie www może wpływać na

Który atrybut pozwala na wskazanie lokalizacji pliku graficznego w znaczniku <img>?

Według zasad walidacji HTML5, jakie jest prawidłowe użycie znacznika hr?

Jak utworzyć klucz obcy na wielu kolumnach podczas definiowania tabeli?

Podczas edytowania grafiki w programie do obróbki rastrowej należy usunąć kolory z obrazu, aby uzyskać wizualizację w odcieniach szarości. W tym celu można zastosować funkcję

W jaki sposób można ustawić w CSS wygląd hiperłącza, aby linki nieodwiedzone miały kolor żółty, a odwiedzone kolor zielony?

W systemie MySQL trzeba użyć polecenia REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian jedynie w definicji struktury bazy danych. Odpowiednia komenda do odebrania tych uprawnień ma postać

Jaki jest cel zapisu w języku JavaScript?

| var napis1 = new napisy(); |

Przedstawiona funkcja napisana w kodzie JavaScript ma na celu:

| function oblicz(a, n) { wynik = 1; for(i = 0; i < n; i++) wynik *= a; return (wynik); } |

W dziedzinie grafiki komputerowej termin kanał alfa odnosi się do

Jakie oznaczenie powinno się zastosować, aby umieścić film na stronie internetowej?

W dokumencie HTML utworzono formularz wysyłający dane do skryptu formularz.php. Po naciśnięciu przycisku typu submit, przeglądarka przekierowuje nas do określonego adresu. Na podstawie podanego linku można wywnioskować, że dane do pliku formularz.php przesłano metodą

| .../formularz.php?imie=Anna&nazwisko=Kowalska |

W języku JavaScript zdefiniowano funkcję potega. Funkcja ta

function potega(a, b = 2) { ... return wynik; }

Który znacznik lub grupa znaczników nie są stosowane do definiowania struktury strony HTML?

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać obraz w formacie

Została zaprezentowana tabela o nazwie konta. Aby obliczyć liczbę rejestracji w poszczególnych latach oraz wyświetlić te wartości razem z rokiem rejestracji, należy wykonać zapytanie

Globalne zmienne do przechowywania informacji o ciasteczkach oraz sesjach: $_COOKIE oraz $_SESSION stanowią część języka

Która z funkcji zdefiniowanych w języku PHP zwraca jako wynik połowę kwadratu wartości podanej jako argument?

Funkcję session_start() w PHP należy zastosować przy realizacji

W systemie MySQL przyznanie roli o nazwie DBManager umożliwia użytkownikowi wykonywanie

Która z definicji funkcji w języku C++ przyjmuje parametr typu zmiennoprzecinkowego i zwraca wartość typu całkowitego?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Która z poniższych funkcji PHP służy do ładowania pliku z serwera?

Aby uzyskać dane z formularza HTML bez ich widoczności w adresie URL, powinno się użyć

Aby zaktualizować maksymalną długość kolumny imie w tabeli klienci do 30 znaków, należy zastosować w języku SQL poniższy kod

| ID_Pracownika | Nazwisko | Imię | Stanowisko | Wynagrodzenie |

|---|---|---|---|---|

| 1 | Kowalski | Krzysztof | kasjer | 3215,76 |

| 2 | Nowak | Antoni | kierownik | 5350,00 |

| 3 | Zając | Alicja | księgowy | 4568,70 |

| 4 | Król | Witold | kasjer | 3045,00 |

| 5 | Nowik | Grzegorz | kasjer | 2750,65 |

| 6 | Kotulski | Andrzej | kierowca | 3467,00 |

| 7 | Tutka | Katarzyna | kierownik | 4935,33 |

| 8 | Porada | Jakub | magazynier | 3321,56 |

Można wydać instrukcję transakcyjną ROLLBACK, aby