Pytanie 1

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

Na powstawanie pętli routingu nie mają wpływu

W jakiej macierzy dyskowej sumy kontrolne są umieszczane na ostatnim dysku?

Jaki protokół pozwala na tworzenie wirtualnych sieci lokalnych VLAN (ang. Virtual Local Area Network)?

Różnica pomiędzy NAT i PAT polega na

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Jakie polecenie w systemach Unix wykorzystywane jest do monitorowania ruchu w sieci?

Termin MAC odnosi się do

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie typy routerów powinny być używane do łączenia różnych systemów autonomicznych?

Który z protokołów służy do wymiany informacji o ścieżkach pomiędzy różnymi systemami autonomicznymi?

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Jakie narzędzie należy wykorzystać do aktualizacji sterownika urządzenia w systemie MS Windows?

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Metryka rutingu to wartość stosowana przez algorytmy rutingu do wyboru najbardziej efektywnej ścieżki. Wartość metryki nie jest uzależniona od

Która edycja protokołu SNMP (Simple Network Management Protocol) umożliwia autoryzację oraz zabezpieczoną komunikację?

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

Który z poniższych protokołów pełni funkcję protokołu routingu?

Który protokół określa zasady zarządzania siecią oraz znajdującymi się w niej urządzeniami?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak określa się procedurę weryfikującą podstawowe komponenty oraz urządzenia systemu BIOS (Basic Input/Output System) po ponownym uruchomieniu komputera?

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

Access Point to sprzęt

Która z wymienionych metod komutacji polega na nawiązywaniu fizycznego łącza pomiędzy dwiema lub większą liczbą stacji końcowych, które jest dostępne wyłącznie dla nich, aż do momentu rozłączenia?

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

Który protokół routingu do określenia optymalnej ścieżki nie stosuje algorytmu wektora odległości (distance-vector routing algorithm)?

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

Jaką trasę należy ustawić, aby zapewnić najwyższą wiarygodność informacji o ścieżkach uzyskanych przez ruter?

Która komutacja jest stosowana w sieci przedstawionej na rysunku?

Ruter to urządzenie stanowiące węzeł w sieci, które działa

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Jaką wartość ma dystans administracyjny dla trasy, której ruter nie rozpoznaje?

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

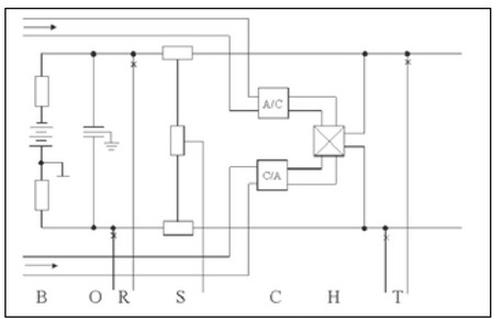

Na rysunku przedstawiono schemat funkcjonalny

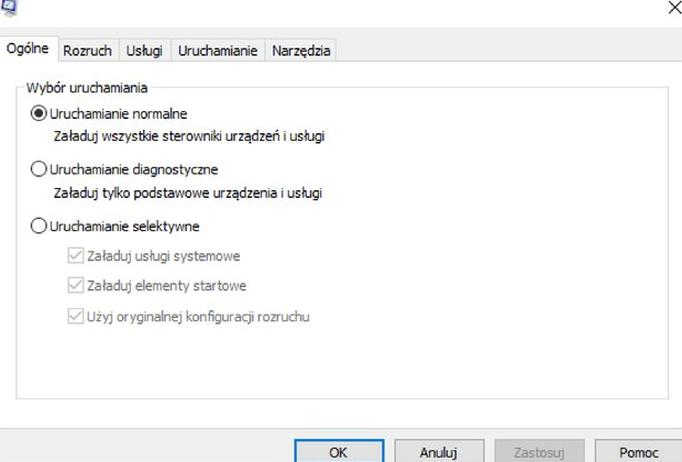

Które polecenie wydane w pasku uruchamiania w systemie Windows wywoła przedstawione na rysunku okno konfiguracji?

Który z poniższych adresów jest adresem typu multicast w protokole IPv4?

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?