Pytanie 1

Jak określa się atak w sieci lokalnej, który polega na usiłowaniu podszycia się pod inną osobę?

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Jak określa się atak w sieci lokalnej, który polega na usiłowaniu podszycia się pod inną osobę?

W systemie binarnym liczba szesnastkowa 29A będzie przedstawiona jako:

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

Aby zablokować oraz usunąć złośliwe oprogramowanie, takie jak exploity, robaki i trojany, konieczne jest zainstalowanie oprogramowania

Na ilustracji pokazano część efektu działania programu przeznaczonego do testowania sieci. Sugeruje to użycie polecenia diagnostycznego w sieci

TCP 192.168.0.13:51614 bud02s23-in-f8:https ESTABLISHED TCP 192.168.0.13:51615 edge-star-mini-shv-01-ams3:https ESTABLISHED TCP 192.168.0.13:51617 93.184.220.29:http ESTABLISHED TCP 192.168.0.13:51619 93.184.220.29:http ESTABLISHED TCP 192.168.0.13:51620 93.184.220.29:http TIME_WAIT TCP 192.168.0.13:51621 bud02s23-in-f206:https TIME_WAIT TCP 192.168.0.13:51622 xx-fbcdn-shv-01-ams3:https ESTABLISHED TCP 192.168.0.13:51623 108.161.188.192:https ESTABLISHED TCP 192.168.0.13:51626 23.111.9.32:https TIME_WAIT TCP 192.168.0.13:51628 lg-in-f155:https ESTABLISHED TCP 192.168.0.13:51629 waw02s06-in-f68:https ESTABLISHED

Jakie pole znajduje się w nagłówku protokołu UDP?

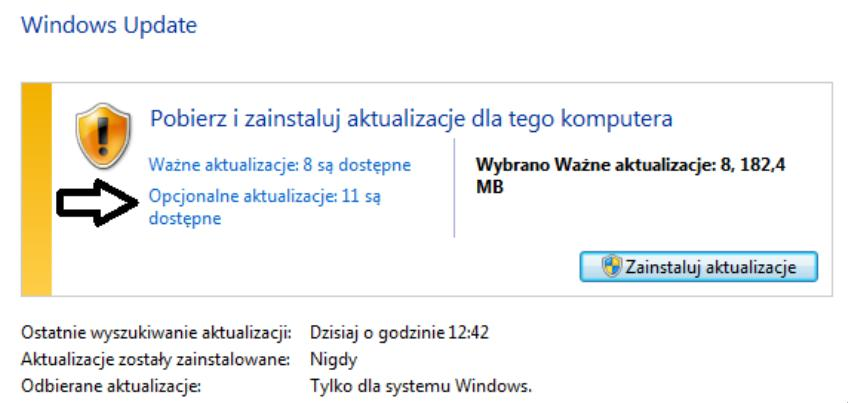

Jeżeli użytkownik zdecyduje się na pozycję wskazaną przez strzałkę, uzyska możliwość zainstalowania aktualizacji?

Brak odpowiedzi na to pytanie.

Udostępniono w sieci lokalnej jako udział specjalny folder o nazwie egzamin znajdujący się na komputerze o nazwie SERWER_2 w katalogu głównym dysku C:. Jak powinna wyglądać ścieżka dostępu do katalogu egzamin, w którym przechowywany jest folder macierzysty dla konta użytkownika o określonym loginie?

Brak odpowiedzi na to pytanie.

Jaka jest binarna reprezentacja adresu IP 192.168.1.12?

Brak odpowiedzi na to pytanie.

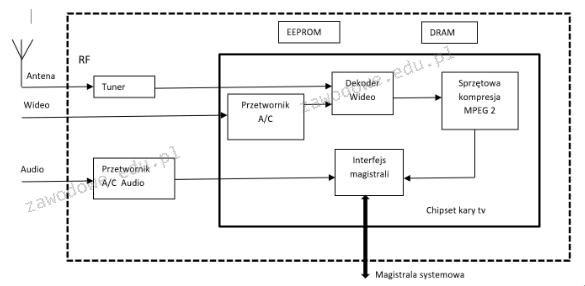

Na ilustracji przedstawiono diagram blokowy karty

Brak odpowiedzi na to pytanie.

Który interfejs pozwala na korzystanie ze sterowników oraz oprogramowania systemu operacyjnego, umożliwiając m.in. przesył danych pomiędzy pamięcią systemową a dyskiem SATA?

Brak odpowiedzi na to pytanie.

Uruchomienie systemu Windows jest niemożliwe z powodu awarii oprogramowania. W celu przeprowadzenia jak najmniej inwazyjnej diagnostyki i usunięcia tej usterki, zaleca się

Brak odpowiedzi na to pytanie.

Nierówne wydruki lub bladości w druku podczas korzystania z drukarki laserowej mogą sugerować

Brak odpowiedzi na to pytanie.

Co jest główną funkcją serwera DHCP w sieci komputerowej?

Brak odpowiedzi na to pytanie.

Jak nazywa się bezklasowa metoda podziału przestrzeni adresowej IPv4?

Brak odpowiedzi na to pytanie.

Jakie działanie może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Brak odpowiedzi na to pytanie.

W układzie SI jednostką, która mierzy napięcie, jest

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Aby zrealizować sieć komputerową w pomieszczeniu zastosowano 25 metrów skrętki UTP, 5 gniazd RJ45 oraz odpowiednią ilość wtyków RJ45 niezbędnych do stworzenia 5 kabli połączeniowych typu patchcord. Jaki jest całkowity koszt użytych materiałów do budowy sieci? Ceny jednostkowe stosowanych materiałów można znaleźć w tabeli.

| Materiał | Cena jednostkowa | Koszt |

|---|---|---|

| Skrętka UTP | 1,00 zł/m | 25 zł |

| Gniazdo RJ45 | 5,00 zł/szt. | 25 zł |

| Wtyk RJ45 | 3,00 zł/szt. | 30 zł |

Brak odpowiedzi na to pytanie.

Sieć 192.200.100.0 z maską 255.255.255.128 podzielono na 4 równe podsieci. Ile maksymalnie adresów hostów jest dostępnych w każdej podsieci?

Brak odpowiedzi na to pytanie.

Dokumentacja końcowa dla planowanej sieci LAN powinna między innymi zawierać

Brak odpowiedzi na to pytanie.

Urządzenie sieciowe, które umożliwia połączenie pięciu komputerów w tej samej sieci, eliminując kolizje pakietów, to

Brak odpowiedzi na to pytanie.

Jak brzmi nazwa klucza rejestru w systemie Windows, gdzie zapisane są relacje między typami plików a programami je obsługującymi?

Brak odpowiedzi na to pytanie.

Jakiego typu kopię zapasową należy wykonać, aby zarchiwizować wszystkie informacje, niezależnie od daty ich ostatniej archiwizacji?

Brak odpowiedzi na to pytanie.

Wyświetlony stan ekranu terminala został uzyskany podczas testu realizowanego w środowisku Windows. Techniczny pracownik zdobył w ten sposób informacje o:

Brak odpowiedzi na to pytanie.

Poprawę jakości skanowania można osiągnąć poprzez zmianę

Brak odpowiedzi na to pytanie.

W systemie Windows można zweryfikować parametry karty graficznej, używając następującego polecenia

Brak odpowiedzi na to pytanie.

W trakcie instalacji oraz konfiguracji serwera DHCP w systemach z rodziny Windows Server, można wprowadzić zastrzeżenia dla adresów, które będą definiować

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno się wykorzystać, aby rozszerzyć zasięg sieci bezprzewodowej w obiekcie?

Brak odpowiedzi na to pytanie.

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

Brak odpowiedzi na to pytanie.

Jakie zabezpieczenie w dokumentacji technicznej określa mechanizm zasilacza komputerowego zapobiegający przegrzaniu urządzenia?

Brak odpowiedzi na to pytanie.

Symbol błyskawicy pokazany na rysunku jest używany do oznaczania złącza

Brak odpowiedzi na to pytanie.

Który z podanych elementów jest częścią mechanizmu drukarki igłowej?

Brak odpowiedzi na to pytanie.

Najbardziej nieinwazyjnym, a zarazem efektywnym sposobem naprawy komputera zainfekowanego wirusem typu rootkit jest

Brak odpowiedzi na to pytanie.

Strategia zapisywania kopii zapasowych ukazana na diagramie określana jest mianem

| Day | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Media Set | A | A | A | A | A | A | A | A | ||||||||

| B | B | B | B | |||||||||||||

| C | C | C | ||||||||||||||

| E |

Brak odpowiedzi na to pytanie.

Kiedy podczas startu systemu z BIOSu firmy AWARD komputer wyemitował długi dźwięk oraz dwa krótkie, to oznacza, że wystąpił błąd?

Brak odpowiedzi na to pytanie.

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

Brak odpowiedzi na to pytanie.

W sieci z maską 255.255.255.128 można przypisać adresy dla

Brak odpowiedzi na to pytanie.

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Brak odpowiedzi na to pytanie.

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

Brak odpowiedzi na to pytanie.