Pytanie 1

Która z liczb w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Która z liczb w systemie dziesiętnym jest poprawną reprezentacją liczby 10111111 (2)?

Do sprawdzenia, czy w okablowaniu występują odwrócone pary przewodów, stosowany jest test

Które urządzenie należy zainstalować, w celu zwiększenia obszaru zasięgu sieci bezprzewodowej?

Aby w systemie Windows nadać użytkownikowi możliwość zmiany czasu systemowego, potrzebna jest przystawka

Metoda przesyłania danych pomiędzy urządzeniami CD/DVD a pamięcią komputera w trybie bezpośredniego dostępu do pamięci to

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Firma Dyn, której serwery DNS zostały zaatakowane, przyznała, że część tego ataku … miała miejsce z użyciem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników i kontrolerów określany ogólnie jako 'Internet rzeczy' został wykorzystany przez cyberprzestępców jako botnet − sieć maszyn-zombie. Jakiego rodzaju atak jest opisany w tym cytacie?

Jakie polecenie należy wykorzystać w systemie Linux, aby zlokalizować wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i mają w nazwie ciąg znaków abc?

W systemie Linux narzędzie fsck służy do

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Na wydrukach uzyskanych z drukarki laserowej można zauważyć pasma wzdłużne oraz powtarzające się defekty. Jedną z możliwych przyczyn niskiej jakości druku jest wada

Zaproponowany fragment ustawień zapory sieciowej umożliwia przesył danych przy użyciu protokołów ```iptables -A INPUT --protocol tcp --dport 443 -j ACCEPT iptables -A INPUT --protocol tcp --dport 143 -j ACCEPT iptables -A OUTPUT --protocol tcp --dport 443 -j ACCEPT iptables -A OUTPUT --protocol tcp --dport 143 -j ACCEPT```

Który z komponentów nie jest zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- maks. 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

Jaki jest maksymalny promień zgięcia przy montażu kabla U/UTP kat 5e?

Aby przeprowadzić aktualizację zainstalowanego systemu operacyjnego Linux Ubuntu, należy wykorzystać komendę

Jakie polecenie umożliwia wyświetlanie oraz modyfikację tabel translacji adresów IP do adresów fizycznych?

Jakie parametry otrzyma interfejs sieciowy eth0 po wykonaniu poniższych poleceń w systemie Linux?

Jaką maskę domyślną mają adresy IP klasy B?

Za pomocą przedstawionego urządzenia można przeprowadzić diagnostykę działania

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

Która z poniższych form zapisu liczby 77(8) jest nieprawidłowa?

Zarządzaniem drukarkami w sieci, obsługiwaniem zadań drukowania oraz przyznawaniem uprawnień do drukarek zajmuje się serwer

Liczba FAFC w systemie heksadecymalnym odpowiada wartości liczbowej

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie jest źródło pojawienia się komunikatu na ekranie komputera, informującego o wykryciu konfliktu adresów IP?

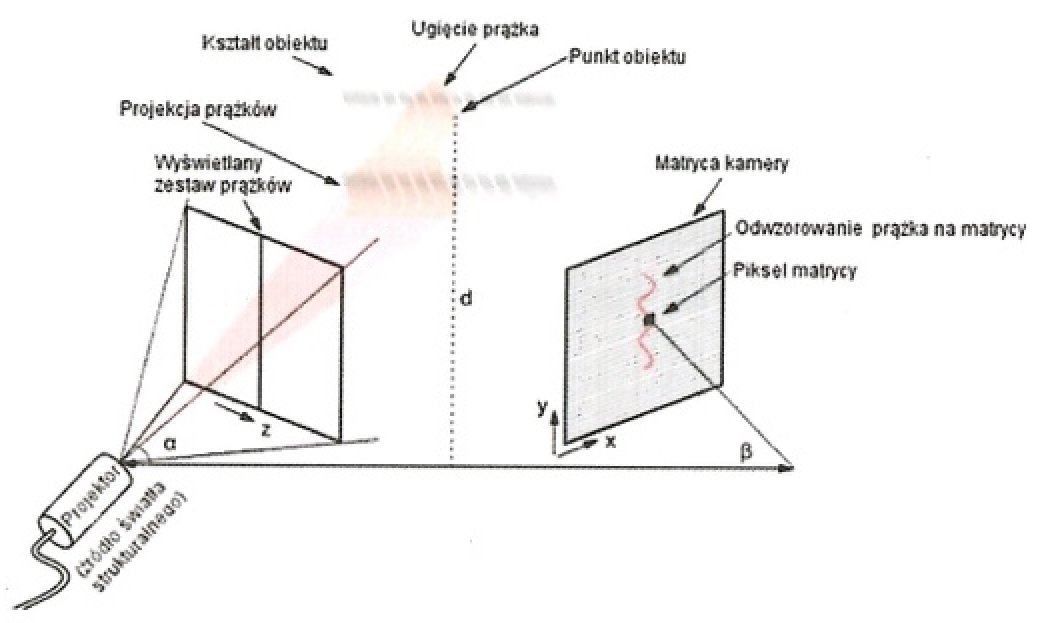

Zaprezentowany diagram ilustruje zasadę funkcjonowania skanera

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

Zainstalowanie gniazda typu keystone w serwerowej szafie jest możliwe w

Jakie jest połączenie używane do wymiany informacji pomiędzy urządzeniami mobilnymi, które stosuje cyfrową transmisję optyczną w trybie bezprzewodowym do przesyłania danych na stosunkowo krótką odległość?

Wskaż urządzenie, które należy wykorzystać do połączenia drukarki wyposażonej w interfejs Wi-Fi z komputerem stacjonarnym bez interfejsu Wi-Fi, ale z interfejsem USB.

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Aby mieć możliwość tworzenia kont użytkowników, komputerów oraz innych obiektów, a także centralnego przechowywania informacji o nich, konieczne jest zainstalowanie na serwerze Windows roli

Polecenie Gpresult

W usłudze Active Directory, konfigurację składającą się z jednej lub więcej domen, które dzielą wspólny schemat i globalny wykaz, nazywamy

Jakie są wartości zakresu częstotliwości oraz maksymalnej prędkości przesyłu danych w standardzie 802.11g WiFi?

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

Jaką rolę pełni usługa NAT działająca na ruterze?

Jaką szerokość ma magistrala pamięci DDR SDRAM?