Pytanie 1

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Jaki komunikat w protokole SNMP (Simple Network Management Protocol) jest przesyłany z zarządcy do agenta w celu uzyskania wartości obiektu z bazy MIB (Management Information Base)?

Który protokół routingu do określenia optymalnej ścieżki nie stosuje algorytmu wektora odległości (distance-vector routing algorithm)?

Modem z technologią xDSL został podłączony do linii abonenckiej. Kontrolka sygnalizująca prawidłowe podłączenie modemu do linii abonenckiej nie świeci. Na podstawie informacji zawartych w tabeli określ przyczynę zaistniałej sytuacji.

| Dioda | Sygnalizacja stanu pracy modemu za pomocą diod LED |

|---|---|

| SIEĆ | Dioda świeci się – podłączone zasilanie modemu. Dioda nie świeci się – brak zasilania modemu. |

| LINIA | Dioda świeci się – prawidłowo podłączona linia telefoniczna. Dioda nie świeci się – źle podłączona linia telefoniczna. |

| SYNCH | Dioda miga – modem synchronizuje się z siecią. Dioda świeci się – modem zsynchronizował się z siecią. |

| ETH | Dioda miga – transmisja danych przez modem. Dioda świeci się – brak transmisji danych przez modem. |

Suma kontrolna umieszczona w ramce ma na celu

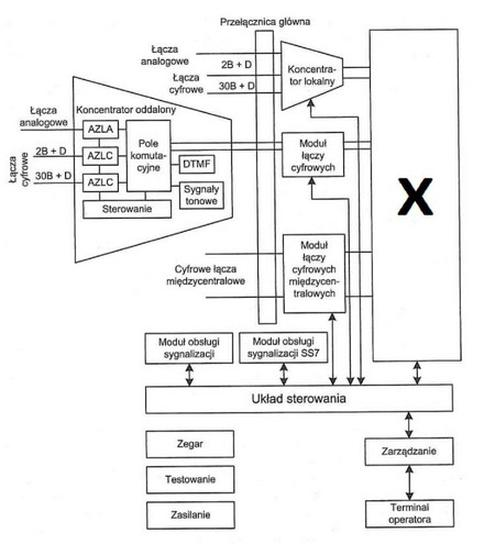

Jaką rolę pełni blok oznaczony symbolem X na schemacie centrali telefonicznej?

Czym charakteryzuje się partycja?

Jak powinno się postępować podczas korzystania z komputera w domu w trakcie burzy z intensywnymi wyładowaniami atmosferycznymi?

Skokowy przyrost tłumienia spowodowany punktowymi wtrąceniami według norm ISO/IEC dotyczących światłowodów nie może przekraczać wartości

Funkcja używana w cyfrowych centralach telefonicznych, która umożliwia dzwonienie bezpośrednio na numery wewnętrzne bez konieczności angażowania osoby pośredniczącej, oznaczana jest skrótem

Preselekcja to zbiór działań

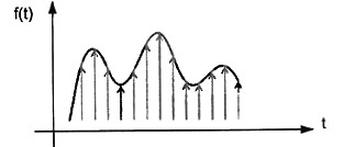

Przedstawiany na rysunku etap procesu modulacji impulsowo-kodowej nosi nazwę

Kluczowym parametrem transmisji światłowodowej, który definiuje spadek poziomu mocy sygnału przy przesyłaniu na odległość 1 km, jest

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Jak nazywa się proces, który przetwarza sygnały o przepływności 64 kbit/s w jeden sygnał zbiorczy o przepływności 2,048 Mbit/s?

Co to jest system sygnalizacji CCS (Common Channel Signaling)?

Jaką wartość ma zysk energetyczny dla anteny izotropowej?

Aby ocenić jakość transmisji w systemach cyfrowych, konieczne jest wykonanie pomiaru

Jakie urządzenie sieciowe jest przeznaczone wyłącznie do rozciągania zasięgu sygnału transmisji?

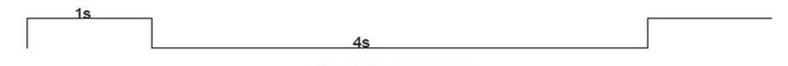

Który sygnał jest przedstawiony na rysunku?

Jak definiuje się dokładność przetwornika C/A?

W systemach Linux/Windows listy kontroli dostępu ACL (Access Control Lists) pozwalają na

Sterowniki w systemie operacyjnym komputera są instalowane w celu zapewnienia

Które zwielokrotnienie opiera się na niezależnym kodowaniu każdego sygnału oraz przesyłaniu ich w tym samym paśmie transmisyjnym?

Zespół serwisowy ZO w centrali telefonicznej z elektronicznym systemem przełączającym realizuje

Jakie jest pasmo kanału D w dostępie BRA w sieci ISDN?

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

Jakiego rodzaju kabel telekomunikacyjny posiada oznaczenie katalogowe XzTKMXpwn 10x4x0,5?

Cechą wyróżniającą technikę komutacji łączy jest

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

Czym jest partycja?

Przyrząd przedstawiony na rysunku jest stosowany do

Koncentrator (ang. hub) jest urządzeniem

Jakie urządzenie w pasywnych systemach sieci optycznych pełni rolę multipleksera i demultipleksera?

Aby użytkownik mógł skorzystać z funkcji tonowej sygnalizacji, konieczne jest włączenie wsparcia dla jego konta usługi oznaczonej skrótem

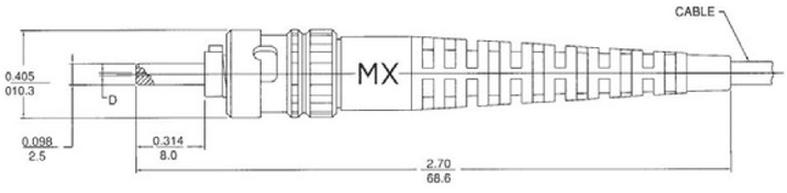

Rysunek przedstawia złącze światłowodowe zgodne ze standardem

Która klasa kabla UTP pozwala na przesył danych z prędkością 1000 Mbit/s?

Który z podanych adresów IP stanowi adres pętli zwrotnej dla komputera?

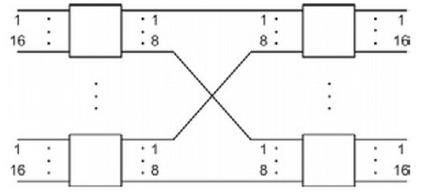

Rysunek przedstawia pole komutacyjne