Pytanie 1

Thunderbolt to interfejs:

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Thunderbolt to interfejs:

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu dostosowania kolejności uruchamiania systemów operacyjnych, należy zmienić zawartość

Którą czynność należy wykonać podczas konfiguracji rutera, aby ukryta sieć bezprzewodowa była widoczna dla wszystkich użytkowników znajdujących się w jej zasięgu?

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

Jakie połączenie bezprzewodowe należy zastosować, aby mysz mogła komunikować się z komputerem?

Co jest przyczyną wysokiego poziomu przesłuchu zdalnego w kablu?

Jaki jest największy rozmiar pojedynczego datagramu IPv4, uwzględniając jego nagłówek?

Jakie urządzenie jest kluczowe do połączenia pięciu komputerów w sieci o topologii gwiazdy?

W systemach operacyjnych Windows system plików pozwala na ograniczenie dostępu użytkowników do określonych katalogów, plików czy dysków

Jakie oprogramowanie jest wykorzystywane do kontrolowania stanu dysków twardych?

Przedstawione narzędzie podczas naprawy zestawu komputerowego przeznaczone jest do

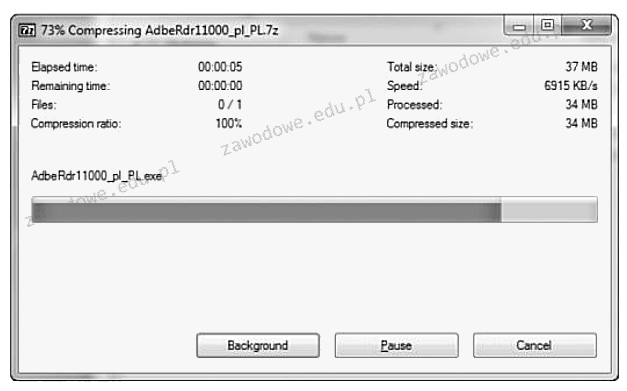

Na dołączonym obrazku pokazano działanie

Jakie protokoły przesyłają regularne kopie tablic routingu do sąsiednich ruterów, nie zawierając pełnych informacji o odległych urządzeniach routujących?

Brak odpowiedzi na to pytanie.

Jakie protokoły przesyłają cykliczne kopie tablic routingu do sąsiadującego rutera i NIE ZAWIERAJĄ pełnych informacji o dalekich ruterach?

Brak odpowiedzi na to pytanie.

Wskaż właściwą formę maski podsieci?

Brak odpowiedzi na to pytanie.

Ile minimalnie pamięci RAM powinien mieć komputer, aby możliwe było uruchomienie 32-bitowego systemu operacyjnego Windows 7 w trybie graficznym?

Brak odpowiedzi na to pytanie.

Jaką jednostką określa się szybkość przesyłania danych w sieciach komputerowych?

Brak odpowiedzi na to pytanie.

Do weryfikacji integralności systemu plików w środowisku Linux trzeba zastosować polecenie

Brak odpowiedzi na to pytanie.

Rodzaj systemu plików, który w systemie Windows pozwala na kompresję danych oraz przydzielanie uprawnień do plików i folderów, to

Brak odpowiedzi na to pytanie.

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Brak odpowiedzi na to pytanie.

Atak na system komputerowy przeprowadzany jednocześnie z wielu maszyn w sieci, który polega na zablokowaniu działania tego systemu przez zajęcie wszystkich dostępnych zasobów, określany jest mianem

Brak odpowiedzi na to pytanie.

Ustal rozmiar klastra na podstawie zamieszczonego fragmentu komunikatu systemu WINDOWS, który pojawia się po zakończeniu działania programu format a:

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Płyta główna z gniazdem G2 będzie kompatybilna z procesorem

Brak odpowiedzi na to pytanie.

Który element pasywny sieci powinien być użyty do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

Brak odpowiedzi na to pytanie.

W zestawieniu przedstawiono istotne parametry techniczne dwóch typów interfejsów. Z powyższego wynika, że SATA w porównaniu do ATA charakteryzuje się

| Table Comparison of parallel ATA and SATA | ||

|---|---|---|

| Parallel ATA | SATA 1.5 Gb/s | |

| Bandwidth | 133 MB/s | 150 MB/s |

| Volts | 5V | 250 mV |

| Number of pins | 40 | 7 |

| Cable length | 18 in. (45.7 cm) | 39 in. (1 m) |

Brak odpowiedzi na to pytanie.

W interfejsie graficznym systemów Ubuntu lub SuSE Linux, aby zainstalować aktualizacje programów systemowych, można zastosować aplikacje

Brak odpowiedzi na to pytanie.

Jaką wartość dziesiętną ma liczba FF w systemie szesnastkowym?

Brak odpowiedzi na to pytanie.

Partycja w systemie Linux, która tymczasowo przechowuje dane w przypadku niedoboru pamięci RAM, to

Brak odpowiedzi na to pytanie.

Liczbie 16 bitowej 0011110010101110 wyrażonej w systemie binarnym odpowiada w systemie szesnastkowym liczba

Brak odpowiedzi na to pytanie.

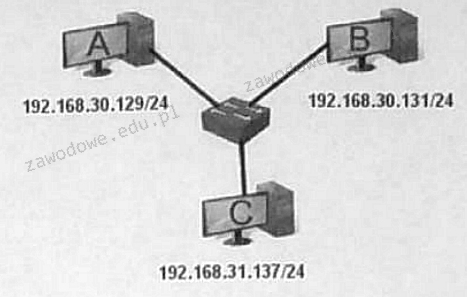

Hosty A i B nie są w stanie nawiązać komunikacji z hostem C. Między hostami A i B wszystko działa poprawnie. Jakie mogą być powody, dla których hosty A i C oraz B i C nie mogą się komunikować?

Brak odpowiedzi na to pytanie.

Wynikiem mnożenia dwóch liczb binarnych 11100110 oraz 00011110 jest liczba

Brak odpowiedzi na to pytanie.

Jak przywrócić stan rejestru systemowego w edytorze Regedit, wykorzystując wcześniej utworzoną kopię zapasową?

Brak odpowiedzi na to pytanie.

Jakie środowisko graficzne zaprojektowane dla systemu Linux ma najniższe wymagania dotyczące pamięci RAM?

Brak odpowiedzi na to pytanie.

Program Mozilla Firefox jest udostępniany na zasadach licencji

Brak odpowiedzi na to pytanie.

Jak nazywa się pamięć podręczną procesora?

Brak odpowiedzi na to pytanie.

Aby zapobiec uszkodzeniom układów scalonych przy serwisie sprzętu komputerowego, należy korzystać z

Brak odpowiedzi na to pytanie.

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wybrania awaryjnego trybu uruchamiania systemu Windows. Mimo to klawiatura działa prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

Brak odpowiedzi na to pytanie.

W systemie Windows odpowiednikiem macierzy RAID 1 jest wolumin o nazwie

Brak odpowiedzi na to pytanie.

Jakim wynikiem jest suma liczb binarnych 1001101 oraz 11001?

Brak odpowiedzi na to pytanie.