Pytanie 1

Dane są zapisy w tabeli uczniowie, które zostały przedstawione na rysunku. Jaki będzie rezultat wykonania podanego zapytania SQL?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Dane są zapisy w tabeli uczniowie, które zostały przedstawione na rysunku. Jaki będzie rezultat wykonania podanego zapytania SQL?

Jaką funkcję w języku PHP należy wykorzystać, aby nawiązać połączenie z bazą danych o nazwie zwierzaki?

Brak odpowiedzi na to pytanie.

Na serwerze MySQL do odebrania praw użytkownikowi służy polecenie

Brak odpowiedzi na to pytanie.

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do:

Brak odpowiedzi na to pytanie.

W utworzonej tabeli pole należące do typu BLOB służy do składowania

Brak odpowiedzi na to pytanie.

SELECT AVGcena) FROM usługi; Celem użycia funkcji agregującej AVG w tym zapytaniu jest

Brak odpowiedzi na to pytanie.

Podaj właściwą sekwencję przy tworzeniu bazy danych?

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń przyznaje użytkownikowi uczen najniższy poziom uprawnień w zakresie zmiany danych i struktury tabel?

Brak odpowiedzi na to pytanie.

Jakie polecenie pozwala na kontrolowanie oraz optymalizację bazy danych?

Brak odpowiedzi na to pytanie.

W przedstawionym kodzie PHP, co powinno się wyświetlić zamiast znaków zapytania?

| $x = mysql_query('SELECT * FROM mieszkancy'); if(!$x) echo "???????????????????????"; |

Brak odpowiedzi na to pytanie.

Jaką funkcją agregującą można uzyskać ilość rekordów?

Brak odpowiedzi na to pytanie.

Jak można zweryfikować spójność danych w bazie MySQL?

Brak odpowiedzi na to pytanie.

Utworzono bazę danych z tabelą mieszkancy, która zawiera pola: nazwisko, imie, miasto. Następnie zrealizowano poniższe zapytanie do bazy: ```SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Poznań" UNION ALL SELECT nazwisko, imie FROM mieszkancy WHERE miasto="Kraków"``` Wskaż zapytanie, które zwróci te same dane:

Brak odpowiedzi na to pytanie.

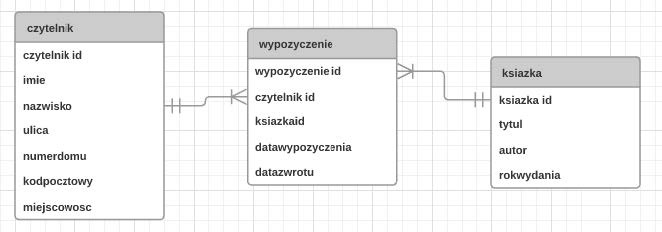

W przedstawionym diagramie bazy danych biblioteka, elementy: czytelnik, wypozyczenie i ksiazka są

Brak odpowiedzi na to pytanie.

W bazie danych dotyczącej sklepu znajduje się tabela artykuły, która posiada pole o nazwie nowy. Jak można zaktualizować to pole, aby dla każdego rekordu wprowadzić wartość TRUE, stosując odpowiednią kwerendę?

Brak odpowiedzi na to pytanie.

W programie Microsoft Access metodą zabezpieczającą dostęp do danych związanych z tabelą oraz kwerendą jest

Brak odpowiedzi na to pytanie.

W SQL klauzula DISTINCT w poleceniu SELECT spowoduje, że otrzymane dane

Brak odpowiedzi na to pytanie.

W tabeli personel znajdują się pola: imię, nazwisko, pensja, staż. Aby obliczyć średnią pensję osób zatrudnionych z doświadczeniem od 10 do 20 lat włącznie, należy przeprowadzić kwerendę:

Brak odpowiedzi na to pytanie.

Narzędzie phpMyAdmin służy do administrowania serwerem

Brak odpowiedzi na to pytanie.

Baza danych, która fizycznie znajduje się na wielu komputerach, lecz logicznie postrzegana jako całość, opiera się na architekturze

Brak odpowiedzi na to pytanie.

Jakie parametry trzeba przekazać do polecenia PHP, aby wprowadzić dane do bazy?

| mysqli_query($zm1, $zm2); |

Brak odpowiedzi na to pytanie.

W algebrze relacji działanie selekcji polega na

Brak odpowiedzi na to pytanie.

Integralność encji w systemie baz danych będzie zapewniona, jeśli między innymi

Brak odpowiedzi na to pytanie.

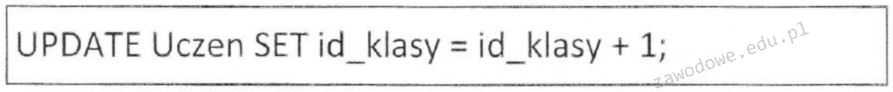

Zadanie przedstawione w ramce polecenia SQL ma na celu

Brak odpowiedzi na to pytanie.

W SQL polecenie INSERT INTO służy do

Brak odpowiedzi na to pytanie.

Po zrealizowaniu polecenia SQL użytkownik Ela zyska możliwość wykorzystania poniższych uprawnień:

GRANT SELECT, INSERT, UPDATE, DELETE ON baza1.tab1 TO 'Ela'@'localhost';

Brak odpowiedzi na to pytanie.

Jaką wartość uzyska zmienna x po wykonaniu kodu PHP zaprezentowanego w ramce?

Brak odpowiedzi na to pytanie.

W SQL, aby utworzyć tabelę, konieczne jest użycie polecenia

Brak odpowiedzi na to pytanie.

Do jakiego celu służy polecenie mysqldump?

Brak odpowiedzi na to pytanie.

Pole insert_id zdefiniowane w bibliotece MySQLi języka PHP może być wykorzystane do

Brak odpowiedzi na to pytanie.

Aby przedstawić dane w bazach danych, które spełniają określone kryteria, należy stworzyć

Brak odpowiedzi na to pytanie.

W językach programowania strukturalnego do przechowywania danych o 50 uczniach (ich imionach, nazwiskach, średniej ocen) należy zastosować

Brak odpowiedzi na to pytanie.

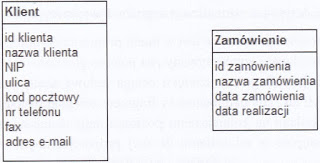

Jaką relację w projekcie bazy danych należy zdefiniować pomiędzy tabelami przedstawionymi na rysunku, zakładając, że każdy klient sklepu internetowego składa przynajmniej dwa zamówienia?

Brak odpowiedzi na to pytanie.

Jakie imiona spełniają warunki klauzuli LIKE w podanym zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Brak odpowiedzi na to pytanie.

Jakie uprawnienia są wymagane do tworzenia i przywracania kopii zapasowej bazy danych Microsoft SQL Server 2005 Express?

Brak odpowiedzi na to pytanie.

W języku PHP, aby nawiązać połączenie z bazą danych MySQL przy użyciu biblioteki mysqli, w poniższym zapisie w miejsce litery 'c' należy wpisać:

$a = new mysqli('b', 'c', 'd', 'e');

Brak odpowiedzi na to pytanie.

W tabeli zwierzeta znajdują się pola: nazwa, gatunek, gromada, cechy oraz dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat i są ssakami, należy wykonać zapytanie:

Brak odpowiedzi na to pytanie.

Jakie rozwiązanie powinno być wdrożone w organizacji danych, aby przyspieszyć wykonanie zapytań w bazie danych?

Brak odpowiedzi na to pytanie.

Aby wykonać kopię zapasową bazy danych w MySQL, jakie polecenie należy zastosować?

Brak odpowiedzi na to pytanie.

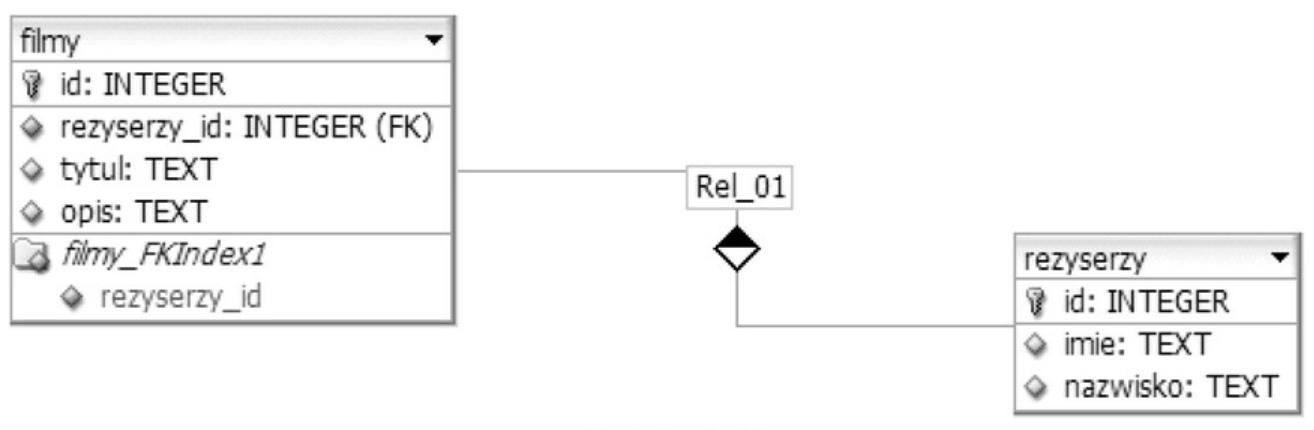

Na rysunku została przedstawiona relacja jeden do wielu. Łączy ona

Brak odpowiedzi na to pytanie.