Pytanie 1

Rodzajem pamięci RAM, charakteryzującym się minimalnym zużyciem energii, jest

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Rodzajem pamięci RAM, charakteryzującym się minimalnym zużyciem energii, jest

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN oznacza jej maksymalną przepustowość wynoszącą

W której warstwie modelu odniesienia ISO/OSI działają protokoły IP oraz ICMP?

Aby zweryfikować w systemie Windows działanie nowo zainstalowanej drukarki, co należy zrobić?

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik

Zgodnie z normą PN-EN 50174, okablowanie poziome w systemie okablowania strukturalnego to segment okablowania pomiędzy

Jak można skonfigurować sieć VLAN?

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, trzeba umieścić kabel dołączony do drukarki w porcie

| Producent | OKI |

|---|---|

| Ilość igieł | 24 |

| Wspierane systemy operacyjne | Windows 7, Windows Server 2008 |

| Szybkość druku [znaki/s] | 576 |

| Maksymalna ilość warstw wydruku | 6 |

| Interfejs | IEEE 1284 |

| Pamięć | 128 KB |

| Poziom hałasu [dB] | 57 |

Wskaż nieprawidłowy sposób podziału dysków MBR na partycje?

Standard IEEE 802.11b dotyczy sieci

Który z rodzajów rekordów DNS w systemach Windows Server określa alias (inną nazwę) dla rekordu A związanej z kanoniczną (rzeczywistą) nazwą hosta?

Jakie kolory wchodzą w skład trybu CMYK?

Jaką komendę należy wpisać w miejsce kropek, aby w systemie Linux wydłużyć standardowy odstęp czasowy między kolejnymi wysyłanymi pakietami przy użyciu polecenia ping?

Który adres IP posiada maskę w postaci pełnej, zgodną z klasą adresu?

Uruchomienie polecenia msconfig w systemie Windows

Podczas pracy z bazami danych, jakiego rodzaju operację wykonuje polecenie "SELECT"?

Jakie korzyści płyną z zastosowania systemu plików NTFS?

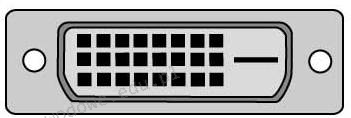

Jak brzmi nazwa portu umieszczonego na tylnym panelu komputera, który znajduje się na przedstawionym rysunku?

W systemie Linux, co oznacza znak "~" w ścieżce dostępu do plików?

Wykonanie komendy dxdiag w systemie Windows pozwala na

Aby bezpiecznie połączyć się z firmowym serwerem przez Internet i mieć dostęp do zasobów firmy, należy wykorzystać odpowiednie oprogramowanie klienckie

Która usługa pozwala na zdalne logowanie do komputerów, wykonywanie poleceń systemowych oraz zarządzanie siecią?

Fizyczna architektura sieci, inaczej określana jako topologia fizyczna sieci komputerowych, definiuje

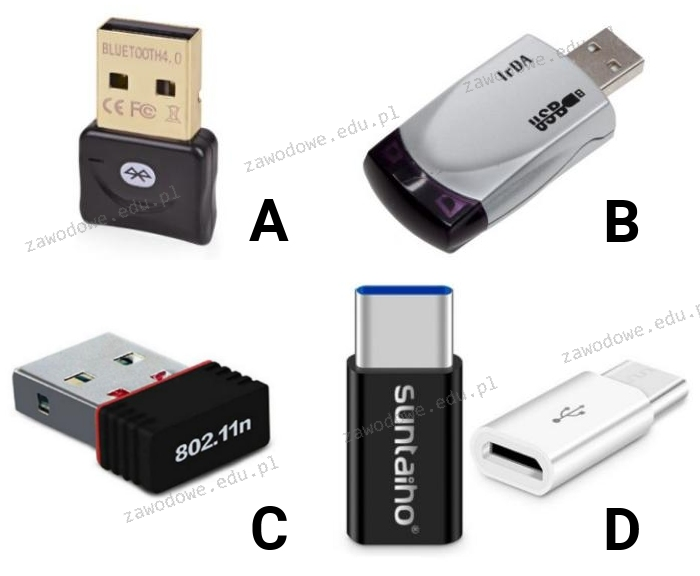

Na zdjęciu widać

Jakie urządzenie powinno być użyte do podłączenia urządzenia peryferyjnego, które posiada bezprzewodowy interfejs do komunikacji wykorzystujący fale świetlne w podczerwieni, z laptopem, który nie jest w niego wyposażony, ale dysponuje interfejsem USB?

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Jaką wartość liczbową reprezentuje zapis binarny 01010101?

Aby zrealizować transfer danych pomiędzy siecią w pracowni a siecią ogólnoszkolną, która ma inną adresację IP, należy zastosować

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Który z protokołów umożliwia szyfrowane połączenia?

Który z protokołów należy do warstwy transportowej, działa bez nawiązywania połączenia i nie posiada mechanizmów weryfikujących poprawność dostarczania danych?

Jakie parametry mierzy watomierz?

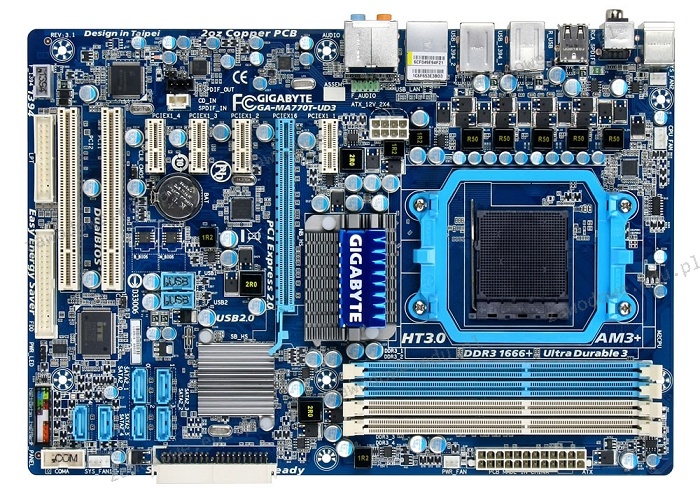

Do pokazanej na diagramie płyty głównej nie można podłączyć urządzenia, które korzysta z interfejsu

Według specyfikacji JEDEC standardowe napięcie zasilania modułów RAM DDR3L o niskim napięciu wynosi

Aby poprawić wydajność procesora serii Intel za pomocą 'podkręcania' (ang. overclocking), należy użyć procesora oznaczonego

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

Przy pomocy testów statycznych okablowania można zidentyfikować

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Które złącze w karcie graficznej nie stanowi interfejsu cyfrowego?