Pytanie 1

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

Wynik: 15/40 punktów (37,5%)

Wymagane minimum: 20 punktów (50%)

Martwy piksel, będący defektem monitorów LCD, to punkt, który trwa niezmiennie w kolorze

Tester strukturalnego okablowania umożliwia weryfikację

Jakie jest główne zadanie programu Wireshark?

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Skaner antywirusowy zidentyfikował niechciane oprogramowanie. Z opisu wynika, że jest to dialer, który pozostawiony w systemie

Minimalna ilość pamięci RAM wymagana dla systemu operacyjnego Windows Server 2008 wynosi przynajmniej

Impulsator pozwala na testowanie uszkodzonych systemów logicznych w komputerze, między innymi poprzez

Który standard sieci lokalnej określa dostęp do medium w oparciu o token (żeton)?

Którym poleceniem można skonfigurować uprawnienia do zasobów sieciowych w systemie Windows?

Aby jednocześnie zmienić tło pulpitu, kolory okien, dźwięki oraz wygaszacz ekranu na komputerze z systemem Windows, należy użyć

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

ARP (Adress Resolution Protocol) to protokół, który pozwala na przekształcenie adresu IP na

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

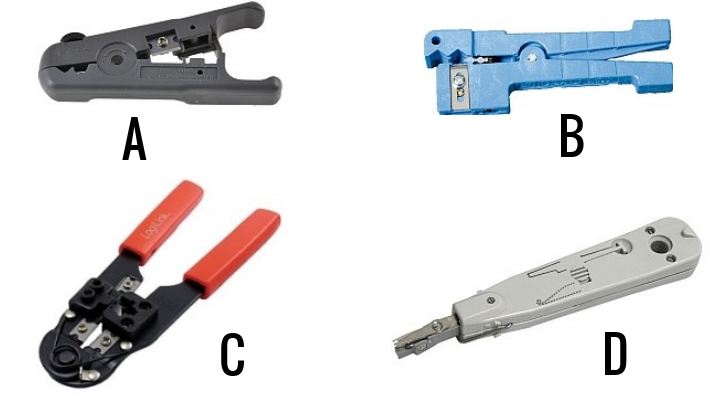

Jakie narzędzie wykorzystuje się do przytwierdzania kabla w module Keystone?

Jakie polecenie w systemie Linux umożliwia wyświetlenie identyfikatora użytkownika?

Układ cyfrowy wykonujący operację logiczną koniunkcji opiera się na bramce logicznej

Emisja dźwięków: jednego długiego oraz dwóch krótkich przez BIOS firmy AMI wskazuje na

Jaka jest maksymalna prędkość transferu danych w sieci lokalnej, w której zastosowano przewód UTP kat.5e do budowy okablowania strukturalnego?

Przed dokonaniem zmian w rejestrze systemu Windows, w celu zapewnienia bezpieczeństwa pracy, należy najpierw

Do wymiany uszkodzonych kondensatorów w karcie graficznej potrzebne jest

Nie jest możliwe tworzenie okresowych kopii zapasowych z dysku serwera na przenośnych nośnikach typu

Ile jest klawiszy funkcyjnych na klawiaturze w układzie QWERTY?

Jaki rodzaj fizycznej topologii w sieciach komputerowych jest pokazany na ilustracji?

Złącze SC stanowi standard w cablach

Kluczowe znaczenie przy tworzeniu stacji roboczej, na której ma funkcjonować wiele maszyn wirtualnych, ma:

Dana jest sieć o adresie 172.16.0.0/16. Które z adresów sieci 172.16.0.0/16 są prawidłowe, jeśli zostaną wydzielone cztery podsieci o masce 18 bitowej?

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?

Najskuteczniejszym sposobem na codzienną archiwizację pojedynczego pliku o objętości 4,8 GB, na jednym komputerze bez dostępu do sieci, jest

Fizyczna architektura sieci, inaczej określana jako topologia fizyczna sieci komputerowych, definiuje

Jaką fizyczną topologię sieci komputerowej przedstawiono na załączonym rysunku?

Aby zmienić port drukarki zainstalowanej w systemie Windows, która funkcja powinna zostać użyta?

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Które z urządzeń używanych w sieci komputerowej NIE WPŁYWA na liczbę domen kolizyjnych?

Aby ocenić stabilność systemu Windows Server, należy użyć narzędzia

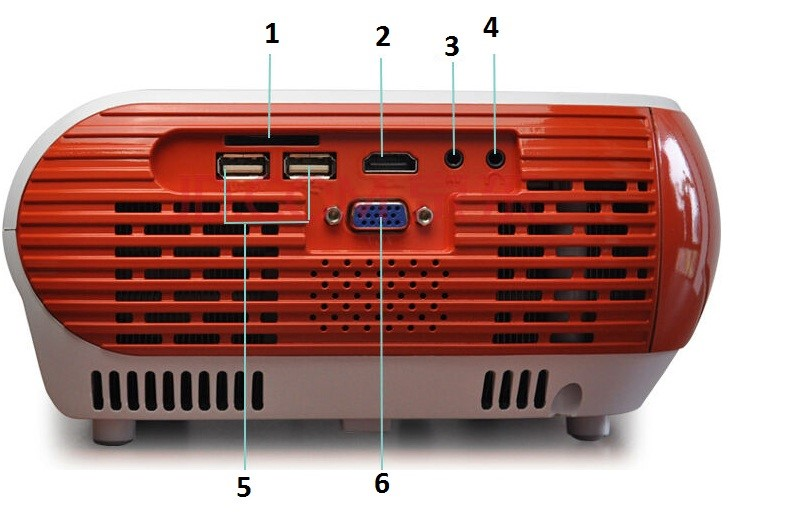

Aby za pomocą złącza DE-15F podłączyć przedstawiony projektor do laptopa, należy wykorzystać gniazdo oznaczone numerem

Jaki procesor powinien być zastosowany przy składaniu komputera osobistego z płytą główną Asus M5A78L-M/USB3 AMD760G socket AM3+?

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Uruchomienie systemu Windows jest niemożliwe z powodu awarii oprogramowania. W celu przeprowadzenia jak najmniej inwazyjnej diagnostyki i usunięcia tej usterki, zaleca się