Pytanie 1

Elementy służące do porównywania liczb w systemie binarnym to

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Elementy służące do porównywania liczb w systemie binarnym to

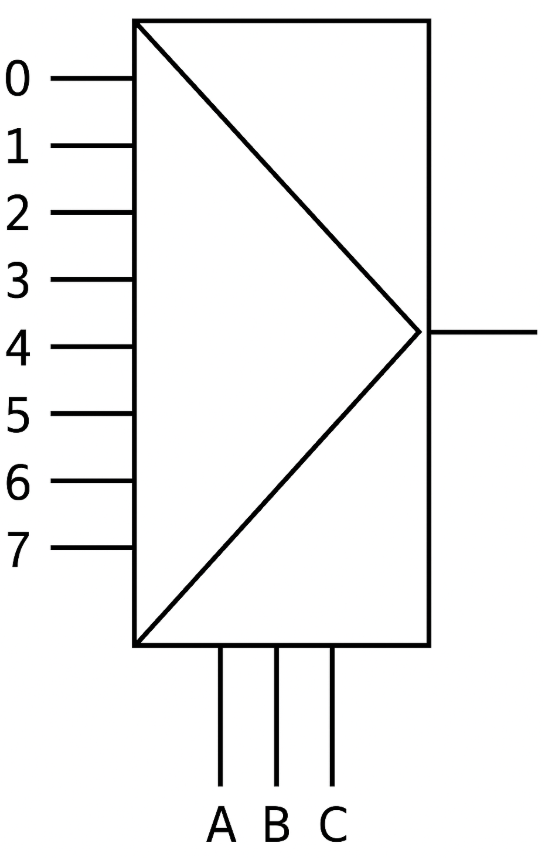

Zamieszczony schemat przedstawia

Na fotografii przedstawiono

W bazie danych stworzono zapytanie SQL: SELECT nazwisko, imie FROM pracownicy WHERE nr_ewid>1000 ORDER BY nazwisko. Jakie kolumny będą w niej uwzględnione i w jaki sposób będzie uporządkowana tabela wynikowa?

Architektura fizyczna sieci, znana również jako topologia fizyczna w sieciach komputerowych, definiuje

Gdy komputer jest uruchamiany, wyświetla się komunikat “CMOS checksum error press F1 to continue, press DEL to setup”, naciśnięcie klawisza DEL spowoduje

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Na podstawie zamieszczonej w tabeli informacji dotyczącej dysku twardego określ, który wniosek jest prawdziwy?

| Wolumin (C:) | ||

| Rozmiar woluminu | = | 39,06 GB |

| Rozmiar klastra | = | 4 KB |

| Zajęte miejsce | = | 31,60 GB |

| Wolne miejsce | = | 7,46 GB |

| Procent wolnego miejsca | = | 19 % |

| Fragmentacja woluminu | = | 9 % |

| Fragmentacja plików | = | 19 % |

| Fragmentacja wolnego miejsca | = | 0 % |

Podstawowym celem użycia przełącznika /renew w komendzie ipconfig w systemie Windows jest

Jakie środki osobistego zabezpieczenia powinien wybrać pracownik do prac serwisowych związanych z wymianą płyty głównej komputera?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Rejestr mikroprocesora, znany jako licznik rozkazów, przechowuje

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie urządzenia ochronne są zalecane w pomieszczeniach z komputerami?

Gdy w komórce arkusza MS Excel zamiast cyfr wyświetlają się znaki ########, należy przede wszystkim zweryfikować, czy

Firma świadcząca usługi sprzątania powinna drukować faktury w czterech kopiach równocześnie, używając papieru samokopiującego. Jaką drukarkę zaleca się w tym przypadku?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Tusz żelowy znajduje zastosowanie w pewnych typach drukarek

Przekształć liczbę dziesiętną 129 na format binarny.

Najbardziej delikatnym, ale efektywnym sposobem naprawy komputera zarażonego wirusem typu rootkit jest

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aby zgasić pożar sprzętu komputerowego, który jest pod napięciem, jaki środek gaśniczy jest niewłaściwy do użycia?

Jakie jest przeznaczenie partycji /var w systemie Linux?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wskaż standardową kombinację klawiszy, która umożliwia zaznaczenie wszystkich elementów w otwartym folderze programu Eksplorator Windows.

W systemie binarnym liczba FFFF (w szesnastkowym systemie) reprezentuje się jako

Jaką temperaturę powinno się utrzymywać w pomieszczeniach z komputerami w okresie zimowym?

W trakcie wymiany modułów wrażliwych na ładunki elektrostatyczne konieczne jest

Czy pamięć Intel® Smart Cache, która jest zintegrowana z procesorami wielordzeniowymi, takimi jak Intel® Core™ Duo, jest pamięcią?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Podstawowym zadaniem mechanizmu Plug and Play jest

Komputer powinien pełnić funkcję serwera w sieci lokalnej, oferując innym urządzeniom dostęp do Internetu poprzez podłączenie do gniazda sieci rozległej za pomocą kabla UTP Cat 5e. W chwili obecnej komputer jest jedynie połączony z switchem sieci lokalnej również kablem UTP Cat 5e i nie ma innych gniazd 8P8C. Jakim elementem musi on zostać koniecznie wzbogacony?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W lokalnych sieciach komputerowych, przy przydzielaniu adresów kartom sieciowym, powinno się stosować adresy z zakresu

Jaką z wymienionych czynności powinno się podjąć w pierwszej kolejności, gdy pracownik doznał porażenia prądem elektrycznym?

Na zdjęciu przedstawiono gniazda należące do karty

Polecenie md w konsoli systemu Windows służy do

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W języku C++, instrukcja std::fstream plik("p", std::ios::out); wskazuje, że zmienna plik ma