Pytanie 1

Jakie polecenie w systemie Windows służy do monitorowania bieżących połączeń sieciowych?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie w systemie Windows służy do monitorowania bieżących połączeń sieciowych?

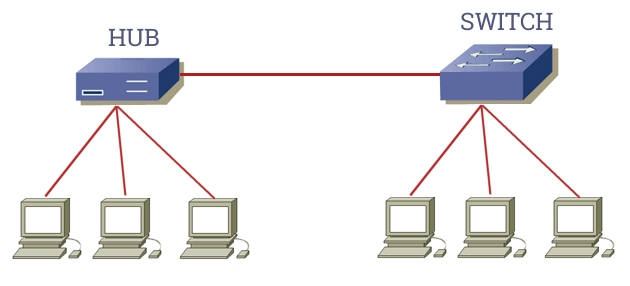

Ile kolizji domenowych występuje w sieci przedstawionej na ilustracji?

Jaką funkcję pełni mechanizm umożliwiający przechowywanie fragmentów dużych plików programów i danych, które nie mogą być w pełni załadowane do pamięci?

Jakiego systemu plików powinno się użyć podczas instalacji dystrybucji Linux?

Zgodnie ze specyfikacją JEDEC typowe napięcie zasilania modułów niskonapięciowych pamięci RAM DDR3L wynosi

Jakie składniki systemu komputerowego wymagają utylizacji w wyspecjalizowanych zakładach przetwarzania z powodu obecności niebezpiecznych substancji lub pierwiastków chemicznych?

Liczbie 16 bitowej 0011110010101110 wyrażonej w systemie binarnym odpowiada w systemie szesnastkowym liczba

W technologii Ethernet protokół dostępu do medium CSMA/CD jest metodą z

Symbol "LGA 775" obecny w dokumentacji technicznej płyty głównej wskazuje na typ gniazda dla procesorów:

Do wykonania końcówek kabla UTP wykorzystuje się wtyczkę

Jakie narzędzie w systemie Windows Server umożliwia zarządzanie zasadami grupy?

W jakim typie skanera wykorzystuje się fotopowielacze?

Zastąpienie koncentratorów przełącznikami w sieci Ethernet doprowadzi do

Kabel sieciowy z końcówkami RJ45 był testowany za pomocą diodowego urządzenia do sprawdzania okablowania. Na tym urządzeniu diody LED włączały się po kolei, z wyjątkiem diod oznaczonych numerami 2 i 3, które świeciły jednocześnie na jednostce głównej testera, natomiast nie świeciły na jednostce zdalnej. Jaka była tego przyczyna?

fps (ang. frames per second) odnosi się bezpośrednio do

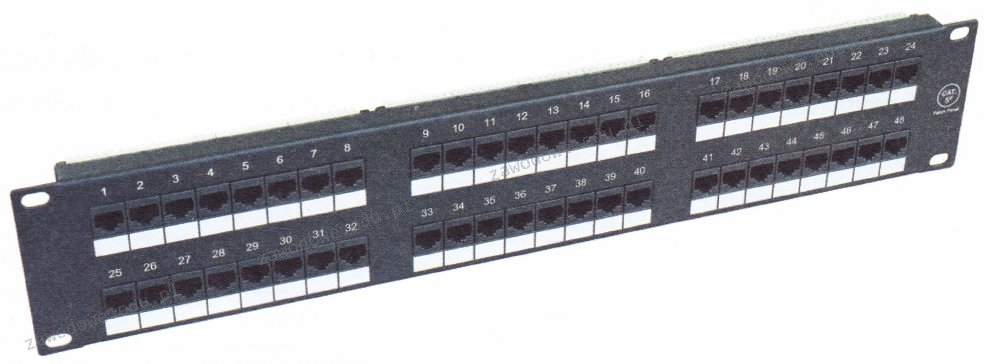

Na ilustracji widoczny jest

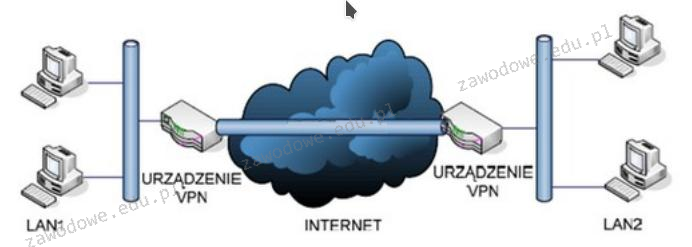

Schemat ilustruje zasadę funkcjonowania sieci VPN o nazwie

Aby stworzyć bezpieczny wirtualny tunel pomiędzy dwoma komputerami korzystającymi z Internetu, należy użyć technologii

Firma Dyn, której serwery DNS zostały zaatakowane, przyznała, że część tego ataku … miała miejsce z użyciem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników i kontrolerów określany ogólnie jako 'Internet rzeczy' został wykorzystany przez cyberprzestępców jako botnet − sieć maszyn-zombie. Jakiego rodzaju atak jest opisany w tym cytacie?

Substancją używaną w drukarkach 3D jest

Które z poniższych stwierdzeń dotyczących konta użytkownika Active Directory w systemie Windows jest prawdziwe?

Jakie korzyści płyną z zastosowania systemu plików NTFS?

Aby osiągnąć prędkość przesyłania danych 100 Mbps w sieci lokalnej, wykorzystano karty sieciowe działające w standardzie Fast Ethernet, kabel typu UTP o odpowiedniej kategorii oraz przełącznik (switch) zgodny z tym standardem. Taka sieć jest skonstruowana w topologii

Jaką wartość przepustowości definiuje standard 1000Base-T?

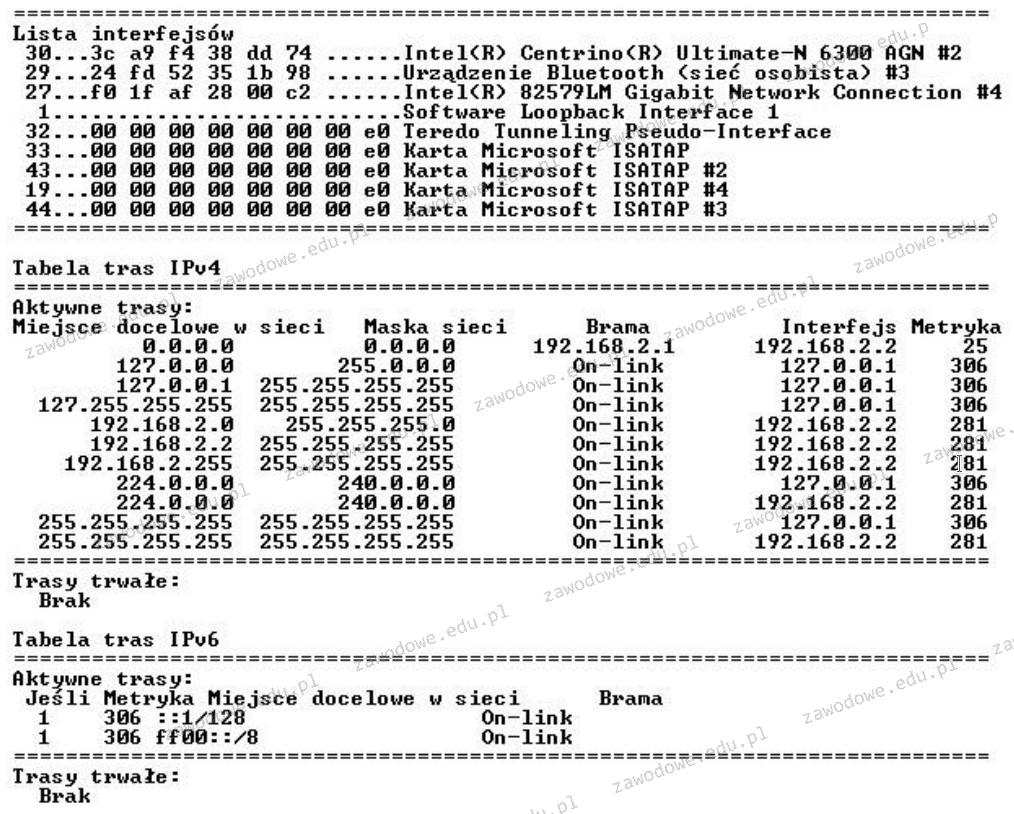

Jaki jest rezultat realizacji którego polecenia w systemie operacyjnym z rodziny Windows, przedstawiony na poniższym rysunku?

Cena wydrukowania jednej strony tekstu to 95 gr, a koszt przygotowania jednej płyty CD wynosi 1,54 zł. Jakie wydatki poniesie firma, tworząca płytę z prezentacjami oraz 120-stronicowy poradnik?

Czym jest dziedziczenie uprawnień?

Na ilustracji pokazano tylną część panelu

Jakie elementy wchodzą w skład dokumentacji powykonawczej?

Zbiór usług sieciowych dla systemów z rodziny Microsoft Windows jest reprezentowany przez skrót

Czym jest skrót MAN w kontekście sieci?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Użytkownicy sieci Wi-Fi zauważyli zakłócenia oraz częste przerwy w połączeniu. Przyczyną tej sytuacji może być

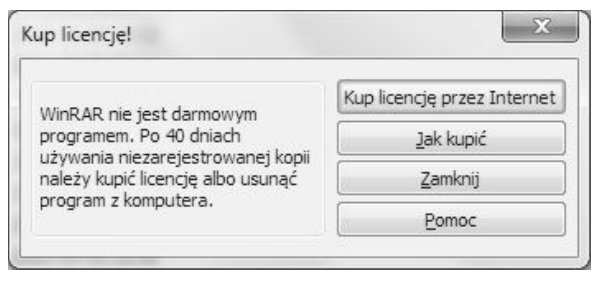

Program WinRAR pokazał okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencją posługiwał się do tej pory użytkownik?

Główną rolą serwera FTP jest

Który adres IP posiada maskę w postaci pełnej, zgodną z klasą adresu?

Jakie są korzyści płynące z użycia systemu plików NTFS?

Przedstawione narzędzie podczas naprawy zestawu komputerowego przeznaczone jest do

Jaką licencję ma wolne i otwarte oprogramowanie?

Aby chronić systemy sieciowe przed zewnętrznymi atakami, należy zastosować