Pytanie 1

W bazie danych znajduje się tabela artykuły z kolumnami: nazwa, typ, producent, cena. Jakie polecenie należy użyć, aby wyświetlić wszystkie nazwy artykułów tylko o typie pralka, których cena mieści się w przedziale od 1000 PLN do 1500 PLN?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

W bazie danych znajduje się tabela artykuły z kolumnami: nazwa, typ, producent, cena. Jakie polecenie należy użyć, aby wyświetlić wszystkie nazwy artykułów tylko o typie pralka, których cena mieści się w przedziale od 1000 PLN do 1500 PLN?

Wskaż prawdziwe stwierdzenie dotyczące polecenia:

CREATE TABLE IF NOT EXISTS adres (ulica VARCHAR(70) CHARACTER SET utf8);

Jakie parametry trzeba przekazać do polecenia PHP, aby wprowadzić dane do bazy?

| mysqli_query($zm1, $zm2); |

Na podstawie jakiego parametru oraz z ilu tabel zostaną zwrócone wiersze w wyniku przedstawionego zapytania?

SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1;

Aby z tabeli Pracownicy wybrać tylko nazwiska kończące się na literę „i”, można zastosować następującą kwerendę SQL

Do modyfikacji danych w bazie danych można wykorzystać

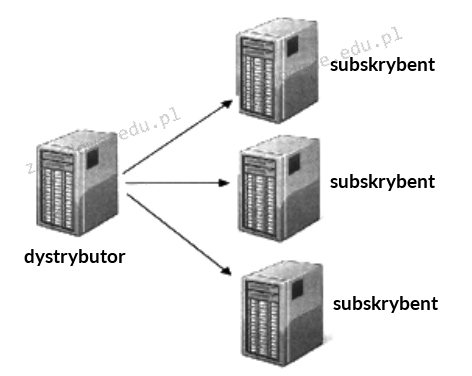

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

W tabeli o nazwie zadania znajduje się kolumna tekstowa status. Jakie zapytanie należy wykorzystać, aby usunąć te rekordy, w których status to ‘zamknięte’?

Pole insert_id zdefiniowane w bibliotece MySQLi języka PHP może być wykorzystane do

Atrybut autor w tabeli ksiazka oznacza

| CREATE TABLE ksiazka ( id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY, tytul VARCHAR(200), autor SMALLINT UNSIGNED NOT NULL, CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id) ); |

Jak nazywa się składnik bazy danych, który umożliwia jedynie przeglądanie informacji z bazy, prezentując je w formie tekstowej lub graficznej?

W systemie MySQL trzeba użyć polecenia REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian jedynie w definicji struktury bazy danych. Odpowiednia komenda do odebrania tych uprawnień ma postać

W języku PHP nie można zrealizować

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

Polecenie DROP w języku SQL ma na celu

ALTER TABLE transport MODIFY COLUMN rok_produkcji INT;Wykonanie powyższej kwerendy SQL w bazie MySQL spowoduje:

W tabeli mieszkancy znajdują się dane o osobach z całej Polski. Aby zliczyć, ile różnych miast jest zawartych w tej tabeli, należy wykonać kwerendę

Która z funkcji SQL nie przyjmuje żadnych argumentów?

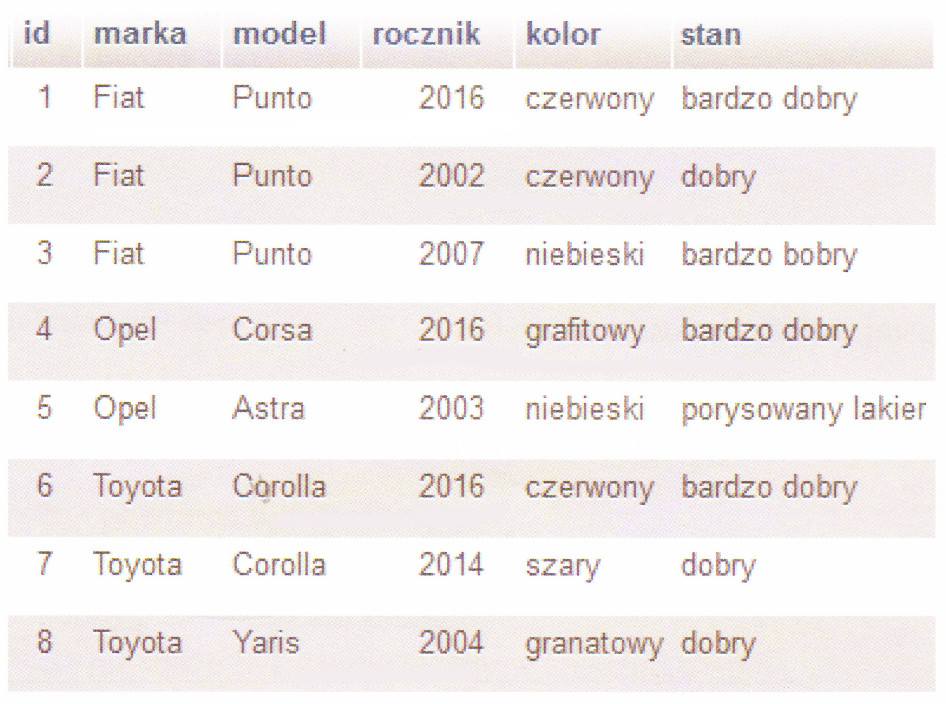

Na przedstawionej tabeli samochodów wykonano zapytanie SQL:

| id | marka | model | rocznik | kolor | stan |

|---|---|---|---|---|---|

| 1 | Fiat | Punto | 2016 | czerwony | bardzo dobry |

| 2 | Fiat | Punto | 2002 | czerwony | dobry |

| 3 | Fiat | Punto | 2007 | niebieski | bardzo dobry |

| 4 | Opel | Corsa | 2016 | grafitowy | bardzo dobry |

| 5 | Opel | Astra | 2003 | niebieski | porysowany lakier |

| 6 | Toyota | Corolla | 2016 | czerwony | bardzo dobry |

| 7 | Toyota | Corolla | 2014 | szary | dobry |

| 8 | Toyota | Yaris | 2004 | granatowy | dobry |

Jednym z kluczowych identyfikatorów wpisu w bazie danych jest pole

Które z poniższych zapytań SQL zwróci wszystkie kolumny z tabeli 'produkty'?

Poleceniem SQL służącym do wstawiania nowego rekordu z danymi jest

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

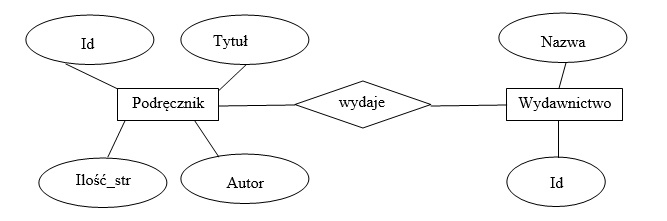

Określ na podstawie diagramu, jaką liczebność należy zdefiniować przy związku pomiędzy encjami Podręcznik i Wydawnictwo zakładając, że dane dotyczące różnych podręczników odpowiadają jednemu wydawnictwu.

Przedstawiony kod PHP nawiązuje połączenie z serwerem bazy danych. Jakiego typu operacje powinny się znaleźć w instrukcji warunkowej w miejscu trzech kropek?

$db = mysqli_connect("localhost", "root", "qwerty", "baza1");

if (!$db) {

...

}

Jakie polecenie SQL zmieni w tabeli tab wartość w kolumnie kol z Ania na Zosia?

W tabeli podzespoly należy zaktualizować wartość pola URL na "toshiba.pl" dla wszystkich rekordów, w których pole producent jest równe TOSHIBA. Jak będzie wyglądała ta zmiana w języku SQL?

W celu modyfikacji danych w bazie danych można wykorzystać

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek, lekarz_id. Aby stworzyć raport, który będzie zawierał jedynie imiona oraz nazwiska pacjentów mających mniej niż 18 lat i zapisanych do lekarza o id równym 6, można wykorzystać kwerendę SQL

Co wchodzi w skład standardowego frameworka?

W systemie PHP złożono zapytanie SELECT do bazy przy pomocy funkcji mysqli_query. Jaką funkcję powinien wykorzystać użytkownik, aby ustalić liczbę rekordów, które zwróciło to zapytanie?

Na zaprezentowanej tabeli dotyczącej samochodów wykonano zapytanie SQL SELECT ```SELECT model FROM samochody WHERE rocznik=2016;``` Jakie wartości zostaną zwrócone w wyniku tego zapytania?

Zgodnie z zasadami ACID, odnoszącymi się do przeprowadzania transakcji, wymóg trwałości (ang. durability) wskazuje, że

Wskaź na właściwą sekwencję tworzenia aplikacji?

Wykonanie zapytania SQL spowoduje skasowanie

| DELETE FROM mieszkania WHERE status = 1; |

W przedstawionym kodzie PHP przeprowadzono operację na bazie danych. Jaką funkcję należy wywołać, aby uzyskać liczbę wierszy, które zostały zmienione w tabeli?

$zapytanie="UPDATE kadra SET stanowisko='Programista' WHERE id < 10"; mysqli_query($db, $zapytanie);

W języku PHP nie można wykonać

Komenda kierowana do serwera bazy danych, mająca na celu zbieranie, wyszukiwanie lub edytowanie danych w bazie, nazywana jest

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

Wskaż poprawne zdanie dotyczące poniższego polecenia. ```CREATE TABLE IF NOT EXISTS ADRES (ulica VARCHAR(70)) CHARACTER SET utf8); ```