Pytanie 1

Kluczowe znaczenie przy tworzeniu stacji roboczej dla wielu wirtualnych maszyn ma

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Kluczowe znaczenie przy tworzeniu stacji roboczej dla wielu wirtualnych maszyn ma

Jakie napięcie jest obniżane z 230 V w zasilaczu komputerowym w standardzie ATX dla różnych podzespołów komputera?

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

Aby zrealizować alternatywę logiczną z negacją, konieczne jest zastosowanie funktora

Złocenie styków złącz HDMI ma na celu

Jakie polecenie diagnostyczne powinno się użyć, aby uzyskać informacje na temat tego, czy miejsce docelowe odpowiada oraz po jakim czasie nastąpiła odpowiedź?

W drukarce laserowej do stabilizacji druku na papierze używane są

Kabel typu skrętka, w którym każda para żył jest umieszczona w oddzielnym ekranie z folii, a wszystkie przewody znajdują się w jednym ekranie, ma oznaczenie

Literowym symbolem P oznacza się

Z jakiego typu pamięci korzysta dysk SSD?

Aby zabezpieczyć system przed oprogramowaniem mającym możliwość reprodukcji, konieczne jest zainstalowanie

Symbol graficzny zaprezentowany na rysunku oznacza opakowanie

Kiedy podczas startu systemu z BIOSu firmy AWARD komputer wyemitował długi dźwięk oraz dwa krótkie, to oznacza, że wystąpił błąd?

Aby połączyć projektor multimedialny z komputerem, należy unikać użycia złącza

W których nośnikach pamięci masowej uszkodzenia mechaniczne są najbardziej prawdopodobne?

Której aplikacji należy użyć, aby sprawdzić parametry S.M.A.R.T.?

Wartość wyrażana w decybelach, będąca różnicą pomiędzy mocą sygnału przekazywanego w parze zakłócającej a mocą sygnału generowanego w parze zakłócanej to

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby wyjąć dysk twardy zamocowany w laptopie przy użyciu podanych śrub, najlepiej zastosować wkrętak typu

Aby chronić konto użytkownika przed nieautoryzowanymi zmianami w systemie Windows 7, 8 lub 10, które wymagają uprawnień administratora, należy ustawić

Rodzaj ataku komputerowego, który polega na pozyskiwaniu wrażliwych informacji osobistych poprzez podszywanie się pod zaufaną osobę lub instytucję, to

W dokumentacji technicznej efektywność głośnika podłączonego do komputera wyraża się w jednostce

Planowanie wykorzystania przestrzeni na dysku komputera do gromadzenia i udostępniania informacji takich jak pliki oraz aplikacje dostępne w sieci, a także ich zarządzanie, wymaga skonfigurowania komputera jako

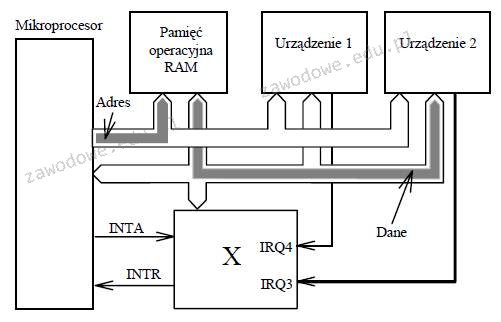

Na przedstawionym schemacie blokowym fragmentu systemu mikroprocesorowego, co oznacza symbol X?

ARP (Address Resolution Protocol) to protokół, który pozwala na konwersję

Narzędzie systemów operacyjnych Windows używane do zmiany ustawień interfejsów sieciowych, na przykład przekształcenie dynamicznej konfiguracji karty sieciowej w konfigurację statyczną, to

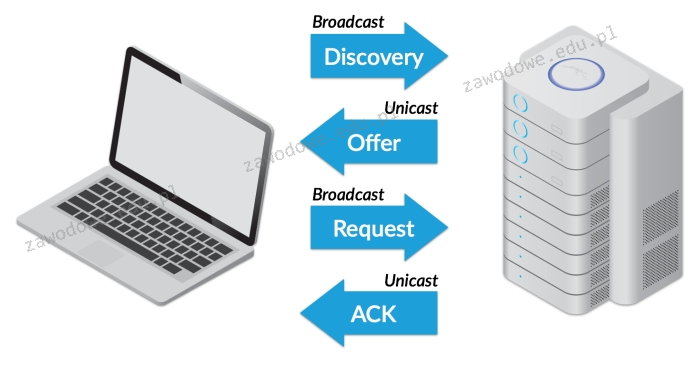

Którego protokołu działanie zostało zaprezentowane na diagramie?

Wykonanie komendy dxdiag w systemie Windows pozwala na

Który poziom macierzy RAID zapisuje dane jednocześnie na wielu dyskach jako jedno urządzenie?

Jak nazywa się protokół bazujący na architekturze klient-serwer oraz na modelu żądanie-odpowiedź, który jest używany do transferu plików?

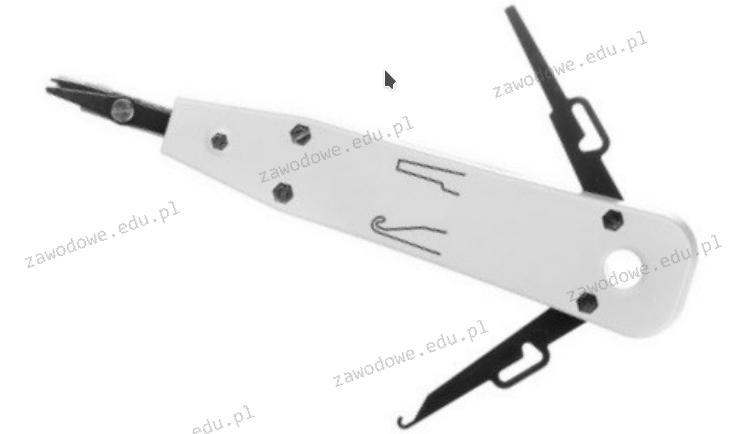

Urządzenie pokazane na ilustracji służy do

Który z poniższych protokołów jest używany do bezpiecznego przesyłania danych w sieci?

Jak nazywa się materiał używany w drukarkach 3D?

Jaką maksymalną prędkość danych można osiągnąć w sieci korzystającej z skrętki kategorii 5e?

Który z poniższych interfejsów komputerowych stosuje transmisję równoległą do przesyłania danych?

Aby sprawdzić dysk twardy w systemie Linux na obecność uszkodzonych sektorów, użytkownik może zastosować program

Które z poleceń systemu Linux nie umożliwia przeprowadzenia diagnostyki sprzętu komputerowego?

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

Jaką rolę pełni usługa NAT działająca na ruterze?

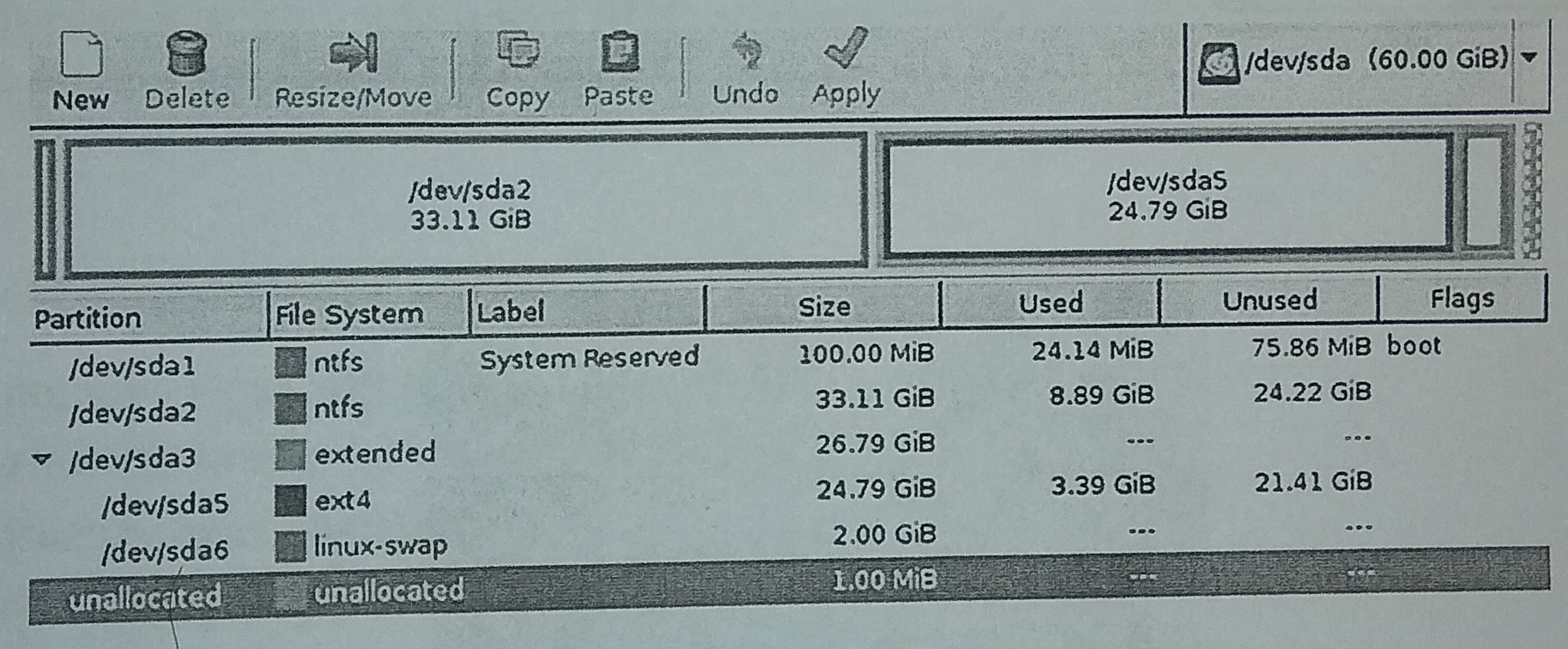

Analiza danych wyświetlonych przez program umożliwia stwierdzenie, że