Pytanie 1

Jakim elementem sieci SIP jest telefon IP?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jakim elementem sieci SIP jest telefon IP?

Który przyrząd należy wykorzystać do uzyskania wyników testu POST dla modułów płyty głównej?

Usługi na serwerze są konfigurowane za pomocą

Wskaż złącze, które nie jest stosowane w zasilaczach ATX?

Thunderbolt to interfejs:

W systemie Linux komenda ps wyświetli

Firma świadcząca usługi sprzątania potrzebuje drukować faktury tekstowe w czterech kopiach równocześnie, na papierze samokopiującym. Jaką drukarkę powinna wybrać?

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

Autorskie prawo osobiste twórcy do programu komputerowego

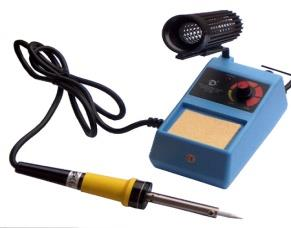

Wymianę uszkodzonych kondensatorów karty graficznej umożliwi

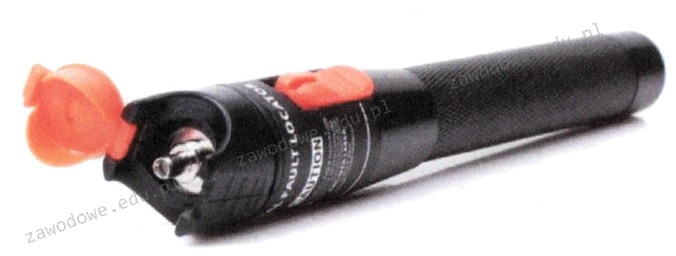

Zaprezentowane narzędzie jest wykorzystywane do

Która czynność nie służy do personalizacji systemu operacyjnego Windows?

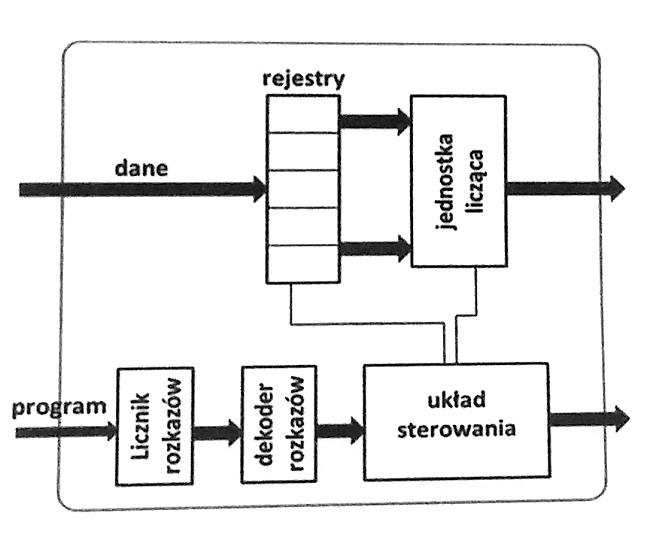

Rejestry przedstawione na diagramie procesora mają zadanie

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

Jak dużo bitów minimum będzie potrzebnych w systemie binarnym do reprezentacji liczby heksadecymalnej 110h?

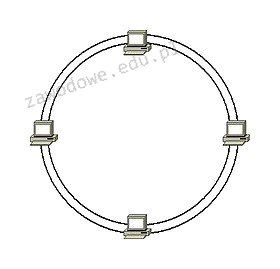

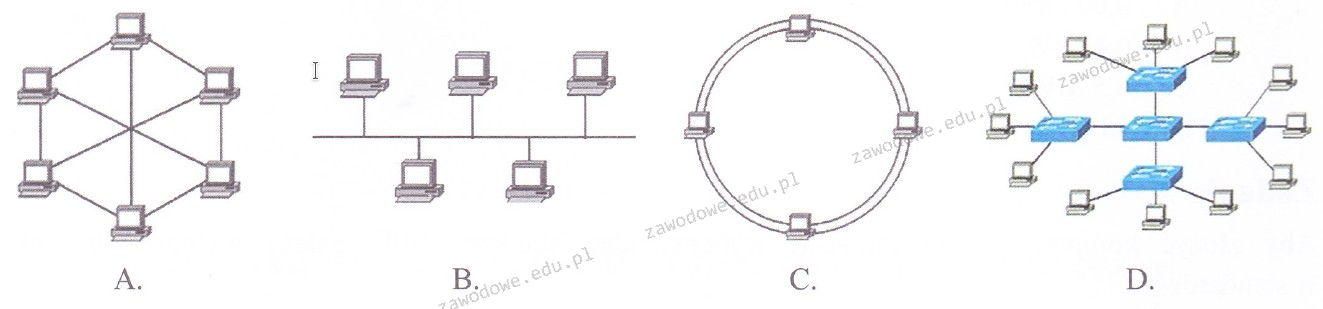

Jaką topologię fizyczną sieci komputerowej przedstawia załączony rysunek?

Wskaż komponent, który reguluje wartość napięcia pochodzącego z sieci elektrycznej, wykorzystując transformator do przeniesienia energii między dwoma obwodami elektrycznymi z zastosowaniem zjawiska indukcji magnetycznej?

Kondygnacyjny punkt dystrybucyjny jest połączony za pomocą poziomego okablowania z

Jakie urządzenie powinno się zastosować do przeprowadzenia testu POST dla komponentów płyty głównej?

Zaprezentowane właściwości karty sieciowej sugerują, że karta

| Kod Producenta | WN-370USB |

| Interfejs | USB |

| Zgodność ze standardem | IEEE 802.11 b/g/n |

| Ilość wyjść | 1 szt. |

| Zabezpieczenia | WEP 64/128, WPA, WPA2 |

| Wymiary | 49(L) x 26(W) x 10(H) mm |

Polecenie grep w systemie Linux pozwala na

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

Jaki skrót odpowiada poniższej masce podsieci: 255.255.248.0?

W nowoczesnych panelach dotykowych prawidłowe działanie wyświetlacza zapewnia mechanizm rozpoznający zmianę

Sieci lokalne o architekturze klient-serwer są definiowane przez to, że

Jaka jest maksymalna prędkość przesyłania danych w sieci lokalnej, w której wykorzystano przewód UTP kat.5e do budowy infrastruktury kablowej?

Która z licencji na oprogramowanie wiąże je trwale z zakupionym komputerem i nie pozwala na przenoszenie praw użytkowania programu na inny komputer?

Optyczna rozdzielczość to jeden z atrybutów

Którego wbudowanego narzędzia w systemie Windows 8 Pro można użyć do szyfrowania danych?

Aby zarządzać aplikacjami i usługami uruchamianymi podczas startu systemu operacyjnego w Windows 7, należy skorzystać z programu

Która część stanowi treść dokumentacji powykonawczej?

Na którym z przedstawionych rysunków ukazano topologię sieci typu magistrala?

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Rejestry procesora są resetowane poprzez

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Najmniejszymi kątami widzenia charakteryzują się matryce monitorów typu

Podczas procesu zamykania systemu operacyjnego na wyświetlaczu pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zakończenie pracy systemu, spowodowane brakiem pamięci. Co może sugerować ten błąd?

Jakie będzie całkowite koszty materiałów potrzebnych do zbudowania sieci lokalnej dla 6 komputerów, jeśli do realizacji sieci wymagane są 100 m kabla UTP kat. 5e oraz 20 m kanału instalacyjnego? Ceny komponentów sieci zostały przedstawione w tabeli

| Elementy sieci | j.m. | cena brutto |

|---|---|---|

| Kabel UTP kat. 5e | m | 1,00 zł |

| Kanał instalacyjny | m | 8,00 zł |

| Gniazdo komputerowe | szt. | 5,00 zł |

W systemach Linux, aby wprowadzić nowe repozytorium, należy wykorzystać komendy

Adres IP przydzielony komputerowi pozwala odbiorcy pakietu IP na odróżnienie identyfikatorów