Pytanie 1

Wartość liczby 1100112 zapisanej w systemie dziesiętnym wynosi

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Wartość liczby 1100112 zapisanej w systemie dziesiętnym wynosi

Do przechowywania fragmentów dużych plików programów oraz danych, które nie mieszczą się w całości w pamięci, wykorzystywany jest

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Jaką funkcję należy wybrać, aby utworzyć kopię zapasową rejestru systemowego w edytorze regedit?

W systemie Linux uruchomiono skrypt z czterema argumentami. Jak można uzyskać dostęp do listy wszystkich wartości w skrypcie?

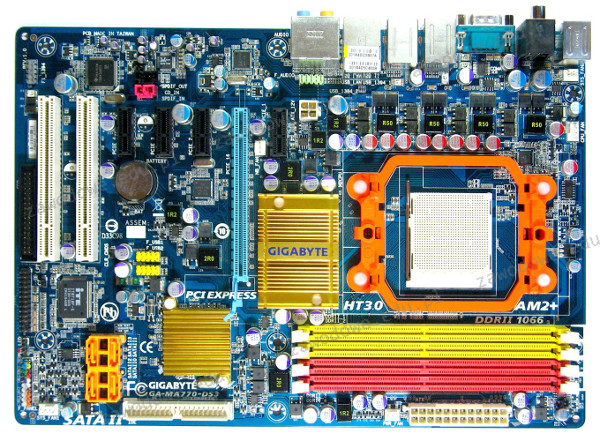

Jakie złącze umożliwia przesył danych między przedstawioną na ilustracji płytą główną a urządzeniem zewnętrznym, nie dostarczając jednocześnie zasilania do tego urządzenia przez interfejs?

Na ilustracji zaprezentowano system monitorujący

Symbol graficzny przedstawiony na rysunku wskazuje na opakowanie

Czym są programy GRUB, LILO, NTLDR?

Gdy komputer się uruchamia, na ekranie wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Uruchomienie polecenia msconfig w systemie Windows

Jakie polecenie powinno zostać użyte, aby wyświetlić listę pokazanych plików?

Element obliczeń zmiennoprzecinkowych to

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

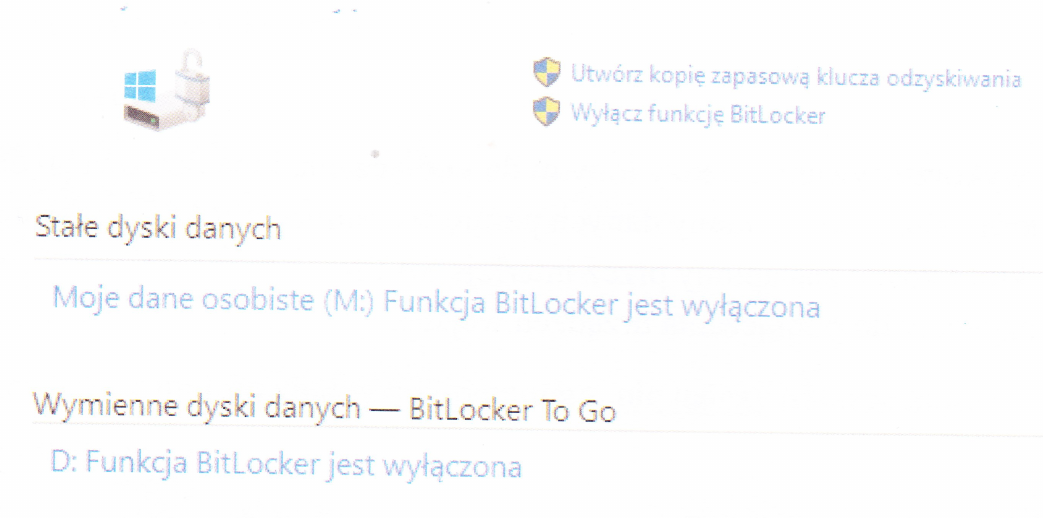

Wbudowane narzędzie dostępne w systemach Windows w edycji Enterprise lub Ultimate jest przeznaczone do

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Jakie złącze jest potrzebne do podłączenia zasilania do CD-ROM?

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

Użytkownik drukarki samodzielnie i poprawnie napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje się próby drukowania. Co może być przyczyną tej usterki?

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

W wyniku wydania polecenia: net user w konsoli systemu Windows, pojawi się

Który z poniższych systemów operacyjnych nie jest wspierany przez system plików ext4?

Które z urządzeń nie powinno być serwisowane podczas korzystania z urządzeń antystatycznych?

Wtyczka zasilająca SATA ma uszkodzony żółty przewód. Jakie to niesie za sobą konsekwencje dla napięcia na złączu?

Jaką wartość ma liczba 5638 zapisana w systemie szesnastkowym?

Do akumulatora w jednostce ALU wprowadzono liczbę dziesiętną 253. Jak wygląda jej reprezentacja binarna?

Program o nazwie dd, którego przykład zastosowania przedstawiono w systemie Linux, umożliwia

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

Urządzenie peryferyjne, które jest kontrolowane przez komputer i służy do pracy z dużymi, płaskimi powierzchniami, a do produkcji druku odpornego na warunki atmosferyczne wykorzystuje farby na bazie rozpuszczalników, nosi nazwę ploter

Skaner, który został przedstawiony, należy podłączyć do komputera za pomocą złącza

Aby skopiować folder c:\test wraz ze wszystkimi podfolderami na przenośny dysk f:\ w systemie Windows 7, jakie polecenie należy zastosować?

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

Partycja w systemie Linux, która tymczasowo przechowuje dane w przypadku niedoboru pamięci RAM, to

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

Jak dużo bitów minimum będzie potrzebnych w systemie binarnym do reprezentacji liczby heksadecymalnej 110h?

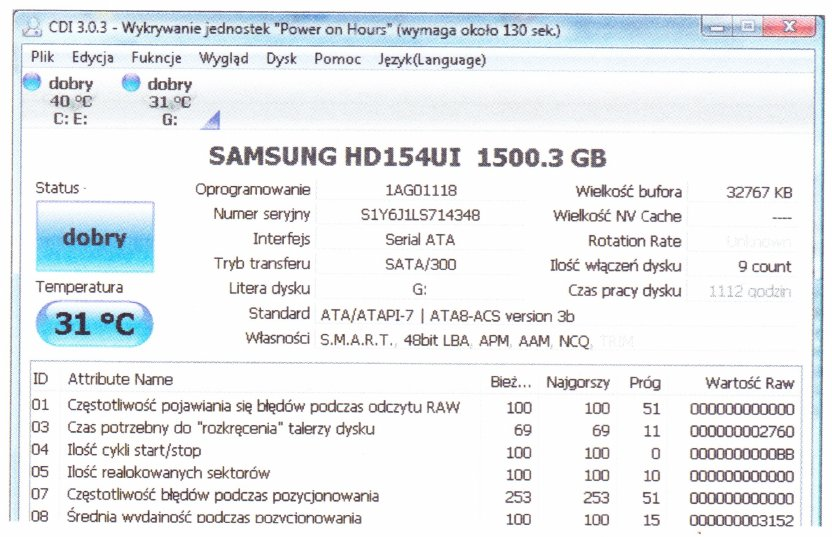

System S.M.A.R.T. jest używany do nadzorowania funkcjonowania i identyfikowania problemów

Zgodnie z zamieszczonym cennikiem, średni koszt wyposażenia stanowiska komputerowego wynosi:

| Nazwa sprzętu | Cena minimalna | Cena maksymalna |

|---|---|---|

| Jednostka centralna | 1300,00 zł | 4550,00 zł |

| Monitor | 650,00 zł | 2000,00 zł |

| Klawiatura | 28,00 zł | 100,00 zł |

| Myszka | 22,00 zł | 50,00 zł |

Po wykonaniu podanego polecenia w systemie Windows:

net accounts /MINPWLEN:11liczba 11 zostanie przydzielona dla: