Pytanie 1

Wskaź komentarz, który zajmuje wiele linii, w języku PHP?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Wskaź komentarz, który zajmuje wiele linii, w języku PHP?

Które wartości będą przechowywane w zmiennych po wykonaniu przedstawionej pętli języka PHP?

$i = 20; $a = 0; while($i) { $a += 2; $i--; }

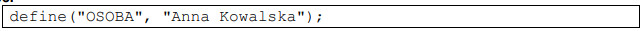

Linia kodu przedstawiona w PHP ma na celu

Zamieszczone zapytanie SQL przyznaje prawo SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

W skrypcie JavaScript operatory: ||, && zaliczane są do kategorii operatorów

W języku SQL operator arytmetyczny odpowiadający reszcie z dzielenia to

Który składnik języka HTML jest niezbędny, aby uniknąć błędu w walidacji HTML5?

Poniżej przedstawiono fragment kodu obsługującego

<?php if ( !isset($_COOKIE[$nazwa]) ) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

W pliku konfiguracyjnym serwera Apache httpd.conf linia kodu Listen 120 oznacza

W języku PHP, aby uzyskać dostęp do pliku dane.txt w trybie tylko do odczytu i odczytać jego zawartość, należy użyć funkcji:

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Który z grafikowych formatów umożliwia zapis przezroczystego tła?

W CSS, poniższy zapis spowoduje, że czerwony kolor zostanie zastosowany do

| h1::first-letter {color:red;} |

Czynność, w której identyfikuje się i eliminuje błędy w kodzie źródłowym programów, to

Przedstawiona ikona funkcji edytora grafiki rastrowej o nazwie "kubełek" umożliwia

W celu sprawdzenia poprawności składni kodu CSS można skorzystać z

Który z poniższych zapisów w HTML określa kodowanie znaków stosowane w dokumencie?

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |

Kolumna, która pełni funkcję klucza głównego w tabeli, powinna

Podczas edytowania grafiki w programie do obróbki rastrowej należy usunąć kolory z obrazu, aby uzyskać wizualizację w odcieniach szarości. W tym celu można zastosować funkcję

Jakie uprawnienia posiada użytkownik jan po wykonaniu poniższych poleceń na bazie danych? ```GRANT ALL PRIVILEGES ON klienci TO jan;``` ```REVOKE SELECT, INSERT, UPDATE, DELETE ON klienci FROM jan;```

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

W HTML, aby utworzyć sekcję z cytatem, która może zawierać wiele akapitów i aby przeglądarka dodała wspólne wcięcie, trzeba użyć znacznika

Funkcja pg_connect w języku PHP służy do nawiązania połączenia z bazą danych

Określ słowo kluczowe w języku C++, które umieszcza się przed wbudowanym typem danych, aby ograniczyć zakres do liczb wyłącznie nieujemnych.

Jak powinien być zapisany kolor 255 12 12 w modelu RGB na stronie www?

Przyjmując, że użytkownik Adam nie miał dotychczas żadnych uprawnień, polecenie SQL przyzna mu prawa jedynie do

GRANT CREATE, ALTER ON sklep.* TO adam;

Elementarna animacja może być zapisana w formacie

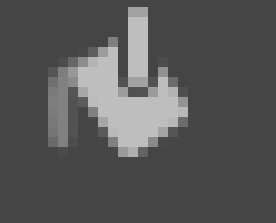

Wskaż element, który definiuje pole edycyjne formularza zgodne z ilustracją

Jaką metodę przesyłania należy wykorzystać, by zapewnić największe bezpieczeństwo danych zaszyfrowanych w formularzu, które są wysyłane do kodu PHP?

Przy użyciu polecenia ALTER TABLE można

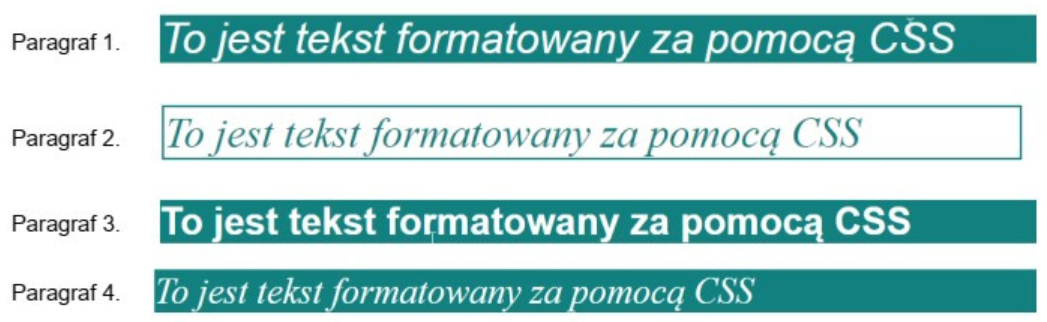

Wskaż, który paragraf jest sformatowany przy użyciu podanego stylu CSS:

p { font-family: serif; background-color: Teal; color: white; font-style: italic; }

Wybierz prawidłowy sposób umieszczania komentarzy w kodzie źródłowym HTML

Jakie wartości zostaną wyświetlone kolejno w wyniku wykonania podanego skryptu?

| <script language = "JavaScript"> var x = 1; var y; ++y; document.write(++x); document.write(" "); document.write(x--); document.write(" "); document.write(x); </script> |

Co oznacza zapis w obiekcie w języku JavaScript?

| x = przedmiot.nazwa(); |

W CSS przypisano regułę: float: left; dla elementu blokowego. Jakie będzie jej zastosowanie?

W tabeli produkt znajdują się przedmioty wyprodukowane po roku 2000, z kolumnami nazwa i rok_produkcji. Klauzula SQL pokaże listę przedmiotów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji,3,2)=17; |

Po wydaniu polecenia użytkownik Jacek będzie mógł

GRANT SELECT, INSERT ON baza1.mojaTabela TO 'Jacek'@'localhost';

Fragment kodu HTML z JavaScript spowoduje, że po kliknięciu przycisku

| <img src="obraz1.png"> <img src="obraz2.png" id="id1"> <button onclick="document.getElementById('id1').style.display='none'">Przycisk</button> |

Aby strona internetowa poprawnie dostosowała się do urządzeń mobilnych, należy określić rozmiar czcionki