Pytanie 1

Jaka jest złożoność obliczeniowa poniższego algorytmu?

for (int i = 0; i < n; i++) { for (int j = 0; j < n; j++) { for (int k = 0; k < n; k++) { array[i][j][k] = i + j + k; } } }

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Jaka jest złożoność obliczeniowa poniższego algorytmu?

for (int i = 0; i < n; i++) { for (int j = 0; j < n; j++) { for (int k = 0; k < n; k++) { array[i][j][k] = i + j + k; } } }

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

Co to jest git rebase?

Brak odpowiedzi na to pytanie.

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

Brak odpowiedzi na to pytanie.

Jakie czynniki powinny być brane pod uwagę podczas organizacji zasobów ludzkich w projekcie?

Brak odpowiedzi na to pytanie.

Co to jest Docker?

Wartości składowych RGB koloru #AA41FF zapisane w systemie szesnastkowym po przekształceniu na system dziesiętny są odpowiednio

Brak odpowiedzi na to pytanie.

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Brak odpowiedzi na to pytanie.

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Brak odpowiedzi na to pytanie.

Którą konwencję nazewnictwa najczęściej stosuje się w JavaScript?

Jakie elementy zostaną wyświetlone w przeglądarce po wykonaniu kodu źródłowego stworzonego za pomocą dwóch funkcjonalnie równoważnych fragmentów? KOD W ANGULAR:

tags: string[] = ['tag1', 'tag2', 'tag3' ]; // ... <p *ngFor="let tag of tags"> {{tag}} </p>KOD W REACT.JS:

state = { tags: ['tag1', 'tag2', 'tag3'] }; // ... /* w instrukcji return metody render */ <React.Fragment> { this.state.tags.map(tag => <p key={tag}>{tag}</p>) } </React.Fragment>

Brak odpowiedzi na to pytanie.

Co oznacza termin 'hoisting' w JavaScript?

Brak odpowiedzi na to pytanie.

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

protected void Dodaj() {}

Brak odpowiedzi na to pytanie.

W standardzie dokumentacji testów oprogramowania IEEE 829-1998 opisany jest dokument, który zawiera dane o tym, jakie przypadki testowe były wykorzystane, przez kogo i czy zakończyły się sukcesem. Co to jest?

Brak odpowiedzi na to pytanie.

Co to jest klasa abstrakcyjna?

Brak odpowiedzi na to pytanie.

Która z poniższych metod tablicowych w JavaScript nie modyfikuje oryginalnej tablicy?

Brak odpowiedzi na to pytanie.

Który z frameworków pozwala na tworzenie aplikacji z graficznym interfejsem użytkownika oraz obsługą wydarzeń?

Brak odpowiedzi na to pytanie.

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Brak odpowiedzi na to pytanie.

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Brak odpowiedzi na to pytanie.

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

Brak odpowiedzi na to pytanie.

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Brak odpowiedzi na to pytanie.

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Brak odpowiedzi na to pytanie.

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Brak odpowiedzi na to pytanie.

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Brak odpowiedzi na to pytanie.

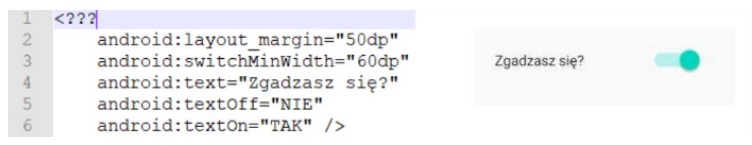

Jaką nazwę kontrolki powinno się umieścić w początkowej linii kodu, w miejscu <???, aby została ona wyświetlona w podany sposób?

Brak odpowiedzi na to pytanie.

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Brak odpowiedzi na to pytanie.

Który z poniższych formatów plików jest używany do konfiguracji projektów Node.js?

Brak odpowiedzi na to pytanie.

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Brak odpowiedzi na to pytanie.

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Brak odpowiedzi na to pytanie.

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Brak odpowiedzi na to pytanie.

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Brak odpowiedzi na to pytanie.

Jaką rolę odgrywa destruktor w definicji klasy?

Brak odpowiedzi na to pytanie.

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Brak odpowiedzi na to pytanie.

Jaki będzie wynik działania poniższego kodu JavaScript?

| function foo() { console.log(a); var a = 1; console.log(a); } foo(); |

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

Brak odpowiedzi na to pytanie.

Który z wymienionych wzorców projektowych jest najbardziej odpowiedni do uproszczenia interfejsu złożonego systemu?

Brak odpowiedzi na to pytanie.

Który z operatorów w języku C++ służy do pobierania adresu zmiennej?

Brak odpowiedzi na to pytanie.

Jakie jest przeznaczenie polecenia "git merge"?

Brak odpowiedzi na to pytanie.

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Brak odpowiedzi na to pytanie.

Jakie z poniższych narzędzi wspomaga projektowanie interfejsu użytkownika w aplikacjach mobilnych?

Brak odpowiedzi na to pytanie.