Pytanie 1

Jaki typ rozbudowy serwera wymaga zainstalowania dodatkowych sterowników?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Jaki typ rozbudowy serwera wymaga zainstalowania dodatkowych sterowników?

Jaką ochronę zapewnia program antyspyware?

Jeśli jednostka alokacji ma 1024 bajty, to pliki podane w tabeli zajmują na dysku:

Nazwa Wielkość

Ala.exe 50B

Dom.bat 1024B

Wirus.exe 2kB

Domes.exr 350B

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Programem wiersza poleceń w systemie Windows, który umożliwia kompresję oraz dekompresję plików i folderów, jest aplikacja

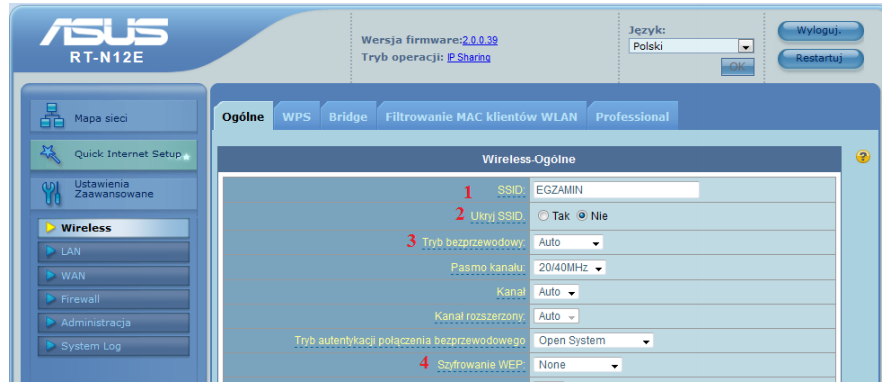

Aby zablokować widoczność identyfikatora sieci Wi-Fi, konieczne jest dokonanie zmian w ustawieniach rutera w sekcji oznaczonej numerem

Jakim kolorem oznaczona jest izolacja żyły pierwszego pinu wtyku RJ45 w układzie połączeń T568A?

Aby komputery mogły udostępniać dane w sieci, NIE powinny mieć tych samych

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

Komenda msconfig uruchamia w systemie Windows:

Technologia procesorów serii Intel Core stosowana w modelach i5, i7 oraz i9, pozwalająca na zwiększenie taktowania w przypadku gdy komputer potrzebuje wyższej mocy obliczeniowej, to

W oznaczeniu procesora INTEL CORE i7-4790 liczba 4 wskazuje na

Wypukłe kondensatory elektrolityczne w module zasilania monitora LCD mogą doprowadzić do uszkodzenia

Jakie polecenie w systemie operacyjnym Windows służy do wyświetlenia konfiguracji interfejsów sieciowych?

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

Aby uzyskać uprawnienia administratora w systemie Linux, należy w terminalu wpisać polecenie

Litera S w protokole FTPS odnosi się do zabezpieczania danych przesyłanych poprzez

Jaki rodzaj fizycznej topologii w sieciach komputerowych jest pokazany na ilustracji?

Do bezprzewodowego przesyłania danych pomiędzy dwoma urządzeniami, z wykorzystaniem fal radiowych w paśmie ISM 2,4 GHz, służy interfejs

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

Umowa, na mocy której użytkownik ma między innymi wgląd do kodu źródłowego oprogramowania w celu jego analizy oraz udoskonalania, to licencja

Brak odpowiedzi na to pytanie.

W celu zrealizowania instalacji sieciowej na stacjach roboczych z systemem operacyjnym Windows, należy na serwerze zainstalować usługi

Brak odpowiedzi na to pytanie.

Tester strukturalnego okablowania umożliwia weryfikację

Brak odpowiedzi na to pytanie.

Jak nazywa się serwer Windows, na którym zainstalowano usługę Active Directory?

Brak odpowiedzi na to pytanie.

Na przedstawionym rysunku widoczna jest karta rozszerzeń z systemem chłodzenia

Brak odpowiedzi na to pytanie.

Symbol umieszczony na urządzeniach, który stanowi certyfikat potwierdzający zgodność w zakresie emisji promieniowania, ergonomii, efektywności energetycznej i ekologicznych norm, został przedstawiony na ilustracji

Brak odpowiedzi na to pytanie.

Przesyłanie informacji przy użyciu fal radiowych w pasmie ISM odbywa się w standardzie

Brak odpowiedzi na to pytanie.

Administrator Active Directory w domenie firma.local pragnie skonfigurować profil mobilny dla wszystkich użytkowników. Profil ma być zapisywany na serwerze serwer1, w folderze pliki, udostępnionym w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

Brak odpowiedzi na to pytanie.

W systemie Linux komenda ps wyświetli

Brak odpowiedzi na to pytanie.

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

Brak odpowiedzi na to pytanie.

Interfejs HDMI w komputerze umożliwia transfer sygnału

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Jaką klasę adresów IP reprezentuje publiczny adres 130.140.0.0?

Brak odpowiedzi na to pytanie.

Zewnętrzny dysk 3,5 cala o pojemności 5 TB, przeznaczony do archiwizacji lub tworzenia kopii zapasowych, dysponuje obudową z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinno się użyć do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

Brak odpowiedzi na to pytanie.

Jaki jest największy rozmiar pojedynczego datagramu IPv4, uwzględniając jego nagłówek?

Brak odpowiedzi na to pytanie.

Aby zminimalizować główne zagrożenia dotyczące bezpieczeństwa podczas pracy na komputerze podłączonym do sieci Internet, najpierw należy

Brak odpowiedzi na to pytanie.

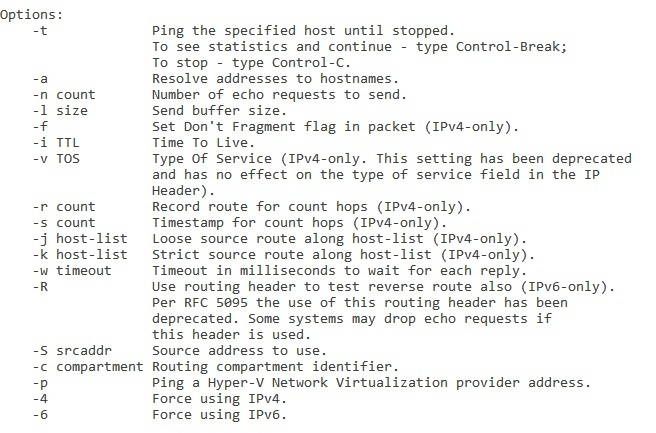

Aby wyświetlić przedstawione opcje polecenia ping, należy w wierszu polecenia systemu Windows zapisać

Brak odpowiedzi na to pytanie.

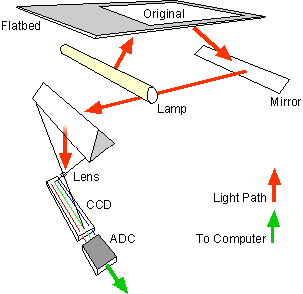

Przedstawiony schemat przedstawia zasadę działania

Brak odpowiedzi na to pytanie.

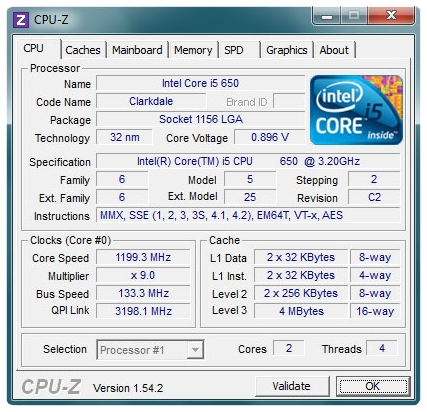

W dokumentacji technicznej procesora producent zamieścił wyniki analizy zrealizowanej przy użyciu programu CPU-Z. Z tych informacji wynika, że procesor dysponuje

Brak odpowiedzi na to pytanie.

W jakim typie skanera wykorzystuje się fotopowielacze?

Brak odpowiedzi na to pytanie.