Pytanie 1

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

Jak powstaje sygnał dyskretny?

Na podstawie fragmentu instrukcji podaj, w jaki sposób sygnalizowany jest stan, w którym do centrali prawidłowo podłączono zasilanie z sieci energetycznej oraz zespół zasilania awaryjnego.

| Dioda „Bateria" | Dioda „Sieć" | Stan centrali |

|---|---|---|

| zielona | zielona | Centrala zasilana z sieci. Akumulatory naładowane, gotowe do przejęcia zasilania centrali (wyłącznik akumulatorów w pozycji ON – włączone, naładowane i przyłączone poprawnie). |

| żółta | zielona | Centrala zasilana z sieci. Akumulatory sprawne, nie rozładowane - nie osiągnięty stan naładowania (wyłącznik akumulatorów w pozycji ON – włączone, akumulatory nie w pełni naładowane, przyłączone poprawnie). |

| zgaszona | zielona | Centrala zasilana z sieci. Brak gotowości zasilania z baterii akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub przyłączone niepoprawnie). |

| czerwona | zgaszona | Brak zasilania z sieci energetycznej. Centrala jest zasilana z akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub brak napięcia z sieci). |

| zgaszona | zgaszona | ALARM! Pakiet zasilania jest nieprawnie przyłączony lub pakiet nie odpowiada na pytania (w przypadku panelu zasilania wyposażonego w RS). |

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Co należy zrobić przed wymianą karty sieciowej w komputerze?

Jakie jest natężenie ruchu telekomunikacyjnego w ciągu doby na jednej linii, jeśli jest ona używana przez 12 h?

Jakie polecenie pozwala na wyświetlenie oraz modyfikację tabeli translacji adresów IP do adresów MAC?

Który z apletów w systemie Windows 10 służy do tworzenia kopii zapasowych?

Na podstawie danych zawartych w ofercie cenowej zaproponuj klientowi zakup kserokopiarki o najniższych kosztach rocznej eksploatacji (365 dni). Klient kopiuje dziennie 100 stron.

| Oferta cenowa kserokopiarek | ||||

|---|---|---|---|---|

| Typ kserokopiarki | Kserokopiarka I | Kserokopiarka II | Kserokopiarka III | Kserokopiarka IV |

| Cena zakupu | 2600 zł | 4500 zł | 4000 zł | 3000 zł |

| Koszt tonera | 500 zł | 350 zł | 400 zł | 450 zł |

| Wydajność przy ok. 5% pokryciu powierzchni | 3650 | 3650 | 3650 | 3650 |

Jaką komendę trzeba wprowadzić, aby włączyć podsieć 5.6.7.0/24 do systemu OSPF?

Metoda komutacji, w której dane są transferowane pomiędzy stacjami końcowymi w formie zbiorów elementów binarnych o stałej, ograniczonej długości, określana jest jako komutacja

Osoba, która nabyła program na licencji OEM, może

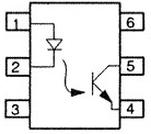

Przedstawiony na rysunku układ scalony to transoptor

Podniesienie słuchawki telefonu przed wyborem numeru skutkuje wygenerowaniem w centrali sygnału ciągłego o częstotliwości

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

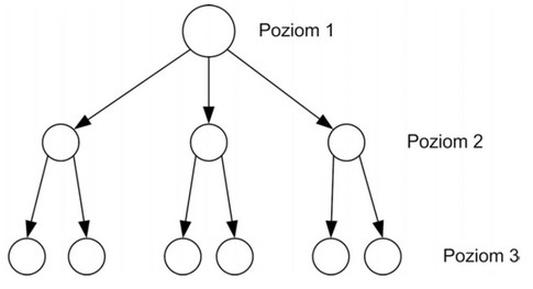

Na rysunku przedstawiono sposób synchronizacji sieci typu

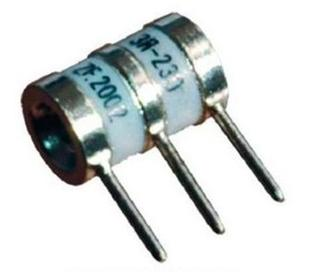

Element przedstawiony na rysunku jest stosowany do

Zgodnie z przepisami ministra pracy i polityki społecznej, minimalna odległość pracownika od monitora ekranowego CRT powinna wynosić

Który zapis w formacie "dot-decimal" nie wskazuje na maskę podsieci IPv4?

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

W jakiej sytuacji rutery przy przesyłaniu pakietów będą korzystać z trasy domyślnej?

Jakiego rodzaju kod charakteryzuje się tym, że pary 2-bitowych sekwencji danych są reprezentowane jako jeden z czterech możliwych poziomów amplitudy?

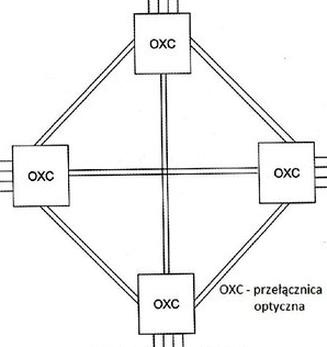

Którą strukturę sieci optycznej przedstawiono na rysunku?

Koncentrator (ang.hub) to urządzenie, które

Jaką wartość ma znamionowa częstotliwość sygnału synchronizacji (fazowania) ramki w systemie PCM 30/32?

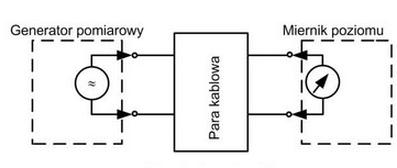

Przedstawiony schemat służy do wyznaczania

Jak określa się sygnalizację abonencką, która przesyła analogowe sygnały o częstotliwościach mieszczących się w zakresie od 300 do 3400 Hz?

Regenerator (repeater) to element sieciowy służący do

Jak nazywa się faza procesu konwersji analogowo-cyfrowej, która polega na przyporządkowaniu dyskretnym wartości sygnału wejściowego do określonych wartości ciągłych z ograniczonego zestawu?

Orientacja elektrycznego wektora fali radiowej w stosunku do powierzchni ziemi, wynikająca z konstrukcji anteny oraz jej sposobu ustawienia, zwana jest

Jaką rolę odgrywa parametr boot file name w serwerze DHCP?

Wielokrotne użycie WDM (Wavelength Division Multiplexing) polega na zwiększeniu

Jaką rolę odgrywa magistrala Control Bus w systemie mikrokomputerowym?

Na rysunku przedstawiono

Zasady dotyczące tzw. silnych haseł użytkowników w systemie Windows można ustawić za pomocą narzędzia

Który z protokołów służy do wymiany informacji o ścieżkach pomiędzy różnymi systemami autonomicznymi?