Pytanie 1

Język HTML posiada nagłówki, które służą do tworzenia hierarchii treści. Nagłówki te występują tylko w zakresie

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Język HTML posiada nagłówki, które służą do tworzenia hierarchii treści. Nagłówki te występują tylko w zakresie

Która z poniższych zasad nie przyczyni się pozytywnie do poprawy czytelności kodu?

W języku PHP zapisano fragment kodu. Plik cookie utworzony przy pomocy tego polecenia

| setcookie("osoba", "Anna Kowalska", time()+(3600*24)); |

Ustalenie klucza obcego jest konieczne do skonstruowania

W tabeli artykuly przeprowadzono poniższe operacje związane z uprawnieniami użytkownika jan.

GRANT ALL PRIVILEGES ON artykuły TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan

Jakie będą uprawnienia użytkownika jan po wykonaniu tych operacji?

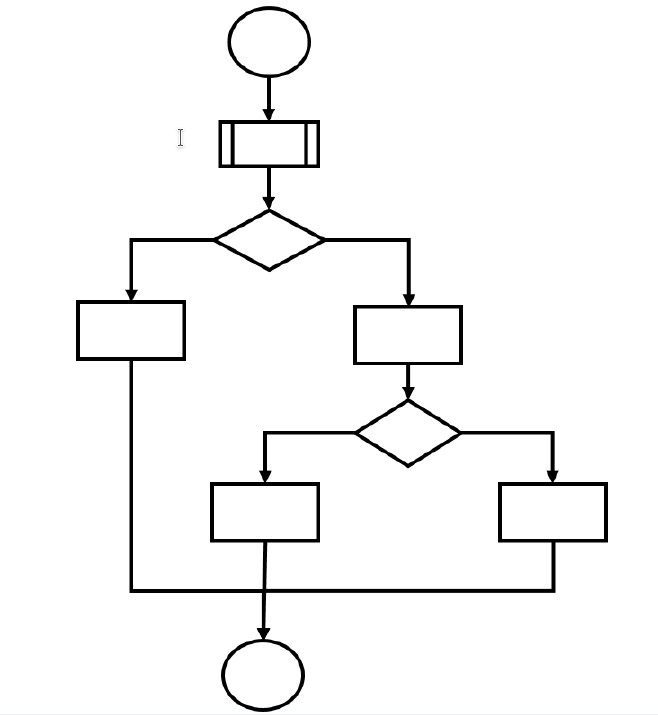

Ile razy należy użyć instrukcji warunkowej, aby wdrożyć w danym języku programowania przedstawiony algorytm?

W języku HTML sposób na zdefiniowanie kodowania polskich znaków to

Jaką cechę posiada format PNG?

Podany fragment kodu PHP ma na celu wstawienie wartości z zmiennych $a, $b, $c do bazy danych, w tabeli dane. Tabela ta składa się z czterech kolumn, z których pierwsza to autoinkrementowany klucz podstawowy. Które z zapytań powinno być przypisane do zmiennej $zapytanie? ``````

Zdefiniowano funkcję w języku PHP:

function policz($Z) {Funkcja policz została wywołana z parametrem $Z = 1. Jaki rezultat zostanie zwrócony?

while($Z < 5) {

$Z += 2 * $Z + 1;

}

return $Z;

}

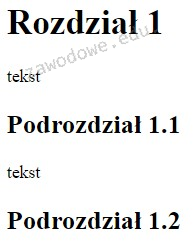

Strona internetowa została wyświetlona przez przeglądarkę w poniższy sposób. Wskaż kod HTML, który prawidłowo reprezentuje zaprezentowaną hierarchiczną strukturę tekstu:

GRANT CREATE, ALTER ON sklep.* TO adam; Zakładając, że użytkownik adam nie dysponował wcześniej żadnymi uprawnieniami, to polecenie SQL przyzna mu prawa jedynie do

Jakie z wyrażeń logicznych w języku C weryfikuje, czy zmienna o nazwie zm1 znajduje się w zakresie (6, 203)?

Wskaż właściwą zasadę odnoszącą się do integralności danych w bazie danych?

Który znacznik lub zestaw znaczników nie jest używany do określenia struktury dokumentu HTML?

W języku JavaScript trzeba zapisać warunek, który będzie prawdziwy, gdy zmienna a będzie jakąkolwiek liczbą naturalną dodatnią (bez 0) lub zmienna b przyjmie wartość z zamkniętego przedziału od 10 do 100. Wyrażenie logiczne w tym warunku ma formę

Element lub grupa elementów, która w jednoznaczny sposób identyfikuje każdy pojedynczy rekord w tabeli w bazie danych, nazywa się kluczem

W wyniku przedstawionego polecenia w tabeli zostanie ```ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL;```

Używa się zapytania z klauzulą JOIN, aby

Kwalifikatory dostępu: private, protected oraz public określają mechanizm

Jakie jest znaczenie powtarzania w zdefiniowanym stylu CSS?

| body { background-image: url("rysunek.gif"); background-repeat: repeat-y; } |

Liczba 0x142, przedstawiona w kodzie JavaScript, przyjmuje formę

Który standard video cechuje się rozdzielczością 1920 px na 1080 px?

W podanym fragmencie zapytania w języku SQL, komenda SELECT jest używana do zwrócenia SELECT COUNT(wartosc) FROM …

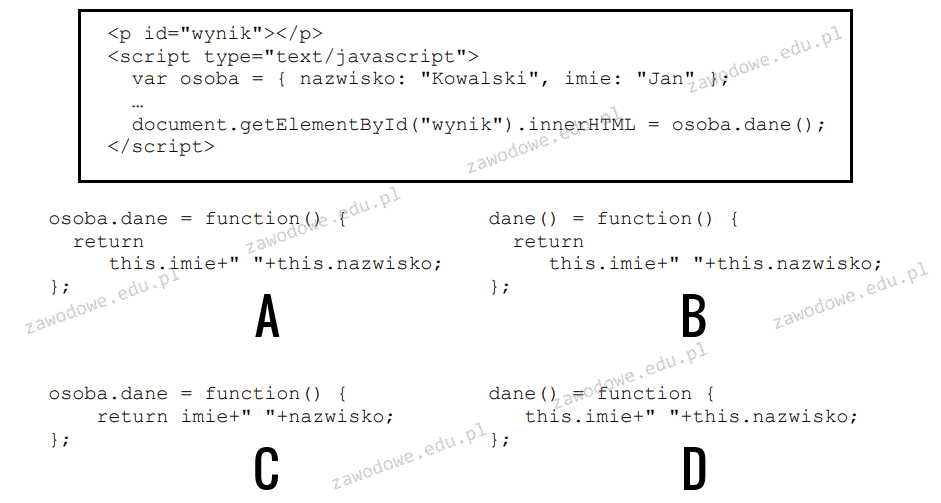

Podaj definicję metody, którą trzeba umieścić w miejscu kropek, aby na stronie WWW pojawił się tekst: Jan Kowalski

W hurtowni danych stworzono tabelę sprzedaz, która zawiera pola: id, kontrahent, grupa_cenowa, obrot. Jakie polecenie trzeba zastosować, aby znaleźć tylko kontrahentów z grupy cenowej numer dwa, których obrót przekracza 4000 zł?

Zdarzenie JavaScript, które jest wywoływane po pojedynczym kliknięciu dowolnego elementu na stronie, określa się jako

W systemie baz danych MySQL komenda CREATE USER pozwala na

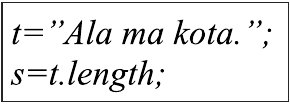

Zawarty w ramce fragment kodu w języku JavaScript

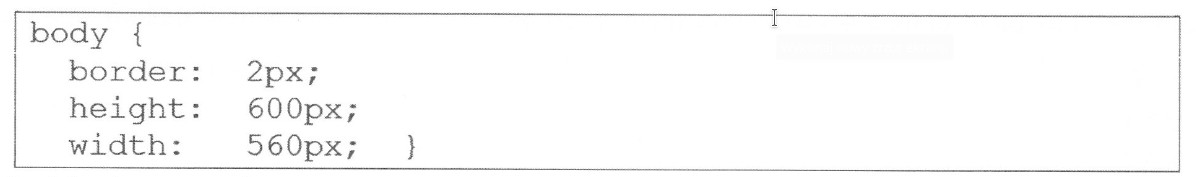

Podczas tworzenia witryny internetowej zastosowano kod definiujący jej wygląd. Jaką szerokość przeznaczono na zawartość strony?

Filtracja sygnału wejściowego w czasie, która uwzględnia zasadę superpozycji, dotyczy filtru

Który z linków ma prawidłową budowę?

Która z funkcji agregujących wbudowanych w język SQL służy do obliczania średniej wartości w określonej kolumnie?

W systemie bazy danych dotyczącej pojazdów, pole kolor w tabeli samochody może przyjmować wartości tylko z listy lakier. Aby zrealizować połączenie między tabelami samochody a lakier przez relację, należy użyć kwerendy

Który efekt został zaprezentowany na filmie?

Element

<meta charset="utf-8">definiuje metadane dotyczące strony internetowej, odnosząc się do

Jaki format CSS dla akapitu definiuje styl szarej ramki z następującymi cechami?

| p { padding: 15px; border: 2px dotted gray; } |

W PHP konstrukcja foreach stanowi rodzaj

Co należy zrobić przed rozpoczęciem pętli, by zapewnić poprawne działanie przedstawionego kodu JavaScript?

| var text; for( var i = 0; i < tab.length; i++){ text += tab[i] + "<br>"; } |

Poniższy fragment kodu PHP służy do zarządzania

| if (empty($_POST["name"])) { $nameErr = "Name is required"; } |