Pytanie 1

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Jak nazywa się proces, który przetwarza sygnały o przepływności 64 kbit/s w jeden sygnał zbiorczy o przepływności 2,048 Mbit/s?

Zysk anteny, który wskazuje, o ile decybeli poziom sygnału przewyższa poziom sygnału anteny izotropowej, podawany jest w jednostkach

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką częstotliwość ma sygnał zgłoszenia centrali abonenckiej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Elementy widoczne na rysunku mają zastosowanie w

Zestaw urządzeń, który obejmuje łącznicę, przełącznicę oraz urządzenia do badań i zasilania to

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

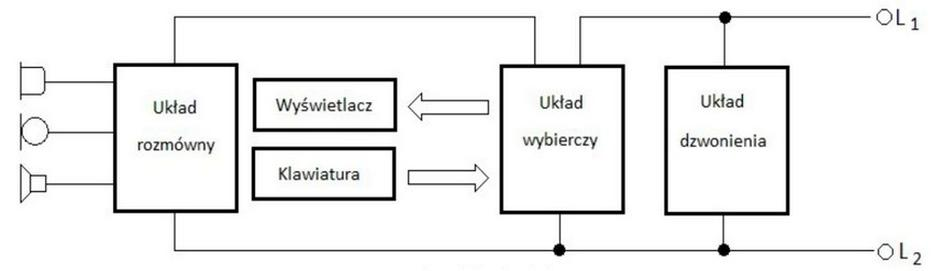

Który element aparatu telefonicznego, którego schemat blokowy jest przedstawiony na rysunku, odpowiada za wywołanie abonenta?

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

W oparciu o dane zamieszczone w tabeli wskaż, jaki będzie rachunek za korzystanie z telefonu stacjonarnego i korzystanie z Internetu u usługodawcy telekomunikacyjnego, jeżeli w ostatnim miesiącu rozmawiano 160 minut.

| Nazwa usługi | Opis | Cena brutto |

|---|---|---|

| Internet | 2Mbps | 90,00 zł |

| Abonament telefoniczny | 60 darmowych minut | 50,00 zł |

| Rozmowy do wszystkich sieci | za minutę | 0,17 zł |

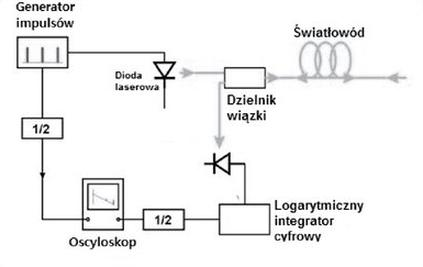

Rysunek przedstawia schemat

Jaką informację niesie komunikat Reboot and Select proper Boot device or Insert Boot Media in selected Boot device and press a key, który pojawia się w trakcie wykonywania procedur POST?

Jakie urządzenie służy jako dodatkowa ochrona przed porażeniem prądem w systemach zasilania komputerów PC?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Modulacja, która polega na kodowaniu przy użyciu dwóch bitów na czterech ortogonalnych przesunięciach fazy, to modulacja

Zmierzone amplitudy sygnału okresowego o stałej częstotliwości na początku oraz na końcu toru transmisyjnego wyniosły odpowiednio U1=100 mV i U2=10 mV. Jakie tłumienie charakteryzuje ten tor dla danej częstotliwości?

Jaką maksymalną wartość powinna mieć tłumienność światłowodu telekomunikacyjnego w trzecim oknie optycznym?

Na rysunku przedstawiono pole komutacyjne

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W modemach ADSL ocena jakości połączenia mierzona jest parametrem SNR (określającym relację sygnału do szumu). Aby nawiązać połączenie w kanale downstream, wartość tego parametru powinna wynosić przynajmniej

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który z wymienionych algorytmów szyfrowania nie korzysta z kluczy szyfrowania i jest wykorzystywany w sieciach VPN?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Funkcja w systemach PBX, która umożliwia bezpośrednie nawiązanie połączenia z wewnętrznym numerem abonenta, to

W systemach operacyjnych z rodziny Windows program chkdsk uruchamia się w celu

Jaki skrót definiuje format kodowania wykorzystywany w przesyłaniu wideo przy użyciu protokołu RTP (ang.

Real-time Transport Protocol)?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W jaki sposób konfiguracja interfejsu jako pasywnego wpłynie na przesył danych aktualizacji tablic rutingu w protokołach OSPF?

Długość światłowodowego włókna optycznego wynosi 30 km. Jaką wartość ma tłumienność jednostkowa światłowodu, jeśli całkowite tłumienie włókna wynosi At= 5,4 dB?

Rekonstrukcja sygnału analogowego na podstawie próbek, realizująca w określonym interwale stały poziom sygnału odpowiadający aktualnej wartości próbki oraz utrzymująca go do momentu nadejścia następnej próbki, określana jest mianem metody

Który rodzaj alarmu w systemie teleinformatycznym wymaga podjęcia działań mających na celu dokładne zdiagnozowanie oraz rozwiązanie problemu?