Pytanie 1

Poprzez użycie opisanego urządzenia możliwe jest wykonanie diagnostyki działania

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Poprzez użycie opisanego urządzenia możliwe jest wykonanie diagnostyki działania

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Wskaż porty płyty głównej przedstawione na ilustracji.

Jaki protokół posługuje się portami 20 oraz 21?

Jakie zastosowanie ma polecenie md w systemie Windows?

Poleceniem systemu Linux służącym do wyświetlenia informacji, zawierających aktualną godzinę, czas działania systemu oraz liczbę zalogowanych użytkowników, jest

Aby kontrolować ilość transferu w sieci, administrator powinien zastosować program rodzaju

Który z poniższych protokołów jest wykorzystywany do uzyskiwania dynamicznych adresów IP?

Czym jest VOIP?

Aby osiągnąć wysoką jakość połączeń głosowych VoIP kosztem innych przesyłanych informacji, konieczne jest włączenie i skonfigurowanie na routerze usługi

Aktywacja opcji Udostępnienie połączenia internetowego w systemie Windows powoduje automatyczne przydzielanie adresów IP dla komputerów (hostów) z niej korzystających. W tym celu używana jest usługa

Która z poniższych opcji nie jest wykorzystywana do zdalnego zarządzania stacjami roboczymi?

W systemie Linux narzędzie iptables wykorzystuje się do

Jaką maskę podsieci należy wybrać dla sieci numer 1 oraz sieci numer 2, aby urządzenia z podanymi adresami mogły komunikować się w swoich podsieciach?

| sieć nr 1 | sieć nr 2 | |

|---|---|---|

| 1 | 10.12.0.12 | 10.16.12.5 |

| 2 | 10.12.12.5 | 10.16.12.12 |

| 3 | 10.12.5.12 | 10.16.12.10 |

| 4 | 10.12.5.18 | 10.16.12.16 |

| 5 | 10.12.16.5 | 10.16.12.20 |

Która z anten cechuje się najwyższym zyskiem mocy i pozwala na nawiązanie łączności na dużą odległość?

Na zdjęciu widać kartę

W metodzie archiwizacji danych nazwanej Dziadek – Ojciec – Syn na poziomie Dziadek przeprowadza się kopię danych na koniec

Jednym z programów ochronnych, które zabezpieczają system przed oprogramowaniem, które bez zgody użytkownika zbiera i przesyła jego dane osobowe, numery kart kredytowych, informacje o odwiedzanych stronach WWW, hasła oraz używane adresy e-mail, jest aplikacja

Funkcja znana jako: "Pulpit zdalny" standardowo operuje na porcie

Aby nagrać dane na nośniku przedstawionym na ilustracji, konieczny jest odpowiedni napęd

Po zauważeniu przypadkowego skasowania istotnych danych na dysku, najlepszym sposobem na odzyskanie usuniętych plików jest

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

Co nie ma wpływu na utratę danych z dysku HDD?

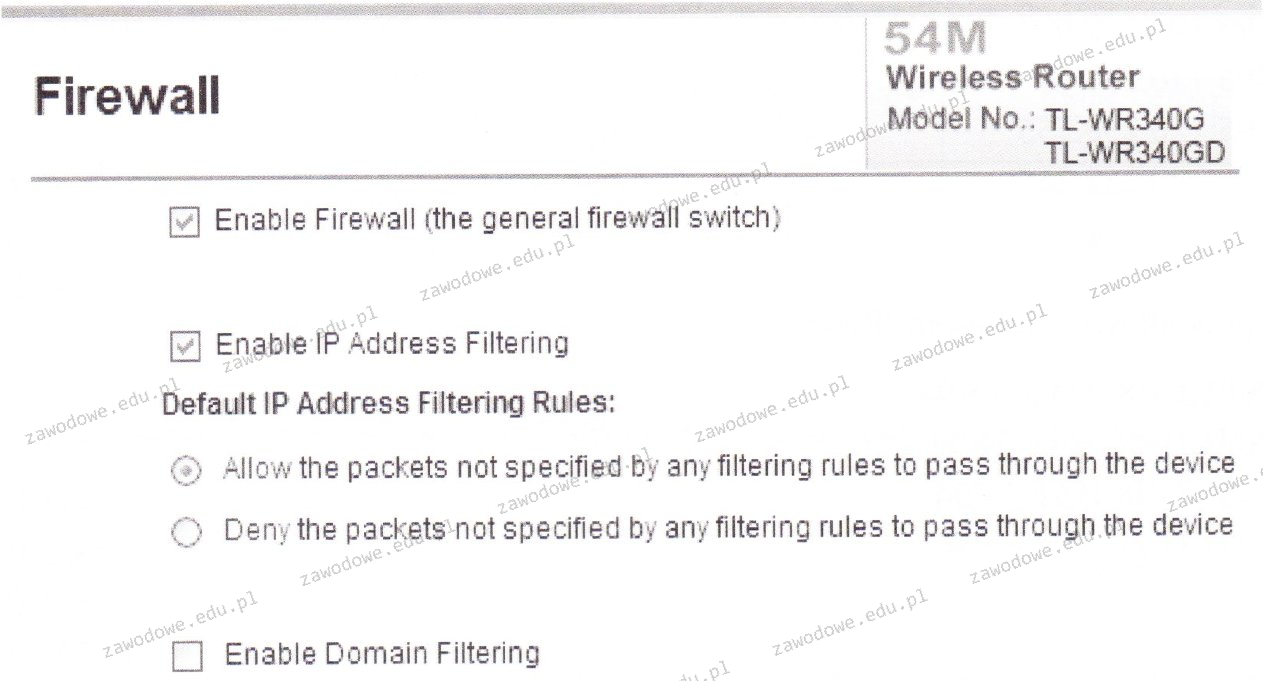

Na rysunku poniżej przedstawiono ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

Czym zajmuje się usługa DNS?

Jak brzmi pełna wersja adresu IPv6 2001:0:db8::1410:80ab?

Zjawisko przenikania, które ma miejsce w sieciach komputerowych, polega na

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?

W hierarchicznym modelu sieci komputery użytkowników stanowią część warstwy

Komputer z adresem IP 192.168.5.165 oraz maską podsieci 255.255.255.192 funkcjonuje w sieci o adresie

Wykonując polecenie ipconfig /flushdns, można przeprowadzić konserwację urządzenia sieciowego, która polega na

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

Klient dostarczył wadliwy sprzęt komputerowy do serwisu. W trakcie procedury przyjmowania sprzętu, ale przed rozpoczęciem jego naprawy, serwisant powinien

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

AC-72-89-17-6E-B2 to adres MAC karty sieciowej zapisany w formacie

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

Polecenie df w systemie Linux umożliwia

Jaki skrót oznacza rodzaj licencji Microsoft dedykowanej dla szkół, uczelni, instytucji rządowych oraz dużych firm?

Urządzenie pokazane na ilustracji służy do zgrzewania wtyków

Wykonanie polecenia net localgroup w systemie Windows spowoduje