Pytanie 1

Uruchomienie systemu Windows w trybie debugowania pozwala na

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Uruchomienie systemu Windows w trybie debugowania pozwala na

Jak nazywa się licencja w systemie Windows Server, która pozwala użytkownikom komputerów stacjonarnych na korzystanie z usług serwera?

Gdzie w dokumencie tekstowym Word umieszczony jest nagłówek oraz stopka?

Która z poniższych czynności NIE przyczynia się do personalizacji systemu operacyjnego Windows?

Które z podanych poleceń w systemie Windows XP umożliwia sprawdzenie aktualnej konfiguracji adresu IP systemu Windows?

Przydzielanie przestrzeni dyskowej w systemach z rodziny Windows

Jakie polecenie należy wykorzystać w systemie Windows, aby usunąć bufor nazw domenowych?

Do jakiej grupy w systemie Windows Server 2008 powinien być przypisany użytkownik odpowiedzialny wyłącznie za archiwizację danych przechowywanych na serwerowym dysku?

Jaką usługę można wykorzystać do zdalnej pracy na komputerze z systemem Windows, korzystając z innego komputera z tym samym systemem, który jest podłączony do tej samej sieci lub do Internetu?

Aby zainstalować usługę Active Directory w systemie Windows Server, konieczne jest uprzednie zainstalowanie oraz skonfigurowanie serwera

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

Jakie polecenie uruchamia edytor polityk grup w systemach z rodziny Windows Server?

W systemie Windows, domyślne konto administratora po jego dezaktywowaniu oraz ponownym uruchomieniu komputera

Komenda dsadd pozwala na

Jakie rodzaje partycji mogą występować w systemie Windows?

Aby zwolnić adres IP przypisany do konkretnej karty sieciowej w systemie Windows, należy wykorzystać polecenie systemowe

Który z poniższych systemów operacyjnych nie jest wspierany przez system plików ext4?

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

W systemie Linux można uzyskać listę wszystkich założonych kont użytkowników, wykorzystując polecenie

Dane dotyczące kont użytkowników w systemie LINUX są zapisane w pliku

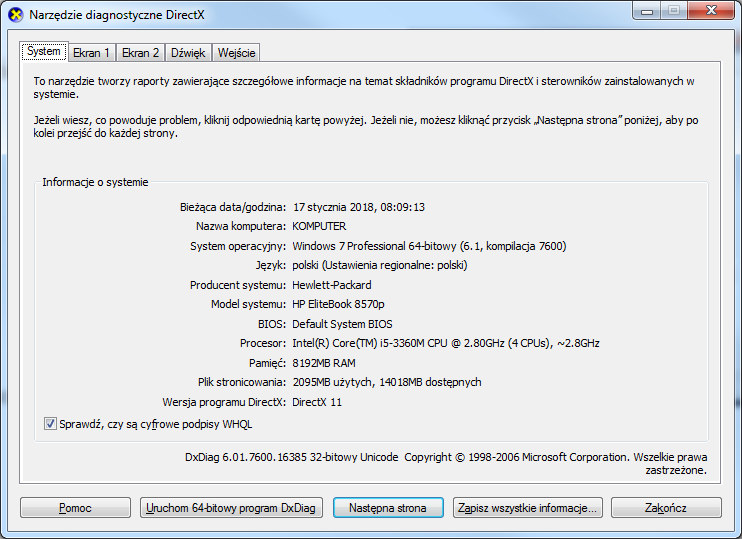

Aby uruchomić przedstawione narzędzie systemu Windows, należy użyć polecenia

W wyniku wykonania komendy: net user w terminalu systemu Windows, pojawi się

Jakie polecenie powinien zastosować użytkownik systemu Linux, aby wydobyć zawartość archiwum o nazwie dane.tar?

Które z kont nie jest standardowym w Windows XP?

Aby wydobyć informacje znajdujące się w archiwum o nazwie dane.tar, osoba korzystająca z systemu Linux powinna zastosować komendę

Jakiego numeru kodu należy użyć w komendzie do zmiany uprawnień folderu w systemie Linux, aby właściciel miał dostęp do zapisu i odczytu, grupa miała prawo do odczytu i wykonania, a pozostali użytkownicy mogli jedynie odczytywać zawartość?

Biorąc pod uwagę konfigurację wykonywaną na ilustracji, administrator po zainstalowaniu systemu operacyjnego uznał za istotne, aby

W trakcie instalacji systemu Windows Serwer 2022 istnieje możliwość instalacji w trybie Core. Oznacza to, że system zostanie zainstalowany

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

Programem służącym do archiwizacji danych w systemie Linux jest

Po zainstalowaniu systemu z domyślnymi parametrami, Windows XP nie obsługuje tego systemu plików.

Domyślny port, na którym działa usługa "Pulpit zdalny", to

Aby była możliwa komunikacja pomiędzy dwiema różnymi sieciami, do których należą karty sieciowe serwera, należy w systemie Windows Server dodać rolę

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych z rodziny Microsoft Windows, który umożliwia działanie jako serwer FTP oraz serwer WWW?

Z jakiego oprogramowania NIE można skorzystać, aby przywrócić dane w systemie Windows na podstawie wcześniej wykonanej kopii?

Jak brzmi nazwa klucza rejestru w systemie Windows, w którym zapisane są relacje między typami plików a aplikacjami, które je obsługują?

W jakim systemie operacyjnym występuje mikrojądro?

Zatrzymując pracę na komputerze, możemy szybko wznowić działania po wybraniu w systemie Windows opcji

Które z poniższych kont nie jest wbudowane w system Windows XP?

Wykonanie komendy perfmon w konsoli systemu Windows spowoduje