Pytanie 1

Za pomocą zapytania SQL trzeba uzyskać z bazy danych nazwiska pracowników, którzy pełnią funkcję kierownika, a ich wynagrodzenie mieści się w przedziale jednostronnie domkniętym (3000, 4000>. Która klauzula sprawdza ten warunek?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Za pomocą zapytania SQL trzeba uzyskać z bazy danych nazwiska pracowników, którzy pełnią funkcję kierownika, a ich wynagrodzenie mieści się w przedziale jednostronnie domkniętym (3000, 4000>. Która klauzula sprawdza ten warunek?

W systemie baz danych MySQL komenda CREATE USER pozwala na

Jakie polecenie pozwala na kontrolowanie oraz optymalizację bazy danych?

Po zrealizowaniu polecenia SQL użytkownik Ela zyska możliwość wykorzystania poniższych uprawnień:

GRANT SELECT, INSERT, UPDATE, DELETE ON baza1.tab1 TO 'Ela'@'localhost';

Która z właściwości grafiki wektorowej jest słuszna?

Jakie mogą być źródła rekordów dla raportu?

Jakie dane zostaną wyświetlone po wykonaniu podanych poleceń?

bool gotowe = true; cout << gotowe;

Który z poniższych formatów plików nie jest używany do publikacji grafiki lub animacji w internecie?

Jaki jest cel wykorzystania znacznika <i> w języku HTML?

Aby sformatować wszystkie obrazy w akapicie przy użyciu stylów CSS, należy zastosować selektor

Na stronie internetowej dodano grafikę w kodzie HTML. Co się stanie, jeśli plik rysunek.png nie zostanie odnaleziony przez przeglądarkę?

| <img src="rysunek.png" alt="pejzaż"> |

Jakie oznaczenie wykorzystuje się do jednoliniowego komentarza w skryptowym języku PHP?

W jaki sposób można ocenić normalizację przedstawionej tabeli?

|

Jaką formę ma kolor przedstawiony w systemie szesnastkowym jako #11FE07 w formacie RGB?

W pokazanym fragmencie zapytania w języku SQL, polecenie SELECT ma na celu uzyskanie wyników z komendy SELECT COUNT(wartosc) FROM....?

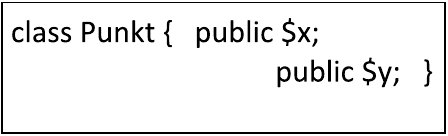

Jaką formę ma instrukcja w języku PHP, która tworzy obiekt pkt w klasy Punkt zdefiniowanej w klasie?

Tabela o nazwie naprawy zawiera kolumny klient oraz czyNaprawione. Jakie polecenie należy wykonać, aby usunąć te rekordy, w których wartość w kolumnie czyNaprawione jest prawdziwa?

W języku PHP do zmiennej a przypisano tekst, w którym słowo Kowalski pojawia się wielokrotnie. Aby jednym poleceniem zamienić wszystkie wystąpienia słowa Kowalski na słowo Nowak, trzeba użyć polecenia

Aby zaktualizować maksymalną długość kolumny imie w tabeli klienci do 30 znaków, należy zastosować w języku SQL poniższy kod

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać obraz w formacie

Walidacja strony internetowej polega na

W języku CSS zapis

p::first-line {font-size: 150%;}zastosowany na stronie z wieloma paragrafami, z których każdy zawiera kilka linii, spowoduje, że

Jakie technologie są konieczne do uruchomienia systemu CMS Joomla!?

W CSS, aby ustawić wcięcie pierwszej linii akapitu na 30 pikseli, należy użyć zapisu

Podczas tworzenia formularza konieczne jest dodanie kontrolki, która odnosi się do kontrolki w innym formularzu. Jakie działania w bazie danych Access są w tym przypadku możliwe?

Jakiego protokołu trzeba użyć do przesyłania plików witryny internetowej na serwer hostingowy?

Jakie jest zadanie poniższej pętli?

int x = 0; while (x < 10) { mojeKsiazki[x] = new Ksiazka(); x++; }

Bitmapa stanowi obraz

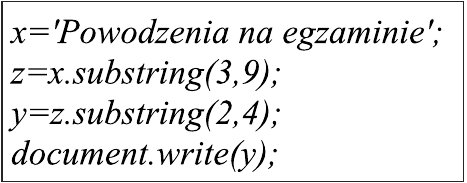

Poniżej zamieszczony fragment skryptu w JavaScript zwróci

Jaki jest efekt działania programu w JavaScript?

| var osoba = prompt("Podaj imię", "Adam"); |

Jaką wartość będzie mieć zmienna str2 po wykonaniu poniższego fragmentu kodu JavaScript?

var str1 = "JavaScript"; var str2 = str1.substring(2, 6);

W trakcie weryfikacji stron internetowych nie uwzględnia się

Wywoływanie funkcji przez samą siebie to

Jaką klauzulę należy użyć w instrukcji CREATE TABLE w SQL, żeby pole rekordu nie mogło być puste?

Jakie oprogramowanie służy do obróbki dźwięku?

Ikona przedstawiająca funkcję w edytorze grafiki rastrowej, znana jako „kubełek”, pozwala na

Który z typów formatów oferuje największą kompresję pliku dźwiękowego?

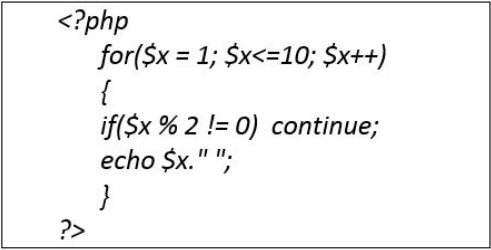

Kod umieszczony w ramce spowoduje wyświetlenie liczb

Która z poniższych funkcji w języku PHP zmieni słowo „kota” na „mysz” w zdaniu „ala ma kota”?

Które wartości będą przechowywane w zmiennych po wykonaniu przedstawionej pętli języka PHP?

$i = 20; $a = 0; while($i) { $a += 2; $i--; }