Pytanie 1

W języku JavaScript następujący zapis: var napis1 = new napisy); ma na celu

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

W języku JavaScript następujący zapis: var napis1 = new napisy); ma na celu

W relacyjnych systemach baz danych, gdy dwie tabele są powiązane przez ich klucze główne, mamy do czynienia z relacją

Zaprezentowano poniżej obsługę

| if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono: " . $_COOKIE[$nazwa]; |

Deklaracja z właściwością background-attachment: scroll sprawia, że

W PHP zmienna $_GET stanowi zmienną

Który z linków ma prawidłową budowę?

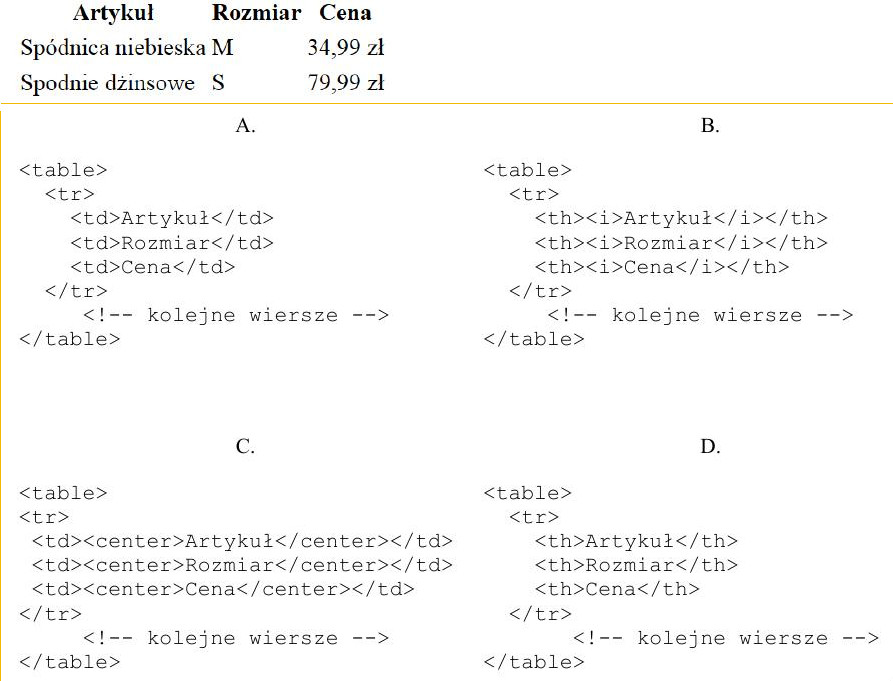

W języku HTML, aby uzyskać efekt taki jak na przykładzie, należy zastosować konstrukcję

Duży tekst zwykły tekst

W PHP tablice asocjacyjne to struktury, w których

Specjalna funkcja danej klasy stosowana w programowaniu obiektowym, która jest wywoływana automatycznie w momencie tworzenia obiektu, a jej głównym celem jest zazwyczaj inicjalizacja pól, to

Co oznacza skrót SQL?

Obraz o rozdzielczości 72 PPI oznacza, że ma 72 piksele na

Który atrybut pozwala na wskazanie lokalizacji pliku graficznego w znaczniku <img>?

Jak można zweryfikować spójność danych w bazie MySQL?

GRANT SELECT, INSERT, UPDATE ON klienci TO anna; Przy założeniu, że użytkownik nie miał wcześniej przyznanych żadnych uprawnień, to polecenie SQL przypisuje użytkownikowi anna wyłącznie prawa do

Zakładając, że użytkownik nie miał wcześniej żadnych uprawnień, polecenie SQL przyzna użytkownikowi anna jedynie uprawnienia do

| GRANT SELECT, INSERT, UPDATE ON klienci TO anna; |

Zaprezentowano tabelę stworzoną przy użyciu kodu HTML, bez zastosowania stylów CSS. Która część kodu HTML odnosi się do pierwszego wiersza tabeli?

Jakie imiona spełniają warunek klauzuli LIKE w poniższym zapytaniu: SELECT imię FROM mieszkańcy WHERE imię LIKE '_r%';?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

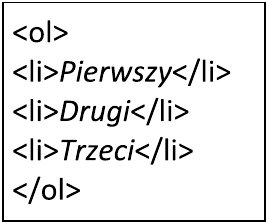

Fragment kodu w języku HTML zawarty w ramce ilustruje zestawienie

W języku PHP wykorzystano funkcję ```is_float()```. Które z poniższych wywołań tej funkcji zwróci rezultat true?

W systemie baz danych wykonano następujące operacje dotyczące uprawnień użytkownika adam: GRANT ALL PRIVILEGES ON klienci To adam REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam. Jakie prawa będzie miał użytkownik adam po zrealizowaniu tych operacji?

Aby włączyć zewnętrzny skrypt JavaScript o nazwie skrypt.js, konieczne jest umieszczenie w kodzie HTML

W języku HTML zdefiniowano znacznik ```link``` Wartość nofollow atrybutu rel

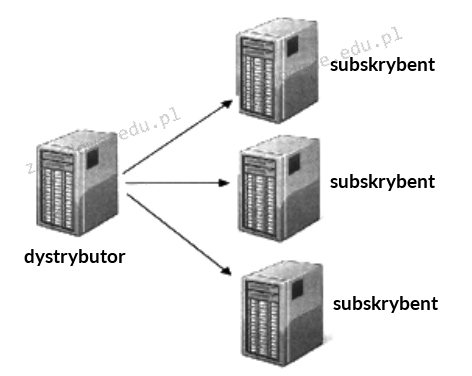

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

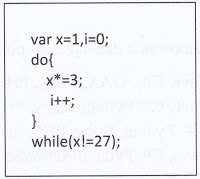

Pętla w kodzie JavaScript zostanie uruchomiona

W aplikacji internetowej komunikat powinien pojawiać się tylko wtedy, gdy dany użytkownik jest na stronie po raz pierwszy. Którą funkcję PHP należy w tym celu zastosować?

W kodzie HTML zamieszczono link do strony internetowej:

<a href="http://google.com">strona Google</a>Jakie dodatkowe zmiany należy wprowadzić, aby link otwierał się w nowym oknie lub zakładce przeglądarki, dodając do definicji linku odpowiedni atrybut?

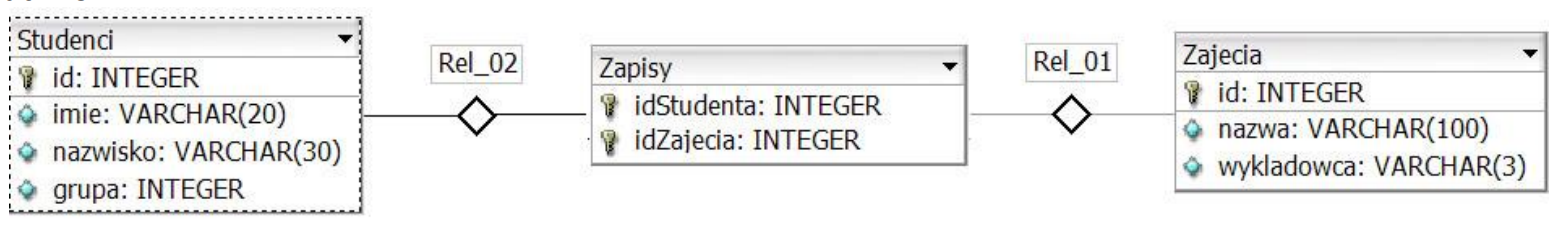

Tabele: Studenci, Zapisy, Zajecia są powiązane relacją. Aby wybrać jedynie nazwiska studentów oraz odpowiadające im idZajecia dla studentów z grupy 15, należy wydać kwerendę

W przypadku podanego fragmentu kodu walidator HTML zgłosi błąd, ponieważ <img src="kwiat.jpg alt="kwiat">

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

Metainformacja "Description" umieszczona w pliku HTML powinna zawierać

<head> <meta name="Description" content="..."> </head>

W kontekście CSS atrybut font-size może przyjmować wartości zgodnie z nazwami kluczowymi

Hermetyzacja to zasada programowania obiektowego, która mówi, że

Algorytm przedstawiony dla tablicy n-elementowej t[n] ma na celu obliczenie sumy:

// K1 i = 0; wynik = 0; // K2 while i < n do // K3 wynik = wynik + t[i]; // K4 i = i + 2; // K5 wypisz(wynik);

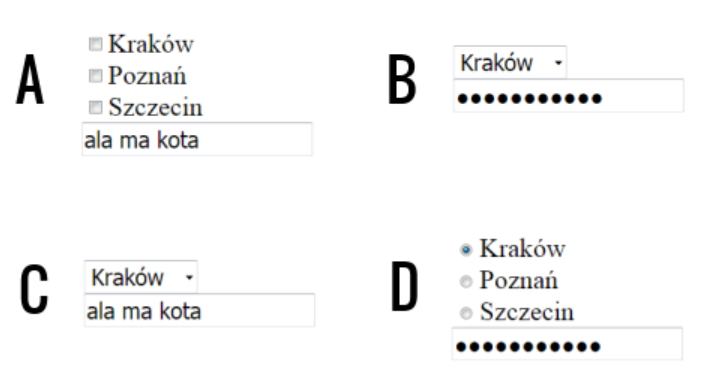

W HTML-u utworzono formularz. Jaki efekt działania poniższego kodu zostanie pokazany przez przeglądarkę, jeśli w drugie pole użytkownik wprowadził tekst "ala ma kota"?

<form>

<select>

<option value="v1">Kraków</option>

<option value="v2">Poznań</option>

<option value="v3">Szczecin</option>

</select><br>

<input type="password" />

</form>

Sprawdzenie poprawności pól formularza polega na weryfikacji

W notacji szesnastkowej kolor zielony reprezentowany jest jako #008000. Jaką wartość przyjmuje on w notacji RGB?

Który z elementów HTML ma charakter bloku?

Która metoda obiektu location w języku JavaScript pozwala na zamianę aktualnego dokumentu na dokument z adresu podanego w parametrze metody?

Na stronie internetowej zdefiniowano styl, który ma być stosowany tylko do określonych znaczników (takich jak niektóre nagłówki i wybrane akapity). W takim kontekście, aby przypisać styl do konkretnych elementów, najlepiej jest użyć

| { text-align: right; } |