Pytanie 1

Kolor reprezentowany w formacie heksadecymalnym #0000FF to

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Kolor reprezentowany w formacie heksadecymalnym #0000FF to

Aby zapewnić integralność danych w bazie programu Microsoft Access, należy zastosować

Element <meta charset="utf-8"> definiuje metadane odnoszące się do strony internetowej dotyczące

W jakich formatach można przechować wideo razem z dźwiękiem?

W ramce przedstawiono kod JavaScript z błędem logicznym. Program powinien wypisywać informację, czy liczby są sobie równe, czy nie, lecz nie wykonuje tego. Wskaż odpowiedź, która dotyczy błędu.

var x=5; var y=3; if(x=y) document.getElementById("demo").innerHTML='zmienne są równe'; else document.getElementById("demo").innerHTML='zmienne się różnią';

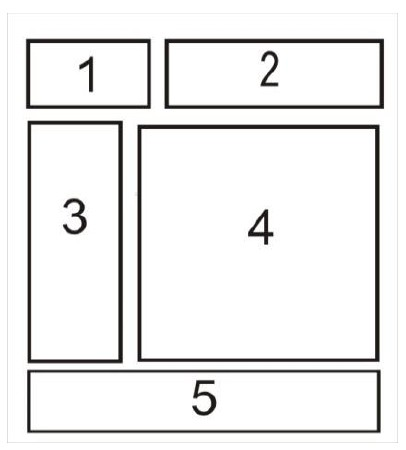

Na ilustracji przedstawiono schemat rozmieszczenia elementów na stronie WWW. W której z jej sekcji zazwyczaj znajduje się stopka strony?

Jak wygląda instrukcja przypisania wartości do elementu tablicy w języku JavaScript względem tablicy? ```Tablica['technik'] = 'informatyk';```

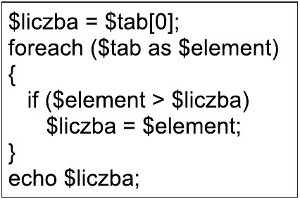

Fragment kodu w PHP przedstawia się następująco (patrz ramka): Przy założeniu, że zmienna tablicowa $tab zawiera liczby naturalne, wynik działania programu polega na wypisaniu

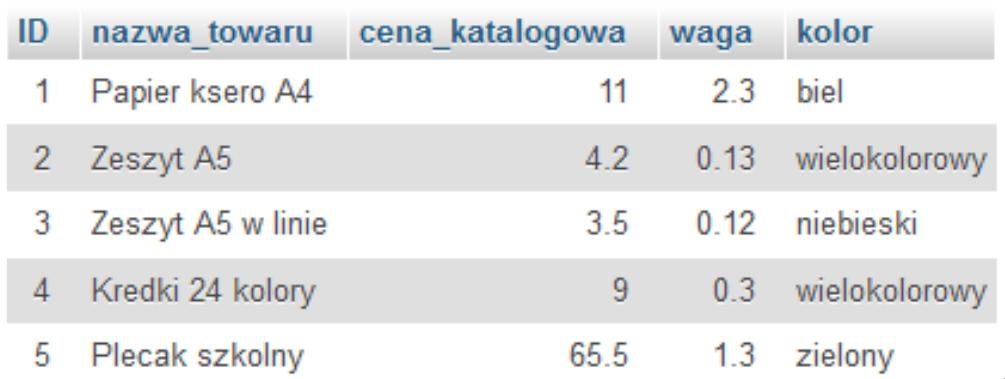

Na podstawie tabeli Towar zrealizowano poniższe zapytanie SQL: ```SELECT nazwa_towaru FROM `Towar` WHERE cena_katalogowa < 65 ORDER BY waga DESC``` Jaki będzie rezultat tej operacji?

W skrypcie JavaScript użyto metody DOM getElementsByClassName('akapit'). Ta metoda odniesie się do akapitu

Narzędziem do zarządzania bazą danych, które jest zintegrowane w pakiecie XAMPP, jest

W języku PHP wyniki zapytania z bazy danych zostały pobrane przy użyciu polecenia mysql_query(). Aby uzyskać dane w postaci wierszy z tej zwróconej kwerendy, należy użyć polecenia:

Do jakich zadań można wykorzystać program FileZilla?

W którym z poniższych przykładów walidacja fragmentu kodu CSS zakończy się sukcesem?

W poniższym kodzie CSS czcionka zmieni kolor na żółty

| a[target="_blank"] { color: yellow; } |

Elementem wykorzystywanym w bazie danych do podsumowywania, prezentowania oraz drukowania danych jest

Wskaż NIEPRAWIDŁOWY opis optymalizacji kodu wygenerowanego przez program

Kwerenda umożliwiająca modyfikację wielu rekordów lub przeniesienie ich przy pomocy jednego działania, określana jest jako kwerenda

Nazywa się inaczej nasycenie koloru

Model reprezentacji kolorów z parametrami: hue, saturation i value, to

Jakie są etapy w odpowiedniej kolejności przy tworzeniu aplikacji?

Jakiego typu mechanizm zabezpieczeń dotyczący uruchamiania aplikacji jest obecny w środowisku wykonawczym platformy .NET Framework?

Model, w którym wszystkie dane są zapisane w jednej tabeli, określa się mianem

Funkcją przedstawionego kodu PHP będzie wypełnienie tablicy

$tab = array(); for ($i = 0; $i < 10; $i++) { $tab[$i] = rand(-100, 100); } foreach ($tab as $x) { if ($x < 0) echo "$x "; }

Zakładając, że zmienna tablicowa $tab jest wypełniona liczbami naturalnymi, wynikiem programu będzie wypisanie

| $liczba = $tab[0]; foreach ($tab as $element) { if ($element > $liczba) $liczba = $element; } echo $liczba; |

Która z funkcji SQL nie wymaga żadnych argumentów?

Jak można zaznaczyć komentarz w kodzie PHP?

Aby obraz w filmie zmieniał się gładko, liczba klatek (niezachodzących na siebie) w ciągu sekundy musi mieścić się przynajmniej w zakresie

Który z typów danych w C++ oferuje najszerszy zakres wartości?

Przedstawiona ikona funkcji edytora grafiki rastrowej o nazwie "kubełek" umożliwia

W bazie danych MySQL utworzono tabelę. Aby jednoznacznie zdefiniować, że pole ID jest kluczem głównym, należy dopisać

CREATE TABLE Osoby ( ID int NOT NULL, nazwisko varchar(255) NOT NULL, wiek int);

Aby zweryfikować ustawienia w pliku php.ini, można wykonać skrypt PHP, który zawiera polecenie

Jaki zapis w HTML służy do określenia kodowania znaków w dokumencie?

Jak powinien być poprawnie zapisany znacznik <img>, służący do umieszczenia na stronie internetowej obrazu rys.jpg, przeskalowanego do szerokości 120 px oraz wysokości 80 px z tekstem alternatywnym "krajobraz"?

Przyjmując, że użytkownik Adam nie miał dotychczas żadnych uprawnień, polecenie SQL przyzna mu prawa jedynie do

GRANT CREATE, ALTER ON sklep.* TO adam;

Aby wprowadzić dane do bazy przy użyciu polecenia PHP, konieczne jest przekazanie do jego parametrów

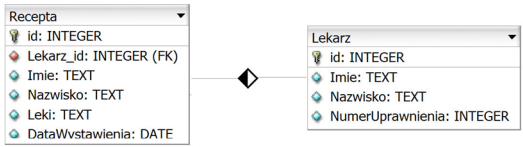

W tabeli Recepta pola Imię oraz Nazwisko odnoszą się do pacjenta, dla którego recepta została wystawiona. Jaką kwerendę należy wykorzystać, aby dla wszystkich recept uzyskać datę ich wystawienia oraz imię i nazwisko lekarza, który je wystawił?

Semantyczny znacznik sekcji języka HTML 5 przeznaczony do umieszczenia stopki strony WWW to

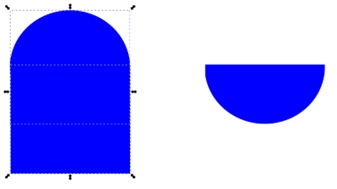

Która funkcja edytora grafiki wektorowej spowoduje przekształcenie z przedstawionych po lewej stronie figur koła i prostokąta do figury półkola widocznej po prawej stronie?

Przedstawiony w ramce fragment kwerendy SQL ma za zadanie wybrać

SELECT COUNT(wartosc) FROM ...