Pytanie 1

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Liczba \( 10_{D} \) w systemie uzupełnień do dwóch jest równa

Do podłączenia projektora multimedialnego do komputera, nie można użyć złącza

Jakie oprogramowanie pełni rolę serwera DNS w systemie Linux?

Liczba 10011001100 w systemie heksadecymalnym przedstawia się jako

Zestaw narzędzi niezbędnych do instalacji okablowania miedzianego typu "skrętka" w lokalnej sieci powinien obejmować

Standard IEEE 802.11b dotyczy typu sieci

Który protokół należy do bezpołączeniowych protokołów warstwy transportowej?

Jakie jest standardowe połączenie między skanerem a aplikacją graficzną?

Niskopoziomowe formatowanie dysku IDE HDD polega na

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Komunikat tekstowy BIOS POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Jakie polecenie należy wykorzystać w systemie Windows, aby usunąć bufor nazw domenowych?

Jakim standardem posługuje się komunikacja między skanerem a aplikacją graficzną?

Złącze IrDA służy do bezprzewodowej komunikacji i jest

Aby zapewnić łączność urządzenia mobilnego z komputerem za pośrednictwem interfejsu Bluetooth, konieczne jest

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

Najwyższy stopień zabezpieczenia sieci bezprzewodowej zapewnia szyfrowanie

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

Skrót MAN odnosi się do rodzaju sieci

Do serwisu komputerowego przyniesiono laptopa, którego matryca wyświetla obraz w bardzo słabej jakości. Dodatkowo obraz jest znacząco ciemny i widoczny jedynie z niewielkiej odległości. Co może być przyczyną tej usterki?

Na ilustracji ukazano port w komputerze, który służy do podłączenia

Wartość liczby ABBA zapisana w systemie heksadecymalnym odpowiada w systemie binarnym liczbie

Uruchomienie polecenia msconfig w systemie Windows

Wskaż rysunek ilustrujący symbol używany do oznaczania portu równoległego LPT?

Typ systemu plików, który nie obsługuje tworzenia wewnętrznego rejestru zmian, zwanego księgowaniem, to

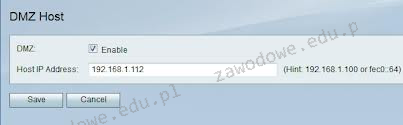

Na ilustracji widać zrzut ekranu ustawień strefy DMZ na routerze. Aktywacja opcji "Enable DMZ" spowoduje, że komputer z adresem IP 192.168.0.106

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

Do ilu sieci należą komputery o podanych w tabeli adresach IP i standardowej masce sieci?

| Komputer | Adres IP |

|---|---|

| Komputer 1 | 172.16.15.5 |

| Komputer 2 | 172.18.15.6 |

| Komputer 3 | 172.18.16.7 |

| Komputer 4 | 172.20.16.8 |

| Komputer 5 | 172.20.16.9 |

| Komputer 6 | 172.21.15.10 |

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę haseł oraz stosowanie haseł o odpowiedniej długości, które spełniają kryteria złożoności, należy ustawić

Typowym objawem wskazującym na zbliżającą się awarię dysku twardego jest pojawienie się

W dwóch sąsiadujących pomieszczeniach pewnej firmy występują znaczne zakłócenia elektromagnetyczne. Aby zapewnić maksymalną przepustowość w istniejącej sieci LAN, jakie medium transmisyjne powinno być użyte?

Planując prace modernizacyjne komputera przenośnego, związane z wymianą procesora, należy w pierwszej kolejności

Zanim zainstalujesz sterownik dla urządzenia peryferyjnego, system operacyjny Windows powinien weryfikować, czy sterownik ma ważny podpis

Która operacja może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Poprzez polecenie dxdiag uruchomione w wierszu poleceń Windows można

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji protokołów TCP/IP lub innych przesyłanych lub odbieranych w sieci komputerowej, do której jest podłączony komputer użytkownika?

W wyniku wydania polecenia: net user w konsoli systemu Windows, pojawi się

Jakie jest tworzywo eksploatacyjne w drukarce laserowej?

Aby zmienić istniejące konto użytkownika przy użyciu polecenia net user oraz wymusić reset hasła po kolejnej sesji logowania użytkownika, jaki parametr należy dodać do tego polecenia?