Pytanie 1

Który zapis jest selektorem pseudoklasy CSS?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Który zapis jest selektorem pseudoklasy CSS?

Zmienna należąca do typu integer lub int jest w stanie przechować

Dla których imion klauzula LIKE jest prawdziwa?

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';

Który efekt został zaprezentowany na filmie?

Jakie zdarzenie umożliwia uruchomienie kodu w języku JavaScript w momencie przesyłania formularza HTML oraz kontrolowanie tego, czy ma on zostać wysłany?

Wskaż prawidłową definicję funkcji w języku JavaScript?

Wskaźnik HTML, który umożliwia oznaczenie tekstu jako błędnego lub nieodpowiedniego poprzez jego przekreślenie, to jaki?

W systemie bazy danych dotyczącej pojazdów, pole kolor w tabeli samochody może przyjmować wartości tylko z listy lakier. Aby zrealizować połączenie między tabelami samochody a lakier przez relację, należy użyć kwerendy

W bazie danych znajduje się tabela o nazwie faktury, która posiada pola: numer, data, id_klienta, wartosc, status. Każdego dnia tworzony jest raport dotyczący faktur z danego dnia. W raporcie prezentowane są jedynie numery oraz wartości faktur. Która z poniższych kwerend SQL jest odpowiednia do wygenerowania tego raportu?

Które stwierdzenie na temat funkcji fun1 zapisanej w języku JavaScript jest prawdziwe?

var x = fun1(3, 24, "Mnożymy"); function fun1(a, b, c) { return a * b; }

Przygotowano fragment kodu PHP z zadeklarowaną zmienną tablicową. Jaki wynik zostanie wyświetlony jako imię po wykonaniu tego kodu?

$imiona = array('Anna', 'Tomasz', 'Krzysztof', 'Aleksandra'); echo $imiona[2];

Baza danych MySQL została uszkodzona. Które z poniższych działań NIE przyczyni się do jej naprawy?

Jakie jest określenie na element bazy danych, który umożliwia jedynie przeglądanie danych, przedstawiając je w formie tekstowej lub graficznej?

Jakie będzie rezultatem działania poniższego kodu PHP?

$a = $c = true;

$b = $d = false;

if(($a && $b) || ($c && $d)) echo 'warunek1';

elseif(($a && $b) || ($c || $d)) echo 'warunek2';

elseif(($c && $d) || (!$a)) echo 'warunek3';

else echo 'warunek4';

Kolor określony kodem RGB, mający wartość rgb(255, 128, 16) w przedstawieniu szesnastkowym, przyjmie jaką wartość?

| Wymiary: | 4272x2848px |

| Rozdzielczość: | 72 dpi |

| Format: | JPG |

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

Weryfikację kompletności formularza, działającą po stronie przeglądarki, należy zrealizować w języku

Jednym z atrybutów tabeli ksiazki jest status czyWypozyczona, który może przyjmować dwie wartości: true lub false. Jaki typ danych będzie najbardziej odpowiedni dla tego atrybutu?

Aby wykonać usunięcie wszystkich zapisów z tabeli, konieczne jest użycie kwerendy

W języku SQL dodanie nowej kolumny z nazwą miejscowości do istniejącej tabeli pracownicy umożliwia kwerenda

Jakie typy danych w C++ są używane do reprezentacji liczb rzeczywistych?

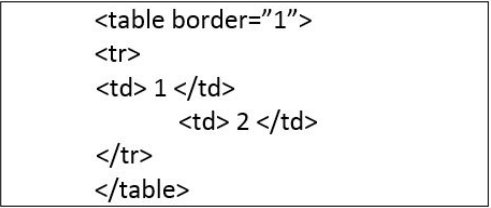

Kod umieszczony w ramce tworzy tabelę, która zawiera

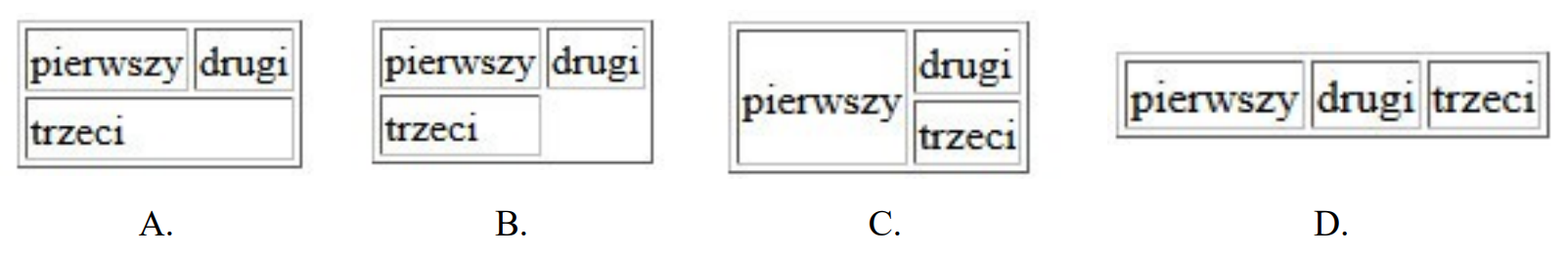

Który z rysunków obrazuje efekt działania przedstawionego fragmentu kodu HTML?

<table border="1"> <tr><td rowspan="2">pierwszy</td><td>drugi</td></tr> <tr><td>trzeci</td></tr> </table>

W języku CSS, aby ustalić wewnętrzny górny margines, czyli przestrzeń pomiędzy elementem a jego otaczającym obramowaniem, należy zastosować komendę

Dla którego akapitu zastosowano przedstawioną właściwość stylu CSS?

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

Została stworzona baza danych z tabelą podzespoły, która zawiera pola: model, producent, typ, cena. W celu wyświetlenia wszystkich modeli pamięci RAM od firmy Kingston w porządku rosnącym według ceny, należy skorzystać z następującej kwerendy:

W tabeli personel znajdują się pola: imię, nazwisko, pensja, staż. Aby obliczyć średnią pensję osób zatrudnionych z doświadczeniem od 10 do 20 lat włącznie, należy przeprowadzić kwerendę:

Które z poniższych poleceń jest poprawne w kontekście walidacji HTML5?

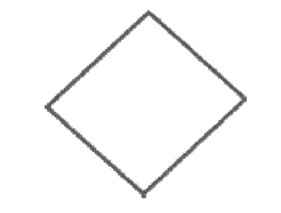

Która komenda algorytmu odpowiada graficznej wizualizacji bloku przedstawionego na ilustracji?

Jeżeli założymy, że zmienne: a, b, c mają wartości liczbowe, wynikiem spełnienia warunku będzie wyświetlenie liczby

| if ($a > $b && $a > $c) echo $a; else if ($b > $c) echo $b; else echo $c; |

Jakie dane zostaną wybrane po wykonaniu poniższej kwerendy na pokazanych rekordach?

SELECT id FROM samochody WHERE rocznik LIKE "2%4";

| id | marka | model | rocznik |

|---|---|---|---|

| 1 | Fiat | Punto | 2016 |

| 2 | Fiat | Punto | 2002 |

| 3 | Fiat | Punto | 2007 |

| 4 | Opel | Corsa | 2016 |

| 5 | Opel | Astra | 2003 |

| 6 | Toyota | Corolla | 2016 |

| 7 | Toyota | Corolla | 2014 |

| 8 | Toyota | Yaris | 2004 |

W SQL przeprowadzono zapytanie, jednak jego realizacja nie powiodła się, co skutkowało błędem: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną takiego zachowania bazy danych może być

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';

Który element blokowy języka HTML5 jest przeznaczony do umieszczenia w nim nawigacji witryny?

Który zapis w języku JavaScript daje jednakowy rezultat do przedstawionego kodu?

|

Jakie skutki przyniesie zastosowanie przedstawionego formatowania CSS dla nagłówka trzeciego stopnia?

| <style> h3 { background-color: grey; } </style> ... <h3 style="background-color: orange;"> Rozdział 1.2.2. </h3> |

Jaką wartość uzyska zmienna x po wykonaniu poniższego kodu PHP?

mysqli_query($db, "DELETE FROM produkty WHERE status < 0"); $x = mysqli_affected_rows($db);

Definicja stylu przedstawiona w języku CSS dotyczy odnośnika, który

W języku MySQL należy wykorzystać polecenie REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian wyłącznie w definicji struktury bazy danych. Polecenie, które służy do odebrania tych uprawnień, ma następującą formę

Używając komendy BACKUP LOG w MS SQL Server, można