Pytanie 1

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

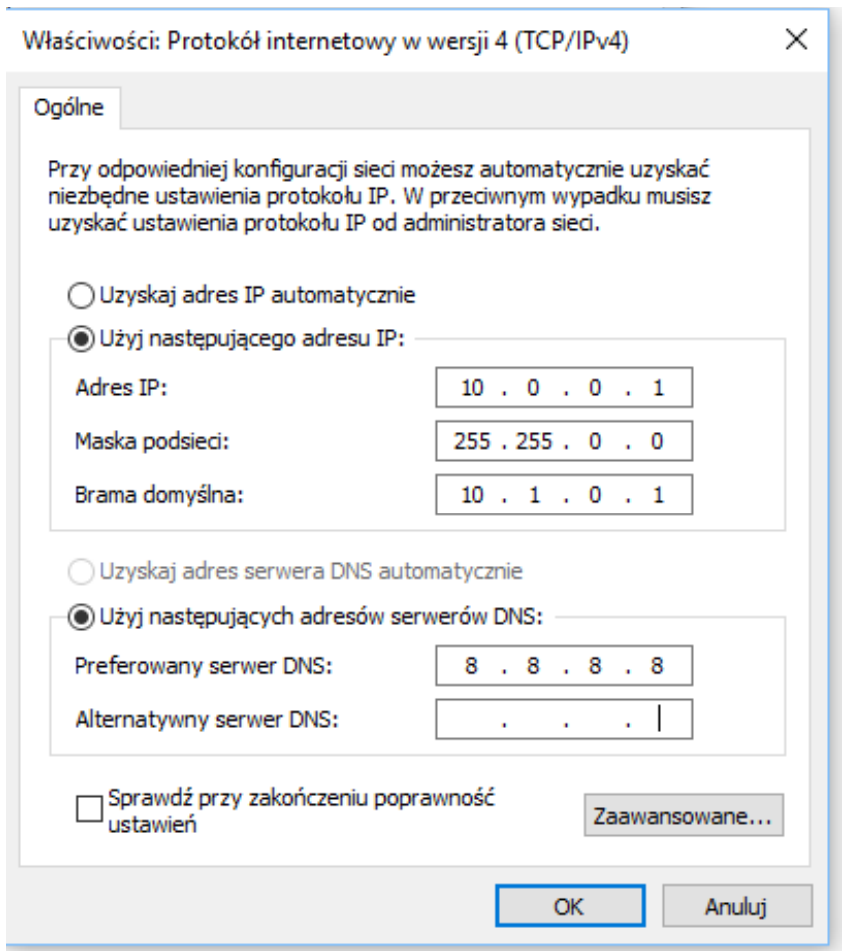

Komputer ma problem z komunikacją z komputerem w innej sieci. Która z przedstawionych zmian ustawiania w konfiguracji karty sieciowej rozwiąże problem?

Do jakiej sieci jest przypisany host o adresie 172.16.10.10/22?

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

Usługi wspierające utrzymanie odpowiedniej kondycji oraz poziomu bezpieczeństwa sieci kontrolowanej przez Serwer Windows to

Do właściwości pojedynczego konta użytkownika w systemie Windows Serwer zalicza się

Który z poniższych adresów jest adresem IP typu prywatnego?

Które urządzenie w sieci lokalnej nie segreguje obszaru sieci komputerowej na domeny kolizyjne?

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Na podstawie jakiego adresu przełącznik podejmuje decyzję o przesyłaniu ramki?

Adres IP (ang. Internet Protocol Address) to

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę

Jakiego elementu pasywnego sieci należy użyć do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

Wskaż protokół, którego wiadomości są używane przez polecenie ping?

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Jak nazywa się protokół używany do komunikacji za pomocą terminala tekstowego?

Wskaź, które z poniższych stwierdzeń dotyczących zapory sieciowej jest nieprawdziwe?

Który standard protokołu IEEE 802.3 powinien być użyty w środowisku z zakłóceniami elektromagnetycznymi, gdy dystans między punktem dystrybucji a punktem abonenckim wynosi 200 m?

Zadaniem serwera jest rozgłaszanie drukarek w obrębie sieci, kolejka zadań do wydruku oraz przydzielanie uprawnień do korzystania z drukarek?

Ile równych podsieci można utworzyć z sieci o adresie 192.168.100.0/24 z wykorzystaniem maski 255.255.255.192?

Aplikacja, która pozwala na przechwytywanie pakietów oraz analizowanie aktywności w sieci, to

Jakie urządzenie pozwala komputerom na bezprzewodowe łączenie się z przewodową siecią komputerową?

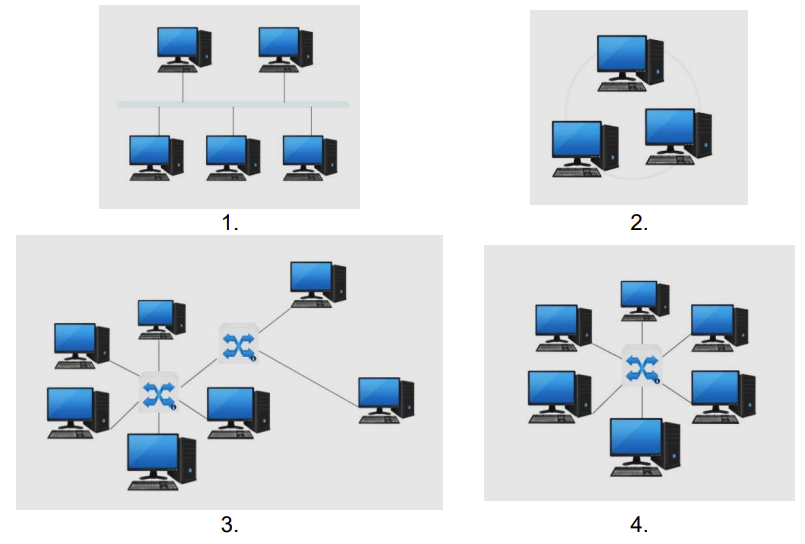

Na którym rysunku przedstawiono topologię gwiazdy?

Jaką maksymalną liczbę komputerów można zaadresować adresami IP w klasie C?

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

Maksymalny promień zgięcia przy montażu kabla U/UTP kategorii 5E powinien wynosić

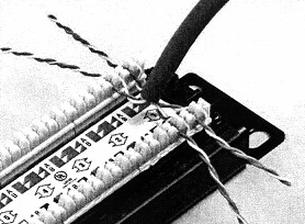

Na rysunku przedstawiono patchpanel - nieekranowany panel krosowy kategorii 5E, wyposażony w złącza szczelinowe typu LSA. Do montażu (zaszywania) kabli w złącza szczelinowe należy użyć

Jakie polecenie służy do analizy statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych rodziny Windows?

Jak brzmi pełny adres do logowania na serwer FTP o nazwie http://ftp.nazwa.pl?

Domyślnie dostęp anonimowy do zasobów serwera FTP pozwala na

Zgodnie z normą PN-EN 50173 segment okablowania pionowego łączącego panele krosownicze nie powinien przekraczać długości

Do ilu sieci należą komputery o podanych w tabeli adresach IP i standardowej masce sieci?

| komputer 1 | 172.16.15.5 |

| komputer 2 | 172.18.15.6 |

| komputer 3 | 172.18.16.7 |

| komputer 4 | 172.20.16.8 |

| komputer 5 | 172.20.16.9 |

| komputer 6 | 172.21.15.10 |

Protokół ARP (Address Resolution Protocol) pozwala na konwersję logicznych adresów z poziomu sieci na rzeczywiste adresy z poziomu

Która z kombinacji: protokół – warstwa, w której dany protokół działa, jest poprawnie zestawiona według modelu TCP/IP?

Medium, w którym przesyłany sygnał nie jest narażony na wpływ zakłóceń elektromagnetycznych, to

Do zdalnego administrowania stacjami roboczymi nie używa się

Jaką rolę odgrywa usługa proxy?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

Jakie oprogramowanie do wirtualizacji jest dostępne jako rola w systemie Windows Server 2019?