Pytanie 1

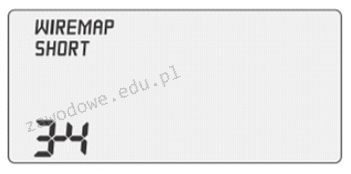

Na ilustracji pokazano wynik pomiaru okablowania. Jaką interpretację można nadać temu wynikowi?

Brak odpowiedzi na to pytanie.

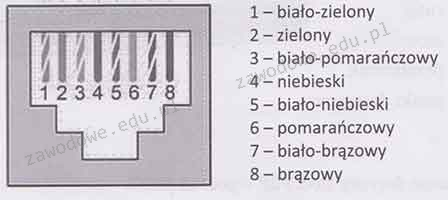

Błąd zwarcia w okablowaniu sygnalizuje, że przewody w kablu są ze sobą połączone w sposób niezamierzony. Jest to typowy problem w kablach miedzianych, gdzie izolacja między przewodami może być uszkodzona, co prowadzi do zwarcia. Taka sytuacja skutkuje nieprawidłową transmisją danych lub jej całkowitym brakiem. W testach okablowania, jak na przykład w testerach typu wiremap, zwarcie jest oznaczane jako 'short'. Podczas tworzenia infrastruktury sieciowej, przestrzeganie standardów jak ANSI/TIA-568 jest kluczowe w celu uniknięcia takich błędów. W praktyce, zarządzanie okablowaniem wymaga odpowiedniego przygotowania i testowania kabli, aby upewnić się, że wszystkie pary przewodów są poprawnie połączone i nie występują żadne zwarcia. Przyczyną zwarć mogą być również nieprawidłowo wykonane wtyki, stąd tak istotne jest dokładne zarabianie kabli. Wiedza o tym, jak rozpoznawać i naprawiać błędy zwarcia, jest niezbędna dla specjalistów sieciowych, aby zapewnić stabilność i niezawodność sieci komputerowych, co jest kluczowe w środowiskach produkcyjnych, gdzie nawet krótkie przerwy w działaniu mogą prowadzić do poważnych strat.