Pytanie 1

Jaką maksymalną wartość tłumienności światłowodu jednomodowego dla długości fali 1310 nm podaje norma G.652.C?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jaką maksymalną wartość tłumienności światłowodu jednomodowego dla długości fali 1310 nm podaje norma G.652.C?

Technologia ATM (Asynchronous Transfer Mode) realizuje komutację

Do włókna o długości 50 km zostało podłączone źródło światła o mocy Pw = 1 mW, a na wyjściu zmierzono moc Pwy = 10 µW. Jaką wartość ma tłumienność jednostkowa włókna?

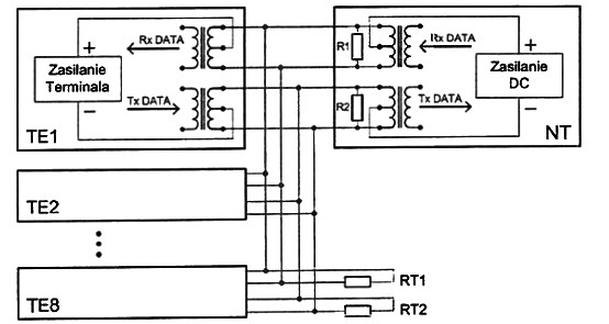

Rysunek przedstawia strukturę elektryczną w dostępie abonenckim sieci ISDN styku

Jakie jest maksymalne pasmo przepustowości łącza radiowego dla punktu dostępu, który wspiera standard IEEE 802.11g?

Modulacja to proces zmiany parametrów ustalonego, standardowego sygnału, który określamy jako sygnał

Na stanowisku komputerowym szerokość oraz głębokość blatu powinny umożliwiać umieszczenie klawiatury z zachowaniem odpowiedniej przestrzeni pomiędzy klawiaturą a przednią krawędzią blatu. Ta odległość musi wynosić

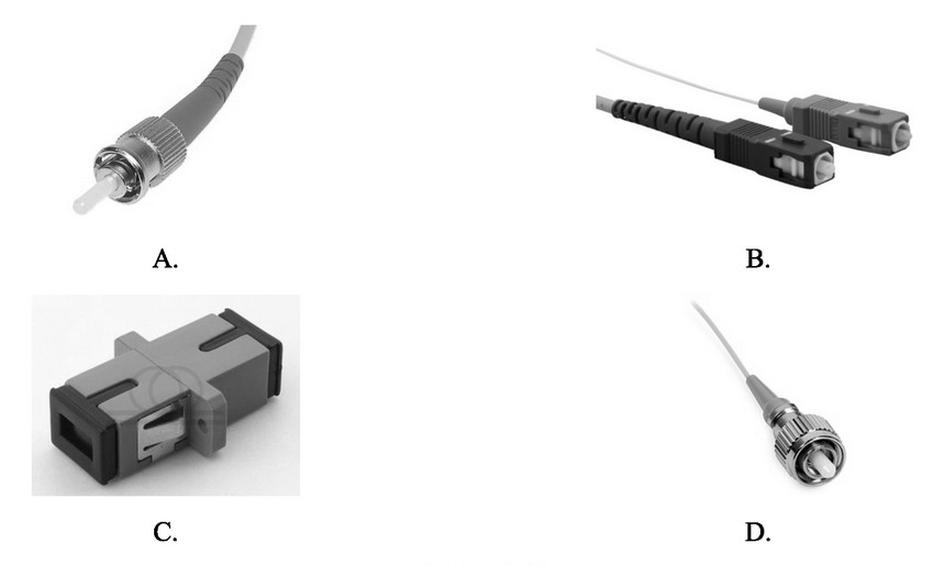

Który rysunek przedstawia złącze SC?

Która z klas ruchowych technologii ATM jest przewidziana dla źródeł o niezdefiniowanej szybkości transmisji realizujących nieregularny transfer dużych porcji informacji w miarę dostępności łącza?

Operacje takie jak filtracja sygnału, próbkowanie sygnału analogowego, kwantowanie oraz kodowanie są procesami modulacji

Funkcja CLIR w systemie ISDN pozwala na

Na wyjściu dekodera DTMF otrzymano dwie wartości częstotliwości: 852 Hz i 1336 Hz. Wskazują one na wciśnięcie w klawiaturze wybierczej klawisza o numerze

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

Jak brzmi nazwa protokołu typu point-to-point, używanego do zarządzania tunelowaniem w warstwie 2 modelu ISO/OSI?

Kluczowym parametrem transmisji światłowodowej, który definiuje spadek poziomu mocy sygnału przy przesyłaniu na odległość 1 km, jest

Demodulacja to proces odzyskiwania sygnału

Z czego wykonane są przewody kabla sieciowego UTP cat. 5e?

Aktywacja mikrotelefonu przez użytkownika rozpoczynającego połączenie w publicznej sieci telefonicznej z komutacją jest oznaczana przepływem prądu przez pętlę abonencką

Algorytmem kolejkowania, który jest powszechnie stosowany w urządzeniach sieciowych i działa według zasady "pierwszy wchodzi, pierwszy wychodzi", jest algorytm

Klient zamierza podpisać umowę abonamentową na zakup i korzystanie z telefonu komórkowego przez 12 miesięcy. Na podstawie informacji zamieszczonych w tabeli wskaż najtańszą ofertę.

| Taryfa abonamentowa | Cena brutto telefonu komórkowego | Miesięczny koszt abonamentu (z VAT) |

|---|---|---|

| I | 800,00 zł | 20,00 zł |

| II | 500,00 zł | 40,00 zł |

| III | 100,00 zł | 70,00 zł |

| IV | 1,00 zł | 90,00 zł |

Sygnał o częstotliwości (400 ÷ 450) Hz, który ma rytm: 50 ms sygnału i 50 ms przerwy, wysyłany do abonenta inicjującego w trakcie zestawiania połączenia, określany jest jako sygnał

Z jakiej liczby bitów składa się adres fizyczny karty sieciowej używającej technologii Ethernet?

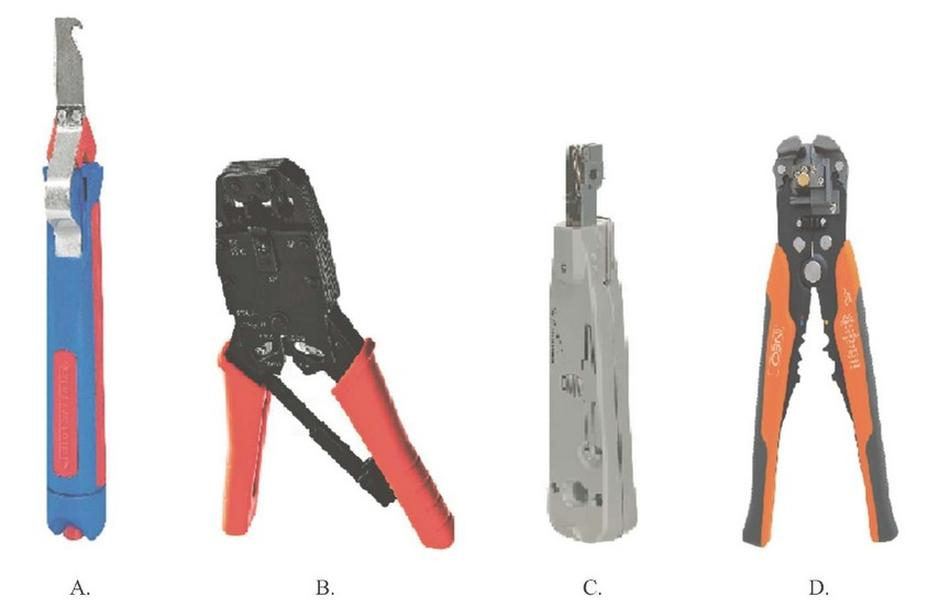

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

Na rysunku przedstawiono

Komputery o poniżej wymienionych adresach IP

- 10.1.61.10 z maską 255.0.0.0

- 10.2.62.10 z maską 255.0.0.0

- 10.3.63.10 z maską 255.0.0.0

- 10.4.64.10 z maską 255.0.0.0

- 10.5.65.10 z maską 255.0.0.0

tworzą w danej organizacji

W procesie generowania strumienia E2 z czterech strumieni E1 w europejskiej strukturze PDH wykorzystywane są:

Interfejs rutera ma adres 192.200.200.5/26. Ile dodatkowych urządzeń może być podłączonych w tej podsieci?

Która z poniższych informacji wskazuje na właściwe połączenie modemu ADSL z komputerem za pomocą kabla USB?

Numeracja DDI (Direct Dial-In) w telefonicznych centralach z linią ISDN polega na tym, że wewnętrzny numer telefonu jest

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Maksymalna wartość tłumienia dla poprawnie wykonanych spawów światłowodów telekomunikacyjnych wynosi

Jaka jest długość fali świetlnej w trzecim oknie transmisyjnym?

Które parametry charakteryzują specyfikację techniczną modemu ADSL (Asymmetric Digital Subscriber Line)?

| Szybkość transmisji do abonenta | Szybkość transmisji do sieci | Wybrane zastosowania | |

|---|---|---|---|

| A. | 1,544 Mbps | 2,048 Mbps | linia T1/E1, dostęp do sieci LAN, dostęp do sieci WAN |

| B. | 1,5 – 9 Mbps | 16 ÷ 640 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne |

| C. | 60 – 7600 kbps | 136 ÷ 1048 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne przy lepszym wykorzystaniu pasma transmisyjnego |

| D. | 13 – 52 Mbps | 1,5 ÷ 2,3 Mbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne, HDTV |

Jaka jest maksymalna odległość, na jaką można połączyć komputer z przełącznikiem w sieci lokalnej, korzystając ze skrętki FTP cat 5e?

Którego protokołu składnikiem jest baza danych MIB (Management Information Base)?

Do przeprowadzenia transmisji danych na dzierżawionym łączu typu punkt-punkt używa się modemu

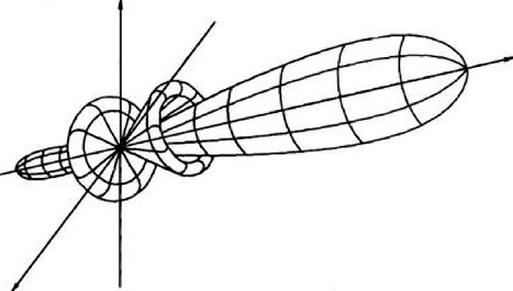

Którą charakterystykę promieniowania anteny przedstawia rysunek?

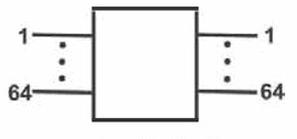

Przedstawiony na rysunku symbol oznacza pole komutacyjne

Jaki program jest używany do monitorowania ruchu w sieci?

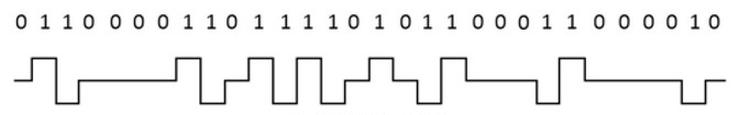

Który kod zastosowano do zamiany sygnału binarnego na przebieg cyfrowy tego sygnału?

Termin MAC odnosi się do