Pytanie 1

Z zamieszczonych w tabeli par przewodów normę łącza BRI ISDN spełnia

| Parametr | Norma zakładowa | para A | para B | para C | para D |

|---|---|---|---|---|---|

| Elementowa stopa błędów BER w czasie t=15 min | <10-6 | 5*10-7 | 6*10-6 | 1*10-5 | 1*10-5 |

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Z zamieszczonych w tabeli par przewodów normę łącza BRI ISDN spełnia

| Parametr | Norma zakładowa | para A | para B | para C | para D |

|---|---|---|---|---|---|

| Elementowa stopa błędów BER w czasie t=15 min | <10-6 | 5*10-7 | 6*10-6 | 1*10-5 | 1*10-5 |

Rutery dostępowe to sprzęt, który

Tor transmisyjny o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność jednostkowa zastosowanego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, uwzględniając, że w miejscu spawu tłumienie wynosi 0,01 dB?

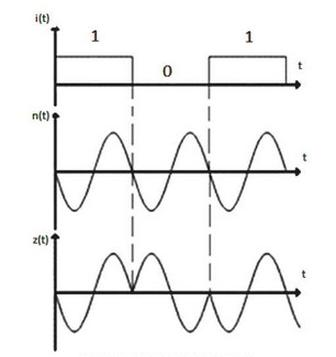

Której z modulacji przebiegi czasowe sygnałów: informacyjnego i(t) i fali nośnej n(t) oraz sygnału zmodulowanego z(t) są przedstawione na wykresach?

Jednostkowa indukcyjność długiej linii, w której zachodzi przesył sygnału, oznacza

Filtr antyaliasingowy należy do kategorii

Korzystając ze wzoru wskaż, wartość średnią sygnału sinusoidalnego, przemiennego o wartości maksymalnej równej 4 wyprostowanego jednopołówkowo.

| Xₛᵣ = Xₘ/π, gdzie Xₘ – amplituda sygnału |

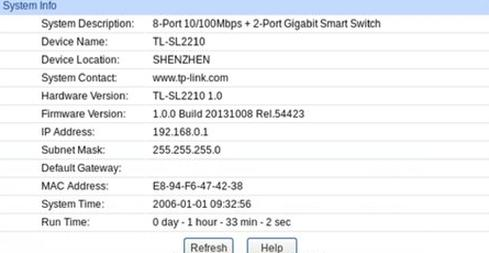

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

Jaką techniką komutacji nazywamy metodę, w której droga transmisyjna jest zestawiana i rezerwowana na cały okres trwania połączenia?

Jakie jest znaczenie skrótu BIOS?

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Jak definiuje się efektywność widmową BF (Bandwidth Efficiency)?

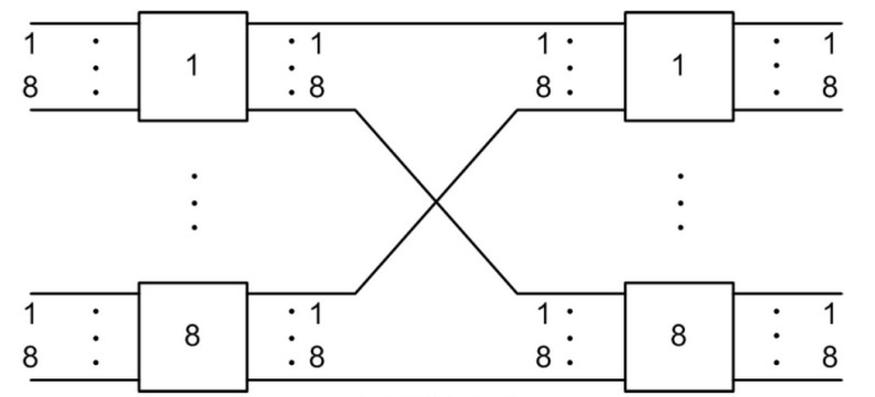

Na rysunku przedstawiono

Zasady dotyczące tzw. silnych haseł użytkowników w systemie Windows można ustawić za pomocą narzędzia

Złącze DVI-i w komputerze używane jest do podłączenia

Jak definiuje się dokładność przetwornika C/A?

Przedstawiony na rysunku symbol oznacza pole komutacyjne

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

GPON (Gigabit-capable Passive Optical Networks) to standard dotyczący sieci

Ile maksymalnie terminali analogowych można podłączyć do podanego modemu o parametrach przedstawionych w tabeli?

| INTERFEJS S | |

|---|---|

| Transmisja | 4 – przewodowa dwukierunkowa (full-duplex) |

| Struktura kanałów | 2 kanały B + kanał D + bity synchronizacji i kontrolne |

| Kod liniowy | zmodyfikowany kod AMI |

| Sumaryczna przepływność (dla pełnej struktury kanałów) | 192 kbit/s |

| Przepływność użyteczna | 144 kbit/s |

| Szyna S | Konfiguracja: punkt - punkt punkt – wielopunkt Zasięg: krótkiej pasywnej – 220 m rozszerzonej pasywnej – 1100 m Maks. liczba terminali: 8 |

| Napięcie zasilające terminale przy zasilaniu awaryjnym | 40 Vdc +5%/ -15% |

| Pobór mocy | 4,5 W – przy zasilaniu normalnym 420 mW – przy zasilaniu awaryjnym |

| Złącza | 2 równolegle połączone gniazda RJ45 |

| INTERFEJSY A/B | |

| Liczba interfejsów | 2 |

| Podłączenie terminali | Do każdego 2 terminale + 1 dzwonek |

| Napięcie przy prądzie 1 mA (przy otwartej pętli) | 42 ÷ 60 Vdc |

| Prąd przy zamkniętej pętli | 22 ± 60 mA |

| Rezystancja dla prądu stałego | 600 Ω |

Jaka jest najwyższa prędkość przesyłu danych w urządzeniach działających według standardu 802.11g?

Które urządzenie pozwala na określenie tłumienności włókna optycznego oraz ustalenie miejsca uszkodzenia?

Centrala telefoniczna przesyła do abonenta sygnał zgłoszenia o częstotliwości

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

Która z wymienionych cech nie jest typowa dla komutacji pakietów?

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

Algorytmem kolejkowania, który jest powszechnie stosowany w urządzeniach sieciowych i działa według zasady "pierwszy wchodzi, pierwszy wychodzi", jest algorytm

Wstrzymanie funkcjonowania łącza abonenckiego, spowodowane znacznym obniżeniem rezystancji pętli abonenckiej, może sugerować

Na podstawie fragmentu karty katalogowej wskaż, z jaką maksymalną prędkością modem/ruter ADSL2+ może transmitować dane do sieci rozległej.

| ◎ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.3, 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL 2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

Dokumentem zawierającym informacje o zainstalowanych systemach operacyjnych oraz partycjach, na których są uruchamiane, jest

Jakie polecenie w systemie Windows umożliwia ustalenie, jaką trasą oraz przez jakie punkty pośrednie przesyłane są pakiety do odbiorcy w internecie?

Po załączeniu zasilania komputer uruchomił się, wygenerował jeden sygnał dźwiękowy, na ekranie obraz pozostał czarny. Co jest najbardziej prawdopodobną przyczyną zaistniałej sytuacji?

Wskaż urządzenie wykorzystujące przetwornik analogowo-cyfrowy?

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Aby zwiększyć zasięg sieci WLAN, gdy Access Point znajduje się w centralnej części obszaru, powinno się wybrać antenę o charakterystyce

Pakiet, który służy do zbierania, organizowania, edytowania oraz prezentowania danych, to

Na rysunku przedstawiono

Czym jest usługa CLIR, dostarczana przez operatorów telekomunikacyjnych?

Z jakiej liczby bitów składa się adres fizyczny karty sieciowej używającej technologii Ethernet?