Pytanie 1

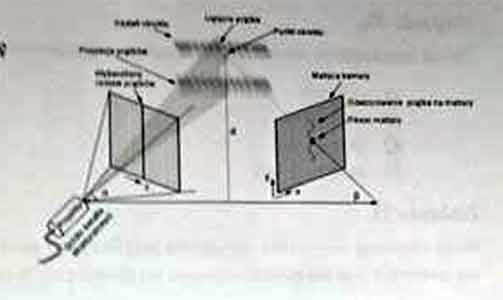

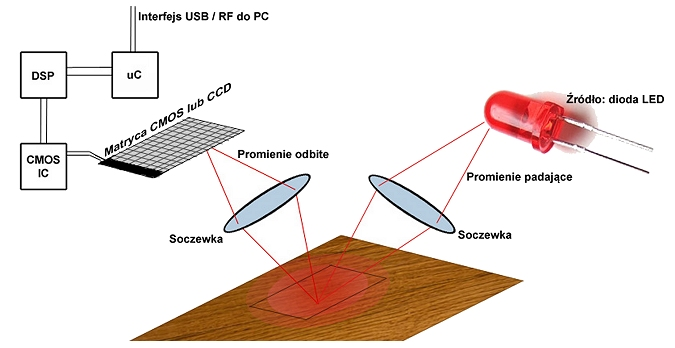

Zamieszczony poniżej diagram ilustruje zasadę działania skanera

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Zamieszczony poniżej diagram ilustruje zasadę działania skanera

Wskaż symbol, który znajduje się na urządzeniach elektrycznych przeznaczonych do handlu w Unii Europejskiej?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Elementem eksploatacyjnym drukarki laserowej jest wszystko oprócz

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Na ilustracji przedstawiono fragment karty graficznej ze złączem

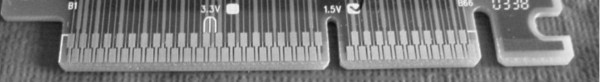

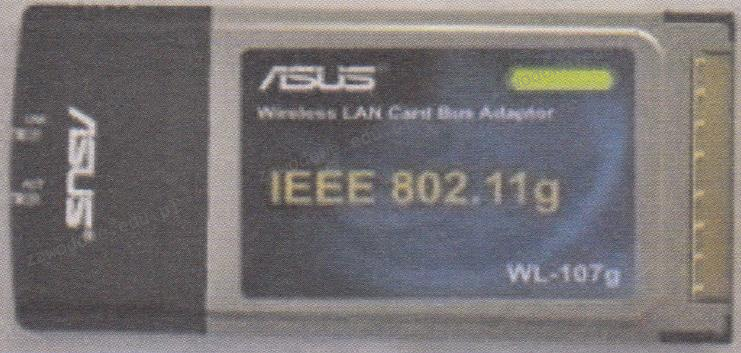

Karta sieciowa przedstawiona na ilustracji ma zdolność przesyłania danych z maksymalną prędkością

Dokumentacja końcowa dla planowanej sieci LAN powinna między innymi zawierać

Która z usług serwerowych oferuje automatyczne ustawienie parametrów sieciowych dla stacji roboczych?

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

Zgodnie z zamieszczonym cennikiem, średni koszt wyposażenia stanowiska komputerowego wynosi:

| Nazwa sprzętu | Cena minimalna | Cena maksymalna |

|---|---|---|

| Jednostka centralna | 1300,00 zł | 4550,00 zł |

| Monitor | 650,00 zł | 2000,00 zł |

| Klawiatura | 28,00 zł | 100,00 zł |

| Myszka | 22,00 zł | 50,00 zł |

Rodzajem pamięci RAM, charakteryzującym się minimalnym zużyciem energii, jest

Rodzina adapterów stworzonych w technologii Powerline, pozwalająca na wykorzystanie przewodów elektrycznych w obrębie jednego domu lub mieszkania do przesyłania sygnałów sieciowych, nosi nazwę:

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Liczba 5110 w zapisie binarnym wygląda jak

Na zdjęciu widać

Standard IEEE 802.11b dotyczy typu sieci

Jaką maksymalną prędkość transferu danych umożliwia interfejs USB 3.0?

Podstawowym zadaniem mechanizmu Plug and Play jest

Zaprezentowany diagram ilustruje zasadę funkcjonowania

Jaką liczbę komputerów można zaadresować w sieci z maską 255.255.255.224?

W strukturze sieciowej zaleca się umiejscowienie jednego punktu abonenckiego na powierzchni wynoszącej

Który z poniższych protokołów należy do warstwy aplikacji w modelu ISO/OSI?

Aby zweryfikować integralność systemu plików w systemie Linux, które polecenie powinno zostać użyte?

Nie wykorzystuje się do zdalnego kierowania stacjami roboczymi

Jakim modułem pamięci RAM, który jest zgodny z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/8xDDR4 2133, ECC, maksymalnie 128GB/ 4x PCI-E 16x/ RAID/ USB 3.1/ S-2011-V3/ATX, jest pamięć?

Dodatkowe właściwości wyniku operacji przeprowadzanej przez jednostkę arytmetyczno-logiczna ALU zawiera

Jakie urządzenie jest używane do łączenia lokalnej sieci bezprzewodowej z siecią kablową?

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Zasady filtrowania ruchu w sieci przez firewall określane są w formie

Jeśli użytkownik wybierze pozycję wskazaną strzałką, będzie mógł zainstalować aktualizacje

Na komputerze klienckim z systemem Windows XP plik "hosts" to plik tekstowy, który wykorzystywany jest do przypisywania

W systemie Linux dane dotyczące haseł użytkowników są zapisywane w pliku:

W celu zainstalowania serwera proxy w systemie Linux, należy wykorzystać oprogramowanie

Polecenie to zostało wydane przez Administratora systemu operacyjnego w trakcie ręcznej konfiguracji sieciowego interfejsu. Wynikiem wykonania tego polecenia jest ```netsh interface ip set address name="Glowna" static 151.10.10.2 255.255.0.0 151.10.0.1```

Jakie polecenie systemu Windows przedstawione jest na ilustracji?

Adres fizyczny Nazwa transportu

===========================================================

00-23-AE-09-47-CF Nośnik rozłączony

00-23-4D-CB-B4-BB Brak

00-23-4D-CB-B4-BB Nośnik rozłączonyKarta dźwiękowa, która pozwala na odtwarzanie plików w formacie MP3, powinna być zaopatrzona w układ

Do wykonywania spawów włókien światłowodowych nie jest konieczne:

Interfejs SLI (ang. Scalable Link Interface) jest wykorzystywany do łączenia

Według specyfikacji JEDEC standardowe napięcie zasilania modułów RAM DDR3L o niskim napięciu wynosi