Pytanie 1

Montaż przedstawionej karty graficznej będzie możliwy na płycie głównej wyposażonej w złącze

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Montaż przedstawionej karty graficznej będzie możliwy na płycie głównej wyposażonej w złącze

Jakie urządzenie peryferyjne komputera służy do wycinania, drukowania oraz frezowania?

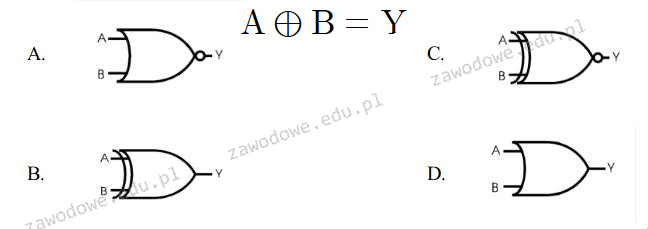

Jaką bramkę logiczną reprezentuje to wyrażenie?

Głowica drukująca, składająca się z wielu dysz zintegrowanych z mechanizmem drukarki, wykorzystywana jest w drukarce

Na podstawie zaprezentowanego cennika oblicz, jaki będzie całkowity koszt jednego dwumodułowego podwójnego gniazda abonenckiego montowanego na powierzchni.

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45 mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45 mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45 mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

Którym poleceniem można skonfigurować uprawnienia do zasobów sieciowych w systemie Windows?

Które z kont nie jest standardowym w Windows XP?

Który z wymienionych składników zalicza się do elementów pasywnych sieci?

Jaką maksymalną liczbę podstawowych partycji na dysku twardym z tablicą MBR można utworzyć za pomocą narzędzia Zarządzanie dyskami dostępnego w systemie Windows?

W systemie operacyjnym Ubuntu konto użytkownika student można wyeliminować przy użyciu komendy

Adres MAC karty sieciowej w formacie binarnym to 00000000-00010100-10000101-10001011-01101011-10001010. Które z poniższych przedstawia ten adres w systemie heksadecymalnym?

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakiego protokołu używa się do ściągania wiadomości e-mail z serwera pocztowego na komputer użytkownika?

Adres IP (ang. Internet Protocol Address) to

Co należy zrobić, aby chronić dane przesyłane w sieci przed działaniem sniffera?

Plik ma wielkość 2 KiB. Co to oznacza?

Narzędzie systemów operacyjnych Windows używane do zmiany ustawień interfejsów sieciowych, na przykład przekształcenie dynamicznej konfiguracji karty sieciowej w konfigurację statyczną, to

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie otrzymał zadanie podziału aktualnej lokalnej sieci komputerowej na 16 podsieci. Obecna sieć posiada adres IP 192.168.20.0 i maskę 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

Jaka jest maska dla adresu IP 192.168.1.10/8?

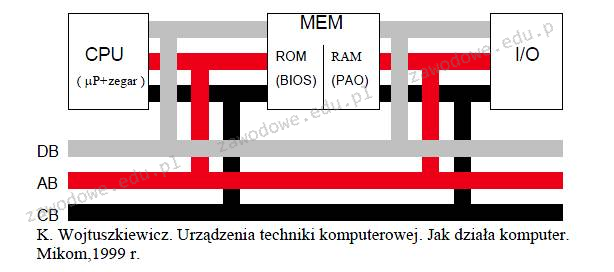

Który z komponentów komputera, gdy zasilanie jest wyłączone, zachowuje program inicjujący uruchamianie systemu operacyjnego?

Bezprzewodową komunikację komputerów w sieci lokalnej zapewnia

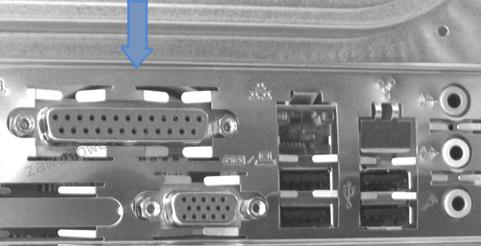

Na ilustracji, strzałka wskazuje na złącze interfejsu

Który standard z rodziny IEEE 802 odnosi się do sieci bezprzewodowych, zwanych Wireless LAN?

W przypadku dłuższego nieużytkowania drukarki atramentowej, pojemniki z tuszem powinny

Medium transmisyjne oznaczone symbolem S/FTP to skrętka

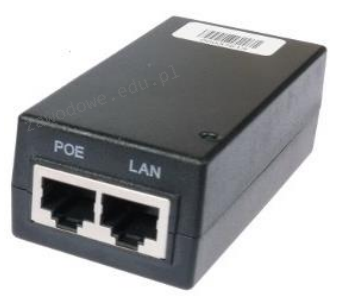

Urządzenie pokazane na ilustracji służy do

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

Który typ drukarki stosuje metodę przenoszenia stałego pigmentu z taśmy na papier odporny na wysoką temperaturę?

Która usługa opracowana przez Microsoft, pozwala na konwersję nazw komputerów na adresy URL?

Do konserwacji elementów optycznych w komputerach zaleca się zastosowanie

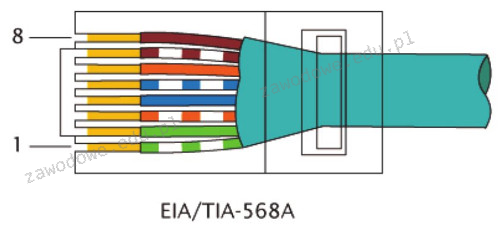

W standardzie Ethernet 100BaseTX do przesyłania danych używane są żyły kabla UTP podłączone do pinów

Na ilustracji widoczna jest pamięć operacyjna

Aby zminimalizować główne zagrożenia dotyczące bezpieczeństwa podczas pracy na komputerze podłączonym do sieci Internet, najpierw należy

Wymiana baterii należy do czynności związanych z eksploatacją

Po uruchomieniu komputera, procedura POST wskazuje 512 MB RAM. Natomiast w ogólnych właściwościach systemu operacyjnego Windows wyświetla się wartość 480 MB RAM. Jakie są powody tej różnicy?

Aby bezpiecznie połączyć się z firmowym serwerem przez Internet i mieć dostęp do zasobów firmy, należy wykorzystać odpowiednie oprogramowanie klienckie

Jak nazywa się protokół oparty na architekturze klient-serwer oraz modelu żądanie-odpowiedź, wykorzystywany do przesyłania plików?

Graficzny symbol pokazany na ilustracji oznacza

Analiza tłumienia w torze transmisyjnym na kablu umożliwia ustalenie