Pytanie 1

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

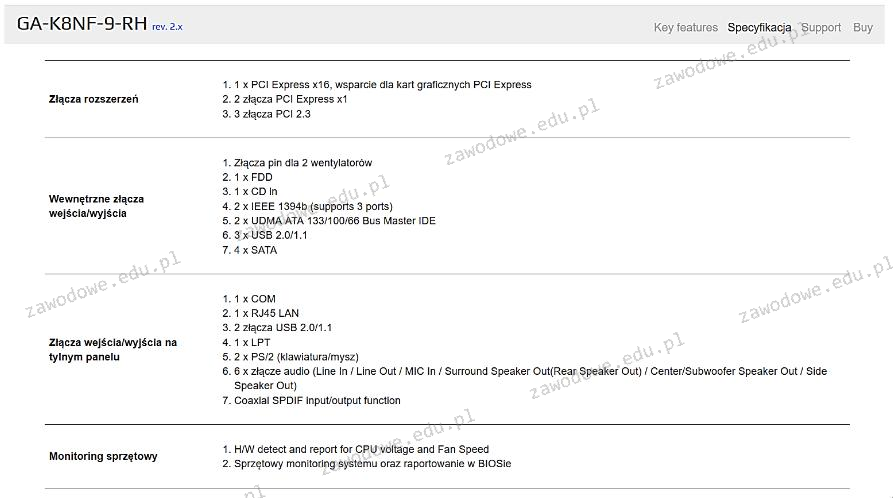

Na przedstawionym rysunku znajduje się fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z tego wynika, że maksymalna liczba kart rozszerzeń, które można zamontować (pomijając interfejs USB), wynosi

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jaki akronim oznacza program do tworzenia graficznych wykresów ruchu, który odbywa się na interfejsach urządzeń sieciowych?

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

Systemy operacyjne należące do rodziny Linux są dystrybuowane na mocy licencji

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

Cena wydruku jednej strony tekstu wynosi 95 gr, a koszt wykonania jednej płyty CD to 1,54 zł. Jakie wydatki poniesie firma, tworząc płytę z prezentacjami oraz poradnik liczący 120 stron?

W systemie DNS, aby powiązać nazwę hosta z adresem IPv4, konieczne jest stworzenie rekordu

Na wyświetlaczu drukarki widnieje komunikat "PAPER JAM". Aby zlikwidować problem, należy w pierwszej kolejności

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

Zgodnie z normą 802.3u technologia sieci FastEthernet 100Base-FX stosuje

Sprzęt, który umożliwia konfigurację sieci VLAN, to

W systemie Linux istnieją takie prawa dostępu do konkretnego pliku rwxr--r--. Jakie polecenie użyjemy, aby zmienić je na rwxrwx---?

Spuchnięte kondensatory elektrolityczne w sekcji zasilania monitora LCD mogą spowodować uszkodzenie

Użytkownik uszkodził płytę główną z gniazdem procesora AM2. Uszkodzoną płytę można zastąpić, bez konieczności wymiany procesora i pamięci, modelem z gniazdem

Jak określa się niechciane oprogramowanie komputerowe, które zwykle instaluje się bez wiedzy użytkownika?

Który protokół jest odpowiedzialny za przekształcanie adresów IP na adresy MAC w kontroli dostępu do nośnika?

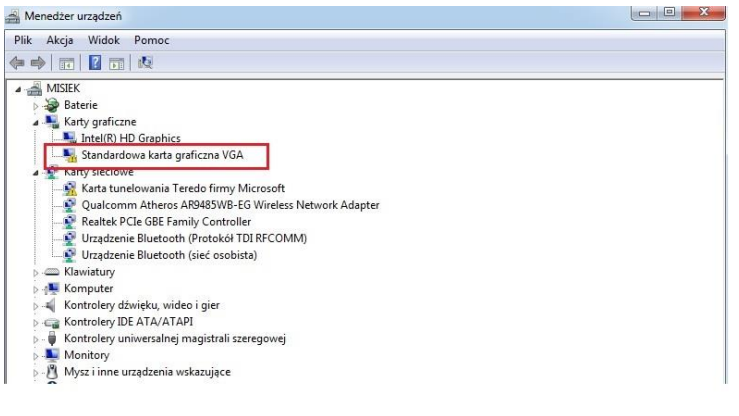

Jakie kroki powinien podjąć użytkownik, aby wyeliminować błąd zaznaczony na rysunku ramką?

Korzystając z programu Cipher, użytkownik systemu Windows ma możliwość

Które z poniższych poleceń w systemie Linux służy do zmiany uprawnień pliku?

Narzędziem do monitorowania wydajności i niezawodności w systemach Windows 7, Windows Server 2008 R2 oraz Windows Vista jest

Pomiar strukturalnego okablowania metodą Permanent Link polega na

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

W systemie Windows pamięć wirtualna ma na celu

W hierarchicznym modelu sieci, komputery należące do użytkowników są składnikami warstwy

W systemie Linux, aby uzyskać informację o nazwie aktualnego katalogu roboczego, należy użyć polecenia

Jaką usługę powinno się aktywować na ruterze, aby każda stacja robocza mogła wymieniać pakiety z siecią Internet, gdy dostępnych jest 5 adresów publicznych oraz 18 stacji roboczych?

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

Protokół SNMP (Simple Network Management Protocol) służy do

Aby obserwować przesył danych w sieci komputerowej, należy wykorzystać program typu

Jak w systemie Windows Professional można ustalić czas działania drukarki oraz jej uprawnienia do drukowania?

Administrator sieci komputerowej z adresem 192.168.1.0/24 podzielił ją na 8 równych podsieci. Ile adresów hostów będzie dostępnych w każdej z nich?

Równoległy interfejs, w którym magistrala składa się z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na odległość do 5 metrów, pod warunkiem, że przewody sygnałowe są skręcane z przewodami masy; w przeciwnym razie limit wynosi 2 metry, nazywa się

Którego z poniższych zadań nie wykonują serwery plików?

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

Firma zamierza zrealizować budowę lokalnej sieci komputerowej, która będzie zawierać serwer, drukarkę oraz 10 stacji roboczych, które nie mają kart bezprzewodowych. Połączenie z Internetem umożliwia ruter z wbudowanym modemem ADSL oraz czterema portami LAN. Które z poniższych urządzeń sieciowych jest konieczne, aby sieć działała prawidłowo i miała dostęp do Internetu?

Jakie materiały eksploatacyjne wykorzystuje się w drukarce laserowej?

W komunikacie o błędzie w systemie, informacja przedstawiana w formacie heksadecymalnym oznacza