Pytanie 1

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

Która kopia w procesie archiwizacji plików pozostawia oznaczenie archiwizacji?

Wskaż nazwę modelu przechowywania i przetwarzania danych opartego na użytkowaniu zasobów dyskowych, obliczeniowych i programowych, udostępnionych przez usługodawcę za pomocą sieci komputerowej.

Ustawienia przedstawione na diagramie dotyczą

Wskaż właściwą formę maski

Technologia procesorów z serii Intel Core, wykorzystywana w układach i5, i7 oraz i9, umożliwiająca podniesienie częstotliwości w sytuacji, gdy komputer potrzebuje większej mocy obliczeniowej, to

Cechą charakterystyczną pojedynczego konta użytkownika w systemie Windows Serwer jest

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Jakie złącze na tylnym panelu komputera jest przedstawione przez podany symbol graficzny?

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najmniej rozbudowanym interfejsem graficznym?

Jakie oznaczenie odnosi się do normy dotyczącej okablowania strukturalnego?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaki tryb funkcjonowania Access Pointa jest wykorzystywany do umożliwienia urządzeniom bezprzewodowym łączności z przewodową siecią LAN?

Jakie jest oznaczenie sieci, w której funkcjonuje host o IP 10.10.10.6 klasy A?

Jaką funkcję pełni punkt dostępowy, aby zabezpieczyć sieć bezprzewodową w taki sposób, aby jedynie urządzenia z wybranymi adresami MAC mogły się do niej łączyć?

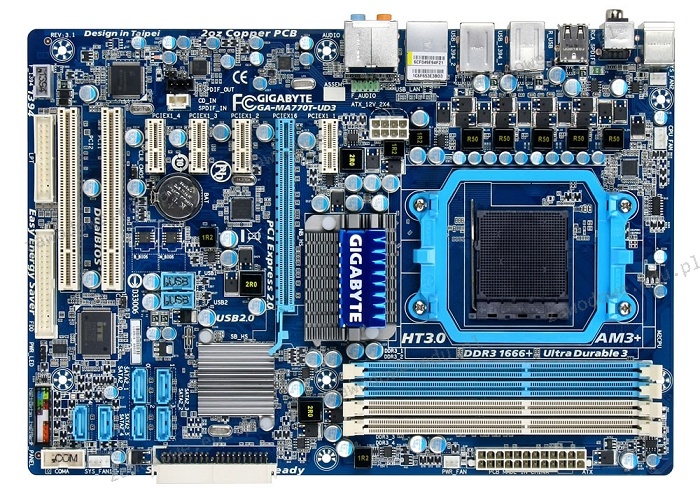

Do pokazanej na diagramie płyty głównej nie można podłączyć urządzenia, które korzysta z interfejsu

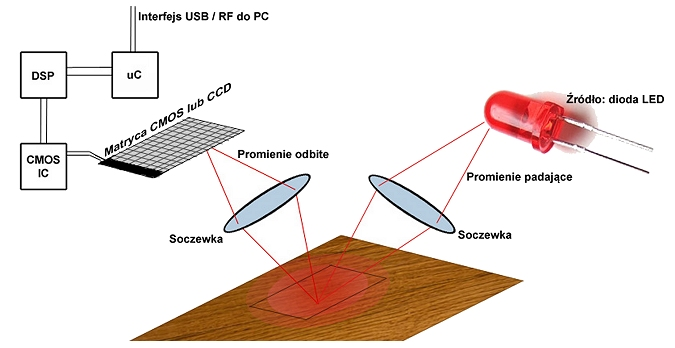

Zaprezentowany diagram ilustruje zasadę funkcjonowania

Określenie najbardziej efektywnej trasy dla połączenia w sieci to

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Nierówne wydruki lub bladości w druku podczas korzystania z drukarki laserowej mogą sugerować

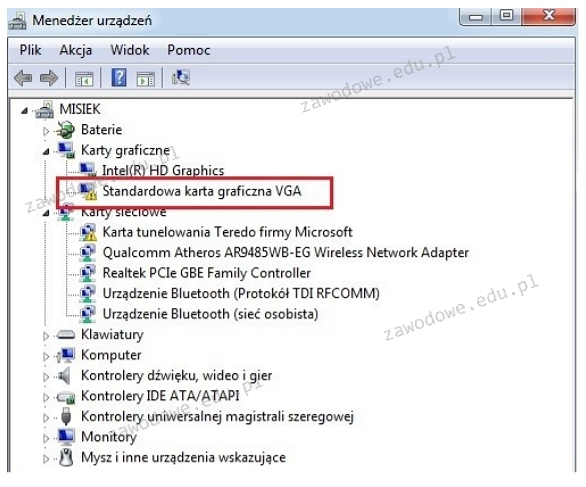

Na ilustracji ukazany jest komunikat systemowy. Jakie kroki powinien podjąć użytkownik, aby naprawić błąd?

DB-25 służy jako złącze

Jaki będzie najniższy koszt zakupu kabla UTP, potrzebnego do okablowania kategorii 5e, aby połączyć panel krosowniczy z dwoma podwójnymi gniazdami natynkowymi 2 x RJ45, które są oddalone odpowiednio o 10 m i 20 m od panelu, jeśli cena 1 m kabla wynosi 1,20 zł?

Urządzenie funkcjonujące w warstwie łącza danych, które umożliwia połączenie segmentów sieci o różnych architekturach, to

Równoległy interfejs, w którym magistrala składa się z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na odległość do 5 metrów, pod warunkiem, że przewody sygnałowe są skręcane z przewodami masy; w przeciwnym razie limit wynosi 2 metry, nazywa się

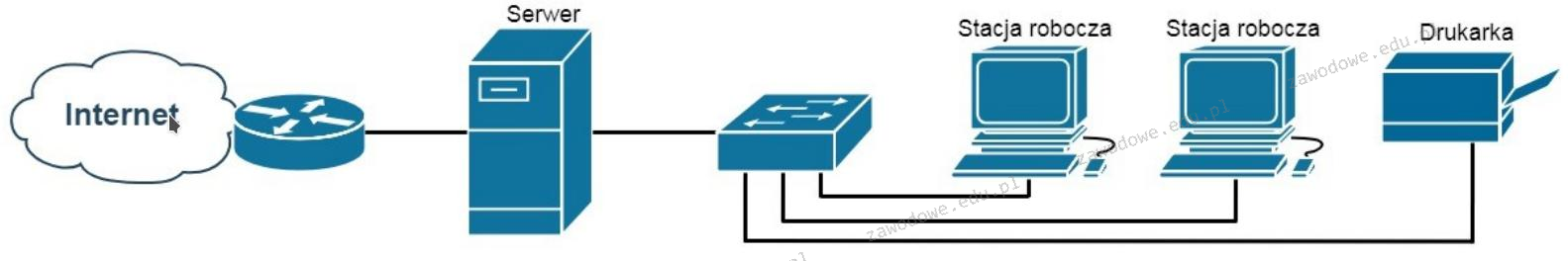

Która z usług na serwerze Windows umożliwi użytkownikom końcowym sieci zaprezentowanej na ilustracji dostęp do Internetu?

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

Jakiemu zapisowi w systemie heksadecymalnym odpowiada binarny zapis adresu komórki pamięci 0111 1100 1111 0110?

Programy CommView oraz WireShark są wykorzystywane do

Wynikiem dodawania liczb \( 33_{(8)} \) oraz \( 71_{(8)} \) jest liczba

Kasety z drukarek po zakończeniu użytkowania powinny zostać

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Którego programu nie można użyć do przywrócenia danych w systemie Windows na podstawie wcześniej wykonanej kopii?

Podaj domyślny port używany do przesyłania poleceń w serwerze FTP

W dokumentacji technicznej głośnika komputerowego oznaczenie "10 W" dotyczy jego

Termin określający wyrównanie tekstu do prawego i lewego marginesu to

Optyczna rozdzielczość to jeden z atrybutów

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

W systemie Windows harmonogram zadań umożliwia przypisanie