Pytanie 1

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Jaki framework jest powszechnie wykorzystywany do rozwijania aplikacji desktopowych w języku C++?

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

| ... (RAD) .... is a general term for adaptive software development approaches, and the name for James Martin's method of rapid development. In general, RAD approaches to software development put less emphasis on planning and more emphasis on an adaptive process. Prototypes are often used in addition to or sometimes even instead of design specifications. Źródło: https://en.wikipedia.org/wiki Dostęp: 25.03.2021 |

Do zadań widoku w architekturze MVVM (Model-View-ViewModel) należy

Które z poniższych NIE jest zasadą programowania SOLID?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Który z poniższych elementów jest częścią architektury PWA (Progressive Web App)?

Jaka jest podstawowa funkcja narzędzia do zarządzania projektami?

Który z wymienionych etapów w procesie przetwarzania instrukcji przez procesor odbywa się jako pierwszy?

Co oznacza termin 'immutability' w programowaniu funkcyjnym?

Która z wymienionych reguł należy do netykiety?

Aplikacje webowe stworzone z użyciem frameworka Angular lub biblioteki React, działające na standardowych portach, można uruchomić na lokalnym serwerze, wpisując w przeglądarkę

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

Jakiego kwalifikatora powinno się użyć dla metody, aby umożliwić do niej dostęp jedynie z wnętrza tej klasy oraz klas dziedziczących, a także, by metoda ta nie była dostępna w żadnej funkcji?

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Przykład wywołania funkcji zamien w języku C++ może wyglądać w następujący sposób:

void zamien(int *a, int *b) { int tmp; tmp = *a; *a = *b; *b = tmp; }

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

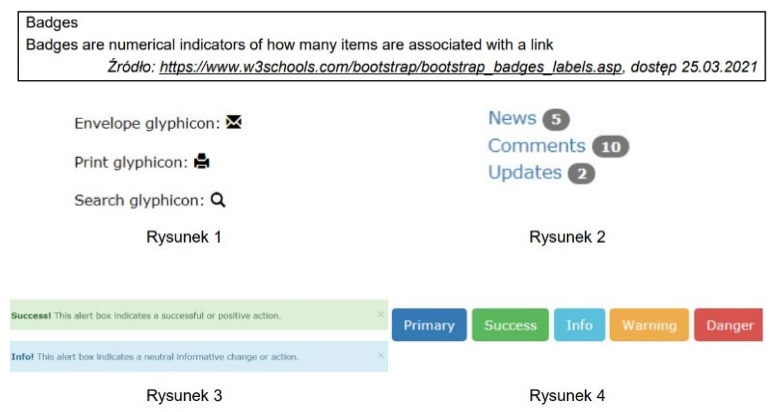

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Przedstawione w filmie działania wykorzystują narzędzie

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Wskaż termin, który w języku angielskim odnosi się do "testów wydajnościowych"?

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

| Pracownik | Znajomość technologii lub programów |

|---|---|

| Anna | Inkscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Jaką liczbę warstw zawiera model TCP/IP?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Które z poniższych nie jest wzorcem architektonicznym aplikacji mobilnych?

Co to jest WebAssembly (WASM)?

Jakie środowisko deweloperskie jest najczęściej używane do programowania w C#?

Co to jest polimorfizm w programowaniu obiektowym?

Co to jest JWT (JSON Web Token)?

W dwóch przypadkach opisano mechanizm znany jako Binding. Jego celem jest

| W Android Studio: |

<TextView android:text="@{viewmodel.userName}" /> |

| W XAML: |

<Label Text="{Binding Source={x:Reference slider2}, Path=Value}" /> |

Dziedziczenie jest używane, gdy zachodzi potrzeba

Wskaż typy numeryczne o stałej precyzji

Jakie zadanie wykonuje debugger?

Które z poniższych narzędzi służy do analizy wydajności stron internetowych?

Kod przedstawiony w języku XML/XAML określa:

<Switch android:id = "@+id/switch1" android:layout_width = "wrap_content" android:layout_height = "wrap_content" android:background = "#00ffff" android:text = "Switch" tools:layout_editor_absoluteX = "176dp" tools:layout_editor_absoluteY = "389dp" />

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

| To prosta metoda sortowania opierająca się na cyklicznym porównywaniu par sąsiadujących ze sobą elementów i zamianie ich miejscami w przypadku, kiedy kryterium porządkowe zbioru nie zostanie spełnione. Operacje te wykonywane są dopóki występują zmiany, czyli tak długo, aż cały zbiór zostanie posortowany. |