Pytanie 1

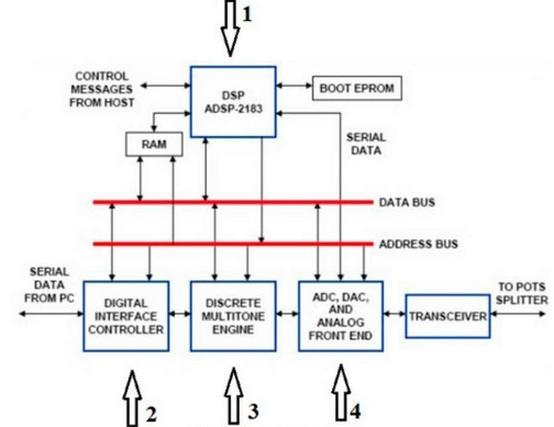

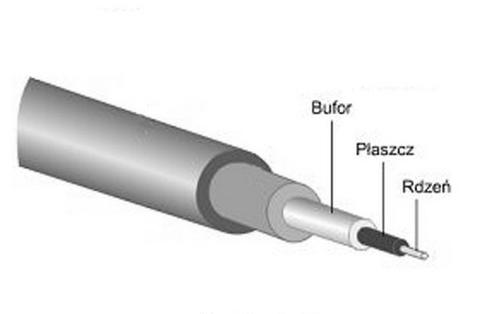

Którą cyfrą na schemacie blokowym modemu ADSL oznaczono procesor sygnałowy?

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Którą cyfrą na schemacie blokowym modemu ADSL oznaczono procesor sygnałowy?

Listy kontrolne w ruterach stanowią narzędzie

Centrala telefoniczna przesyła do abonenta sygnał zgłoszenia o częstotliwości

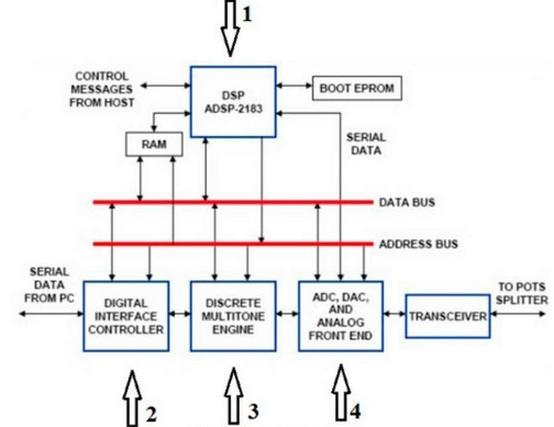

Rysunek przedstawia schemat blokowy przetwornika

Aby ustalić wartość parametru BER, należy zmierzyć liczbę błędnie odebranych bitów dla sygnałów cyfrowych w łączu ISDN. Pomiar ten musi trwać 24 godziny i powinien być przeprowadzony przy użyciu

Aby zabezpieczyć dane oraz system operacyjny komputera podłączonego do Internetu przed złośliwym oprogramowaniem, konieczne jest zainstalowanie na nim

Według cennika usług telekomunikacyjnych dla użytkowników sieci stacjonarnej, którzy mają plan taryfowy rozliczany jednostką taryfikacyjną, okresy taryfikacyjne dla połączeń lokalnych oraz strefowych w sieci przedstawiają się następująco:

T1: 15,00 sekund w godzinach od 8:00 do 18:00 w dni robocze

T2: 30,00 sekund w godzinach od 8:00 do 18:00 w soboty, niedziele oraz święta

T3: 40,00 sekund w godzinach od 18:00 do 8:00 we wszystkie dni tygodnia

Użytkownik telefonii stacjonarnej wykonał w południe, w piątek, 1 stycznia połączenie lokalne, które trwało 2 minuty. Oblicz koszt tego połączenia, wiedząc, że jedna jednostka taryfikacyjna kosztuje 0,31 zł.

Podczas uruchamiania komputera użytkownik natrafił na czarny ekran z informacją ntldr is missing. W rezultacie tego błędu

Aby oddzielić sygnał ADSL od telefonii POTS działających na jednej linii, należy zastosować filtr

Związek częstotliwości f [Hz] z okresem T[s] sygnału o charakterze okresowym przedstawia wzór

Aby użytkownik mógł skorzystać z funkcji tonowej sygnalizacji, konieczne jest włączenie wsparcia dla jego konta usługi oznaczonej skrótem

Proces uwierzytelniania użytkownika polega na

Aby zrealizować rejestrację telefonu VoIP w lokalnej sieci, trzeba ustawić na urządzeniu adres IP, który będzie zgodny z siecią ustaloną w serwerze telekomunikacyjnym oraz stworzyć i skonfigurować

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

Jaką gaśnicę wykorzystuje się do zwalczania pożaru w sprzęcie teleinformatycznym?

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Która kategoria kabla UTP pozwala na przesył danych z prędkością 1 000 Mbit/s?

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Brak odpowiedzi na to pytanie.

Który składnik panelu sterowania pozwala na zarządzanie aktualizacjami w systemie Windows 7?

Brak odpowiedzi na to pytanie.

Jakie typy routerów powinny być używane do łączenia różnych systemów autonomicznych?

Brak odpowiedzi na to pytanie.

Zjawisko refleksji sygnału teletransmisyjnego na końcu przewodu nie występuje w przypadku przewodów

Brak odpowiedzi na to pytanie.

W jaki sposób oznaczana jest skrętka, która ma nieekranowane pojedyncze pary przewodów oraz wszystkie pary przewodów ekranowane folią i siatką?

Brak odpowiedzi na to pytanie.

W systemie PCM 30/32 przepustowość jednego kanału telefonicznego wynosi

Brak odpowiedzi na to pytanie.

Podczas montażu światłowodu kluczowymi parametrami, ze względu na ich właściwości mechaniczne, są:

Brak odpowiedzi na to pytanie.

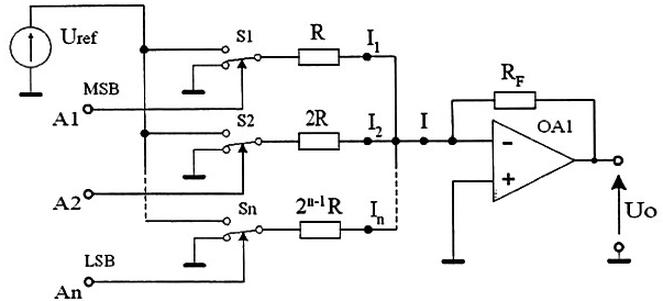

Na rysunku przedstawiono budowę

Brak odpowiedzi na to pytanie.

Emisja sygnału zajętości w łączu abonenckim ma charakterystykę

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows umożliwia ustalenie, jaką trasą oraz przez jakie punkty pośrednie przesyłane są pakiety do odbiorcy w internecie?

Brak odpowiedzi na to pytanie.

Możliwość oceny jakości izolacji pomiędzy żyłami w kablu miedzianym uzyskuje się poprzez dokonanie pomiaru

Brak odpowiedzi na to pytanie.

Konfiguracja w centrali abonenckiej usługi, która pozwala na wykonywanie połączeń na numer wewnętrzny bez pomocy telefonistki, polega na właściwym ustawieniu

Brak odpowiedzi na to pytanie.

Klient zamierza podpisać umowę abonamentową na zakup i korzystanie z telefonu komórkowego przez 12 miesięcy. Na podstawie informacji zamieszczonych w tabeli wskaż najtańszą ofertę.

| Taryfa abonamentowa | Cena brutto telefonu komórkowego | Miesięczny koszt abonamentu (z VAT) |

|---|---|---|

| I | 800,00 zł | 20,00 zł |

| II | 500,00 zł | 40,00 zł |

| III | 100,00 zł | 70,00 zł |

| IV | 1,00 zł | 90,00 zł |

Brak odpowiedzi na to pytanie.

Jak funkcjonuje macierz RAID-5 w serwerze?

Brak odpowiedzi na to pytanie.

Zgodnie z przepisami ministra pracy i polityki społecznej, minimalna odległość pracownika od monitora ekranowego CRT powinna wynosić

Brak odpowiedzi na to pytanie.

Jakim skrótem nazywa się licencja, która pozwala instytucjom komercyjnym oraz organizacjom w sektorze administracji publicznej i edukacji na zakup oprogramowania firmy Microsoft na korzystnych warunkach grupowych?

Brak odpowiedzi na to pytanie.

Jakie urządzenie służy do pomiaru tłumienności światłowodu?

Brak odpowiedzi na to pytanie.

Z zamieszczonych w tabeli par przewodów normę łącza BRI ISDN spełnia

| Parametr | Norma zakładowa | para A | para B | para C | para D |

|---|---|---|---|---|---|

| Elementowa stopa błędów BER w czasie t=15 min | <10-6 | 5*10-7 | 6*10-6 | 1*10-5 | 1*10-5 |

Brak odpowiedzi na to pytanie.

Aby umożliwić dostęp do Internetu dla komputerów, tabletów i innych urządzeń w domu lub mieszkaniu, konieczne jest zastosowanie rutera

Brak odpowiedzi na to pytanie.

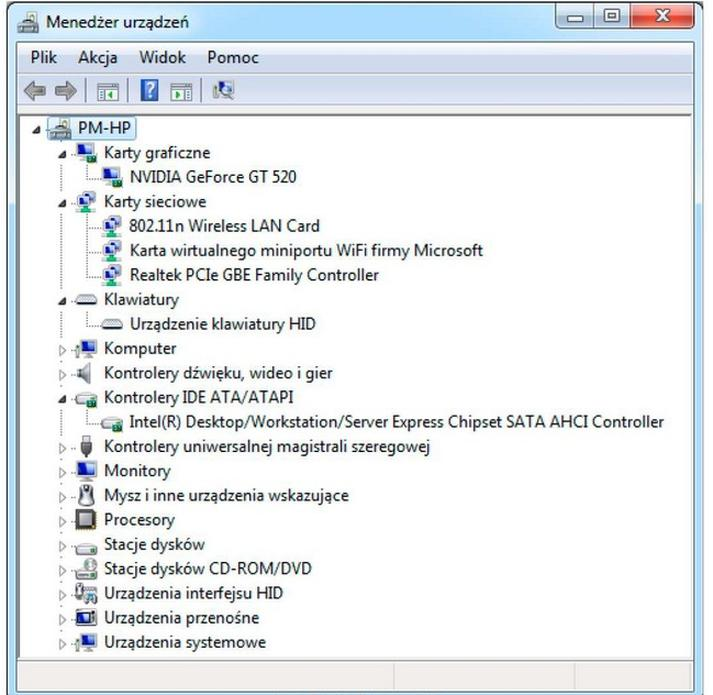

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Brak odpowiedzi na to pytanie.

Zastępcza moc emitowana izotropowo jest skrótowo oznaczana jako

Brak odpowiedzi na to pytanie.