Pytanie 1

AES (ang. Advanced Encryption Standard) to co?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

AES (ang. Advanced Encryption Standard) to co?

Urządzenie sieciowe typu most (ang. Bridge) działa w:

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

Oblicz koszt brutto materiałów niezbędnych do połączenia w sieć, w topologii gwiazdy, 3 komputerów wyposażonych w karty sieciowe, wykorzystując przewody o długości 2 m. Ceny materiałów podano w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu „skrętka" | 1 zł za 1 metr |

Podstawowy protokół wykorzystywany do określenia ścieżki i przesyłania pakietów danych w sieci komputerowej to

Jaki argument komendy ipconfig w systemie Windows przywraca konfigurację adresów IP?

Jakie medium transmisyjne w sieciach LAN wskazane jest do używania w obiektach historycznych?

W technologii Ethernet protokół CSMA/CD stosowany w dostępie do medium opiera się na

Jaką funkcję punkt dostępu wykorzystuje do zabezpieczenia sieci bezprzewodowej, aby jedynie urządzenia z określonymi adresami fizycznymi mogły się z nią połączyć?

Ile punktów przyłączeniowych (2 x RJ45), według wymogów normy PN-EN 50167, powinno być w biurze o powierzchni 49 m2?

W systemie Ubuntu Server, aby zainstalować serwer DHCP, należy zastosować komendę

Aby sprawdzić funkcjonowanie serwera DNS w systemach Windows Server, można wykorzystać narzędzie nslookup. Gdy w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, nastąpi weryfikacja

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

Domyślnie dostęp anonimowy do zasobów serwera FTP pozwala na

W obiekcie przemysłowym, w którym działają urządzenia elektryczne mogące generować zakłócenia elektromagnetyczne, jako medium transmisyjne w sieci komputerowej powinno się wykorzystać

W biurze rachunkowym potrzebne jest skonfigurowanie punktu dostępu oraz przygotowanie i podłączenie do sieci bezprzewodowej trzech komputerów oraz drukarki z WiFi. Koszt usługi konfiguracji poszczególnych elementów sieci wynosi 50 zł za każdy komputer, 50 zł za drukarkę i 100 zł za punkt dostępu. Jaki będzie całkowity wydatek związany z tymi pracami serwisowymi?

Do ilu sieci należą komputery o adresach IPv4 przedstawionych w tabeli?

| Nazwa | Adres IP | Maska |

|---|---|---|

| Komputer 1 | 10.11.161.10 | 255.248.0.0 |

| Komputer 2 | 10.12.161.11 | 255.248.0.0 |

| Komputer 3 | 10.13.163.10 | 255.248.0.0 |

| Komputer 4 | 10.14.163.11 | 255.248.0.0 |

Aby użytkownicy sieci lokalnej mogli przeglądać strony WWW przez protokoły HTTP i HTTPS, zapora sieciowa powinna pozwalać na ruch na portach

W jakiej warstwie modelu TCP/IP funkcjonuje protokół DHCP?

Aplikacja systemowa Linux, której celem jest kontrolowanie ruchu sieciowego zarówno przychodzącego, jak i wychodzącego z określonego urządzenia, to

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

Który z poniższych dokumentów nie wchodzi w skład dokumentacji powykonawczej lokalnej sieci komputerowej?

Technologia oparta na architekturze klient-serwer, która umożliwia połączenie odległych komputerów w sieci poprzez szyfrowany tunel, nazywa się

Usługi wspierające utrzymanie odpowiedniej kondycji oraz poziomu bezpieczeństwa sieci kontrolowanej przez Serwer Windows to

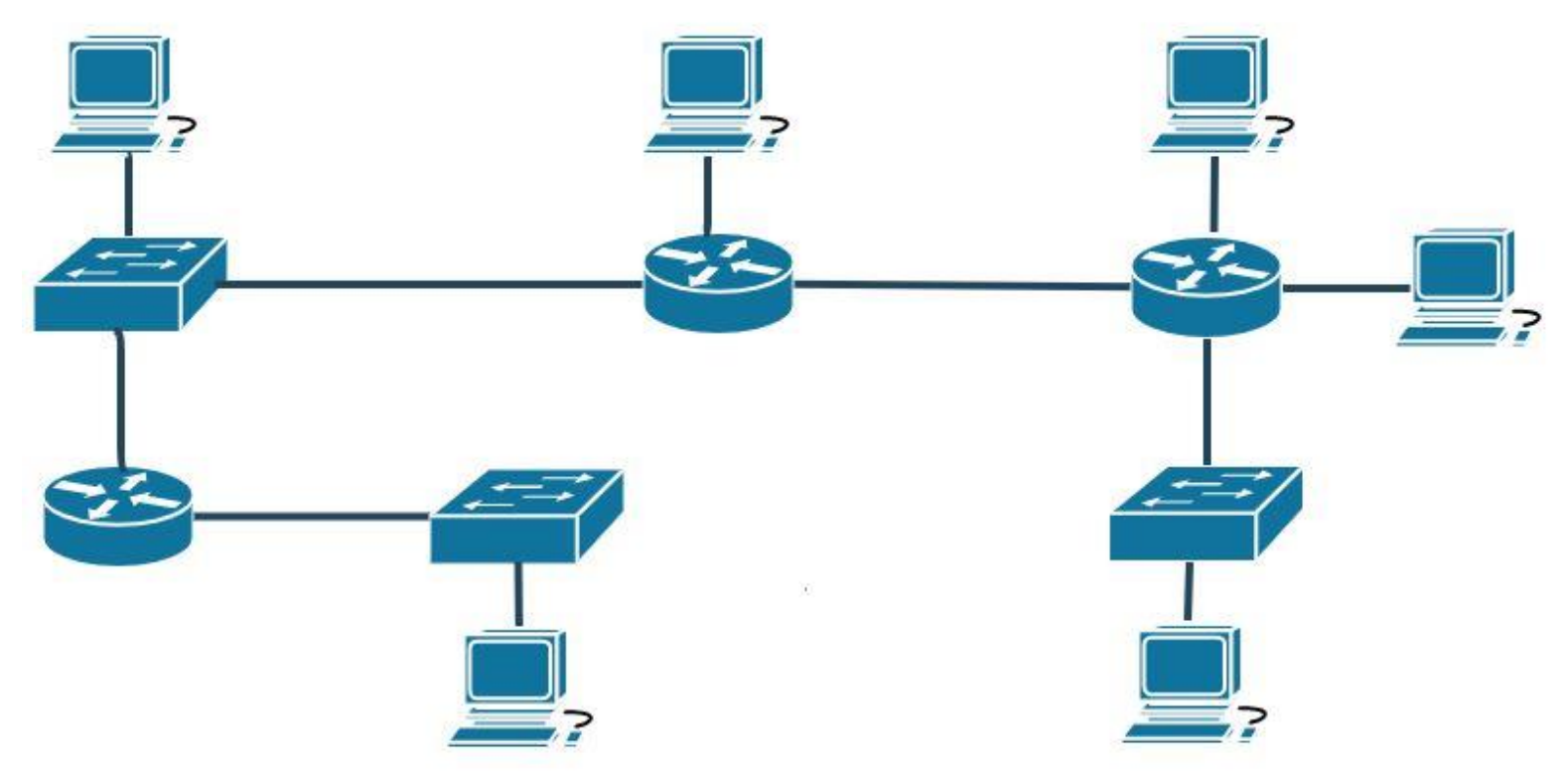

Ile domen rozgłoszeniowych istnieje w sieci o schemacie przedstawionym na rysunku, jeżeli przełączniki pracują w drugiej warstwie modelu ISO/OSI z konfiguracją domyślną?

Jak nazywa się usługa, która pozwala na przekształcanie nazw komputerów w adresy IP?

Aby serwer DNS mógł poprawnie przekształcać nazwy domenowe na adresy IPv6, konieczne jest skonfigurowanie rekordu

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

Aby aktywować FTP na systemie Windows, konieczne jest zainstalowanie roli

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

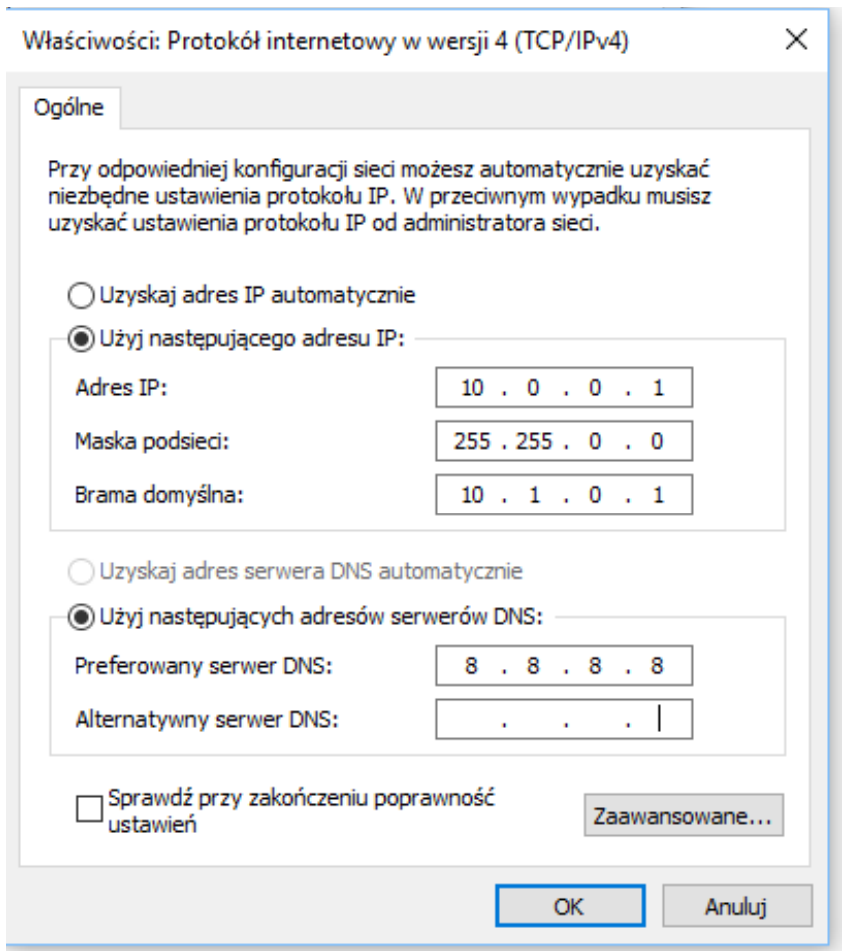

Komputer ma problem z komunikacją z komputerem w innej sieci. Która z przedstawionych zmian ustawiania w konfiguracji karty sieciowej rozwiąże problem?

Instalator jest w stanie zamontować 5 gniazd w ciągu jednej godziny. Ile wyniesie całkowity koszt materiałów i instalacji 20 natynkowych gniazd sieciowych, jeśli cena jednego gniazda to 5,00 zł, a stawka za roboczogodzinę instalatora wynosi 30,00 zł?

Parametr NEXT wskazuje na zakłócenie wywołane oddziaływaniem pola elektromagnetycznego

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

Aby uzyskać spis wszystkich dostępnych urządzeń w sieci lokalnej, należy użyć aplikacji typu

Jaki będzie całkowity koszt brutto materiałów zastosowanych do wykonania odcinka okablowania łączącego dwie szafki sieciowe wyposażone w panele krosownicze, jeżeli wiadomo, że zużyto 25 m skrętki FTP cat. 6A i dwa moduły Keystone? Ceny netto materiałów znajdują się w tabeli, stawka VAT na materiały wynosi 23%.

| Materiał | j.m. | Cena jednostkowa netto | |

|---|---|---|---|

| Skrętka FTP cat. 6A | m. | 3,50 zł | |

| Moduł Keystone FTP RJ45 | szt. | 9,50 zł | |

Jaką rolę odgrywa usługa proxy?

Z powodu uszkodzenia kabla typu skrętka zanikło połączenie pomiędzy przełącznikiem a komputerem stacjonarnym. Jakie urządzenie pomiarowe powinno zostać wykorzystane do identyfikacji i naprawy usterki, aby nie było konieczne wymienianie całego kabla?

Który z poniższych programów nie służy do zdalnego administrowania komputerami w sieci?

Przed przystąpieniem do podłączania urządzeń do sieci komputerowej należy wykonać pomiar długości przewodów. Dlaczego jest to istotne?