Pytanie 1

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

Który z protokołów umożliwia bezpieczne połączenie klienta z zachowaniem anonimowości z witryną internetową banku?

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

W systemie Windows odpowiednikiem macierzy RAID1 jest wolumin

Wskaź, który symbol towarowy może wykorzystywać producent finansujący działalność systemu zbierania oraz recyklingu odpadów?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W trakcie konserwacji oraz czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony osobistej

Brak odpowiedzi na to pytanie.

Ataki na systemy komputerowe, które odbywają się poprzez podstępne pozyskiwanie od użytkowników ich danych osobowych, często wykorzystywane są w postaci fałszywych komunikatów z różnych instytucji lub od dostawców usług e-płatności i innych znanych organizacji, to

Brak odpowiedzi na to pytanie.

Wykonano test przy użyciu programu Acrylic Wi-Fi Home, a wyniki przedstawiono na zrzucie ekranu. Na ich podstawie można wnioskować, że dostępna sieć bezprzewodowa

Brak odpowiedzi na to pytanie.

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

Brak odpowiedzi na to pytanie.

Który z podanych programów pozwoli na stworzenie technicznego rysunku ilustrującego plan instalacji logicznej sieci lokalnej w budynku?

Brak odpowiedzi na to pytanie.

Który z poniższych protokołów funkcjonuje w warstwie aplikacji?

Brak odpowiedzi na to pytanie.

Narzędzie pokazane na ilustracji służy do

Brak odpowiedzi na to pytanie.

Chusteczki nasączone substancją o właściwościach antystatycznych służą do czyszczenia

Brak odpowiedzi na to pytanie.

W przypadku dłuższego nieużytkowania drukarki atramentowej, pojemniki z tuszem powinny

Brak odpowiedzi na to pytanie.

Podaj nazwę funkcji przełącznika, która pozwala na przypisanie wyższego priorytetu dla transmisji VoIP?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux pozwala na wyświetlenie oraz edytowanie tablicy trasowania pakietów sieciowych?

Brak odpowiedzi na to pytanie.

W jakiej topologii fizycznej sieci każde urządzenie w sieci posiada dokładnie dwa połączenia, jedno z każdym z sąsiadów, a dane są przesyłane z jednego komputera do drugiego w formie pętli?

Brak odpowiedzi na to pytanie.

Port zgodny z standardem RS-232, działający w trybie asynchronicznym, to

Brak odpowiedzi na to pytanie.

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

Brak odpowiedzi na to pytanie.

Wykonanie polecenia tar –xf dane.tar w systemie Linux spowoduje

Brak odpowiedzi na to pytanie.

Zasady dotyczące filtracji ruchu w firewallu są ustalane w postaci

Brak odpowiedzi na to pytanie.

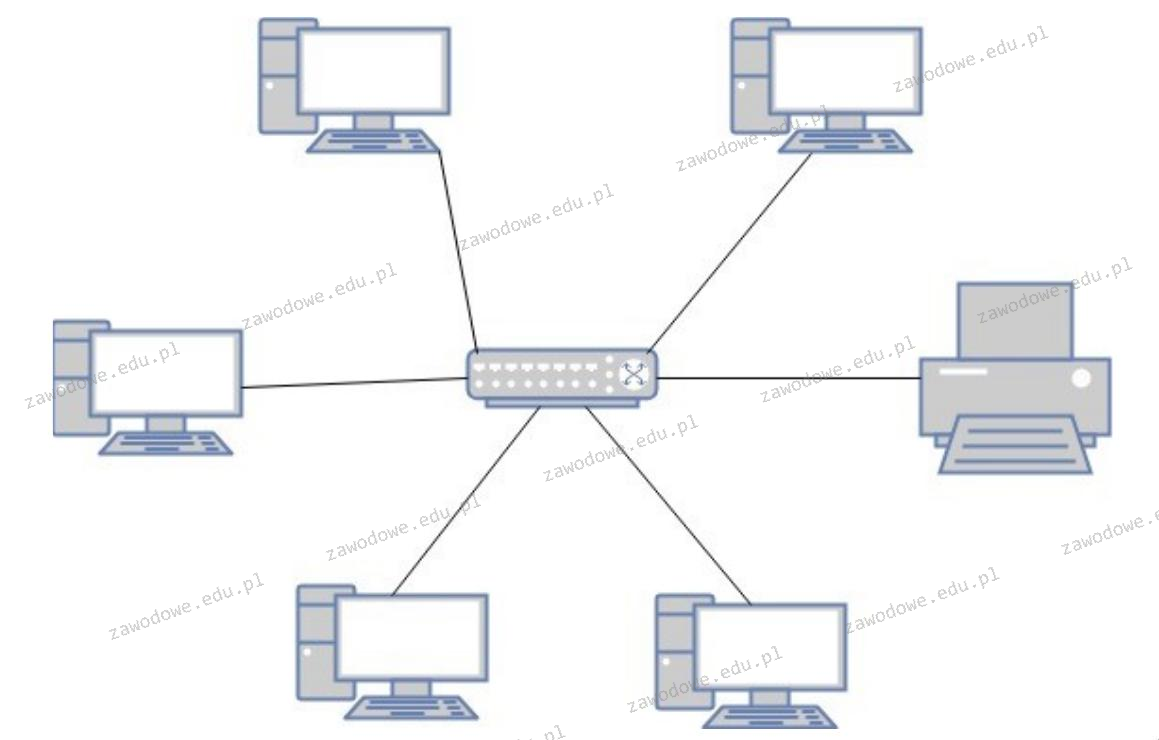

Jaką fizyczną topologię sieci komputerowej przedstawia ilustracja?

Brak odpowiedzi na to pytanie.

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Brak odpowiedzi na to pytanie.

W tabeli przedstawiono pobór mocy poszczególnych podzespołów zestawu komputerowego. Zestaw składa się z:

- płyty głównej,

- procesora,

- 2 modułów pamięci DDR3,

- dysku twardego SSD,

- dysku twardego z prędkością obrotową 7200,

- karty graficznej,

- napędu optycznego,

- myszy i klawiatury,

- wentylatora.

Który zasilacz należy zastosować dla przedstawionego zestawu komputerowego, uwzględniając co najmniej 20% rezerwy poboru mocy?

| Podzespół | Pobór mocy [W] | Podzespół | Pobór mocy [W] |

|---|---|---|---|

| Procesor Intel i5 | 60 | Płyta główna | 35 |

| Moduł pamięci DDR3 | 6 | Karta graficzna | 310 |

| Moduł pamięci DDR2 | 3 | Dysk twardy SSD | 7 |

| Monitor LCD | 80 | Dysk twardy 7200 obr./min | 16 |

| Wentylator | 5 | Dysk twardy 5400 obr./min | 12 |

| Mysz i klawiatura | 2 | Napęd optyczny | 30 |

Brak odpowiedzi na to pytanie.

Jakie aktywne urządzenie pozwoli na nawiązanie połączenia z lokalną siecią dla 15 komputerów, drukarki sieciowej oraz rutera, wykorzystując kabel UTP?

Brak odpowiedzi na to pytanie.

Jak wygląda konwencja zapisu ścieżki do udziału w sieci, zgodna z UNC (Universal Naming Convention)?

Brak odpowiedzi na to pytanie.

Jakie cyfry należy wprowadzić na klawiaturze telefonu podłączonego do bramki VoIP po wcześniejszym wpisaniu *** aby ustalić adres bramy domyślnej sieci?

| Aby wejść w tryb konfiguracji należy wprowadzić *** po podniesieniu słuchawki. | ||

| Tabela przedstawia wszystkie parametry oraz ich opis | ||

| Parametr | Informacja | Opcje |

|---|---|---|

| Menu główne po wprowadzeniu *** | Wejście w tryb programowania | - następna opcja + powrót do menu głównego Należy wybrać parametr 01-05, 07, 12-17, 47 lub 99 |

| 01 | „DHCP" lub „statyczny IP" | Używając cyfry „9" przełączanie pomiędzy : statycznym i dynamicznym adresem. |

| 02 | Statyczny adres IP | Zostanie wyemitowany komunikat z adresem IP Należy wprowadzić nowy adres 12 cyfrowy za pomocą klawiatury numerycznej. |

| 03 | Maska podsieci + adres | Tak samo jak w przypadku 02 |

| 04 | Brama domyślna + adres | Tak samo jak w przypadku 02 |

| 05 | Adres serwera DNS | Tak samo jak w przypadku 02 |

Brak odpowiedzi na to pytanie.

Jakim akronimem oznacza się przenikanie bliskie skrętki teleinformatycznej?

Brak odpowiedzi na to pytanie.

Problemy związane z zawieszaniem się systemu operacyjnego w trakcie jego uruchamiania są zazwyczaj spowodowane

Brak odpowiedzi na to pytanie.

W systemie operacyjnym Ubuntu konto użytkownika student można wyeliminować przy użyciu komendy

Brak odpowiedzi na to pytanie.

Koprocesor (Floating Point Unit) w systemie komputerowym jest odpowiedzialny za realizację

Brak odpowiedzi na to pytanie.

Przed dokonaniem zakupu komponentu komputera lub urządzenia peryferyjnego na platformach aukcyjnych, warto zweryfikować, czy nabywane urządzenie ma wymagany w Polsce certyfikat

Brak odpowiedzi na to pytanie.

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

Brak odpowiedzi na to pytanie.

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

Brak odpowiedzi na to pytanie.

Jaki instrument jest wykorzystywany do sprawdzania zasilaczy komputerowych?

Brak odpowiedzi na to pytanie.

Wirusy polimorficzne mają jedną charakterystyczną cechę, którą jest

Brak odpowiedzi na to pytanie.

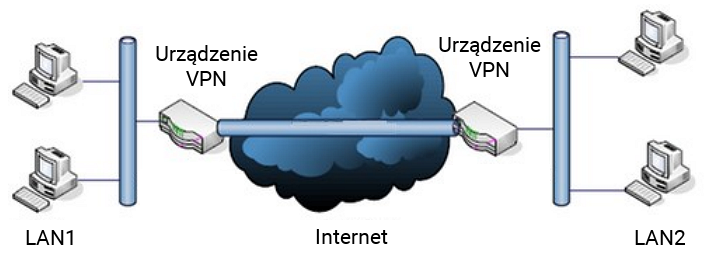

Schemat ilustruje sposób funkcjonowania sieci VPN noszącej nazwę

Brak odpowiedzi na to pytanie.

W systemie działającym w trybie wielozadaniowości z wywłaszczeniem program, który zatrzymał się

Brak odpowiedzi na to pytanie.

Wartość 101011101102 zapisana w systemie szesnastkowym to

Brak odpowiedzi na to pytanie.