Pytanie 1

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Jaką normę stosuje się w przypadku okablowania strukturalnego w sieciach komputerowych?

Co otrzymujemy po zsumowaniu liczb 33(8) oraz 71(8)?

Który z poniższych protokołów należy do warstwy aplikacji w modelu ISO/OSI?

Wskaż znak umieszczany na urządzeniach elektrycznych przeznaczonych do obrotu i sprzedaży w Unii Europejskiej.

Jakie oznaczenie potwierdza oszczędność energii urządzenia?

Jaką inną formą można zapisać 2^32 bajtów?

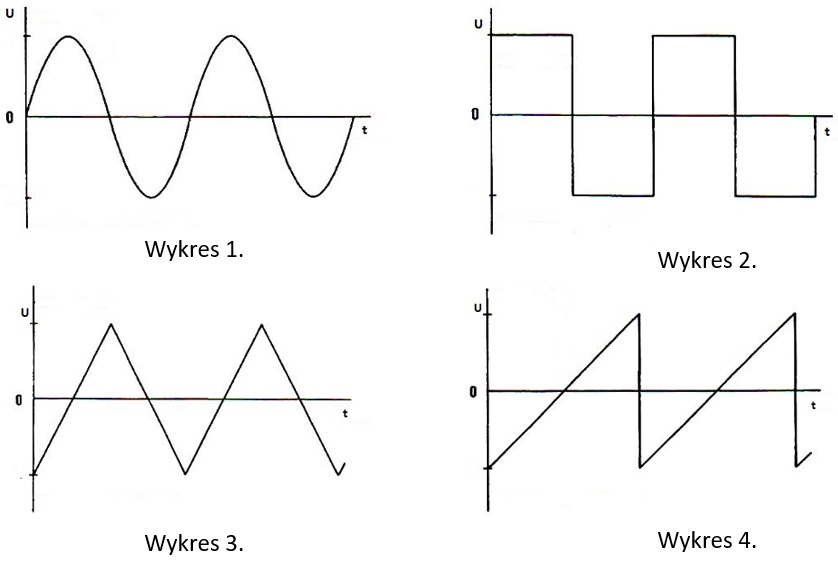

Na którym wykresie przedstawiono przebieg piłokształtny?

Protokołem umożliwiającym bezpołączeniowe przesyłanie datagramów jest

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

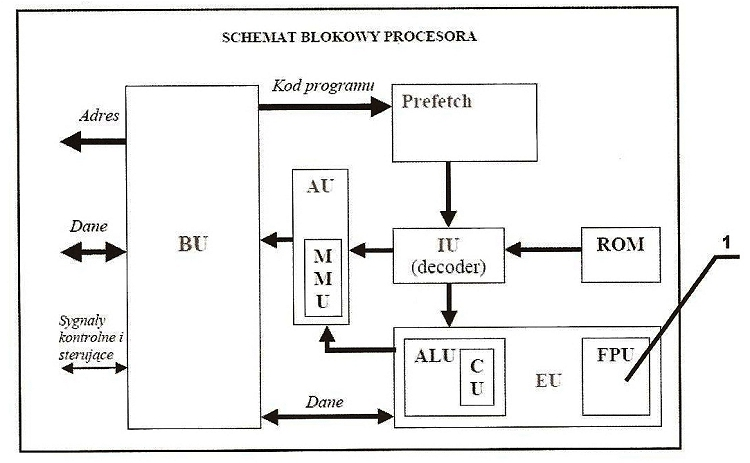

Element oznaczony numerem 1 w schemacie blokowym procesora pełni funkcję

Jak wygląda liczba 51210) w systemie binarnym?

Jaką zmianę sygnału realizuje konwerter RAMDAC?

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

AES (ang. Advanced Encryption Standard) to?

Który standard w sieciach LAN określa dostęp do medium poprzez wykorzystanie tokenu?

W którym trybie działania procesora Intel x86 uruchamiane były aplikacje 16-bitowe?

Liczba 129 w systemie dziesiętnym będzie przedstawiona w formacie binarnym na

Po skompresowaniu adresu 2001:0012:0000:0000:0AAA:0000:0000:000B w protokole IPv6 otrzymujemy formę

Czym jest prefetching?

Adres IP urządzenia, zapisany jako sekwencja 172.16.0.1, jest przedstawiony w systemie

Ile warstw zawiera model ISO/OSI?

Ile hostów można zaadresować w sieci o adresie 172.16.3.96/28?

Adres IP 192.168.2.0/24 został podzielony na cztery mniejsze podsieci. Jaką maskę mają te nowe podsieci?

Ile wynosi pojemność jednowarstwowej płyty Blu-ray?

Jaką liczbę komputerów można zaadresować w sieci z maską 255.255.255.224?

Symbol graficzny przedstawiony na ilustracji oznacza jaką bramkę logiczną?

Który z zapisów stanowi pełną formę maski z prefiksem 25?

Jakie pole znajduje się w nagłówku protokołu UDP?

Znak handlowy dla produktów certyfikowanych według standardów IEEE 802.11 to

Protokół User Datagram Protocol (UDP) należy do

Plik ma rozmiar 2 KiB. Jest to

Wartość 101011101102 zapisana w systemie szesnastkowym to

Jaką długość ma adres IP wersji 4?

Jaka liczba hostów może być zaadresowana w podsieci z adresem 192.168.10.0/25?

Jaki zapis w systemie binarnym odpowiada liczbie 91 w systemie szesnastkowym?

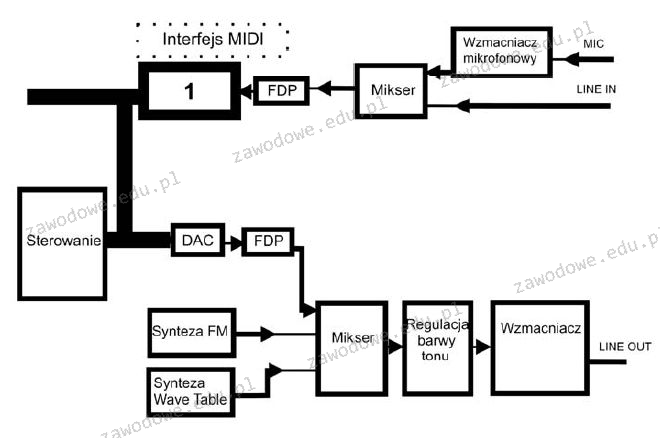

Schemat blokowy karty dźwiękowej jest przedstawiony na rysunku. Jaką rolę odgrywa układ oznaczony numerem 1?

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Trollowanie w Internecie polega na

Moduł funkcjonalny, który nie znajduje się w kartach dźwiękowych, to skrót

Jak nazywa się protokół odpowiedzialny za wysyłkę wiadomości e-mail?