Pytanie 1

Pomiar strukturalnego okablowania metodą Permanent Link polega na

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Pomiar strukturalnego okablowania metodą Permanent Link polega na

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W systemie Linux narzędzie do śledzenia zużycia CPU, pamięci, procesów oraz obciążenia systemu z poziomu terminala to

Program w wierszu poleceń systemu Windows, który pozwala na konwersję tablicy partycji z GPT na MBR, to

W warstwie łącza danych modelu odniesienia ISO/OSI możliwą przyczyną błędów działania lokalnej sieci komputerowej jest

Który profil użytkownika ulega modyfikacji i jest zapisywany na serwerze dla klienta działającego w sieci Windows?

Do weryfikacji integralności systemu plików w środowisku Linux trzeba zastosować polecenie

Medium transmisyjne, które jest odporne na zakłócenia elektromagnetyczne i atmosferyczne, to

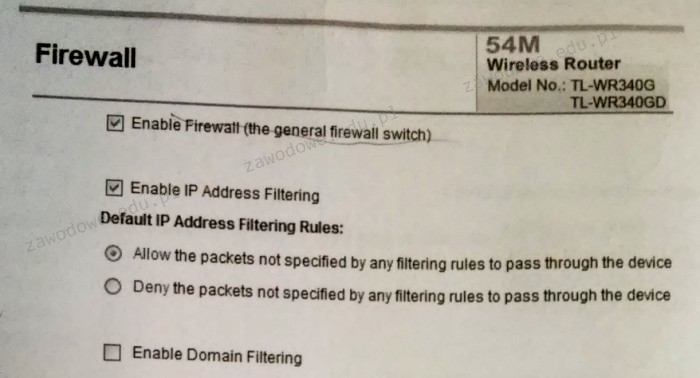

Poniższy rysunek ilustruje ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

Na ilustracji przedstawiono ustawienie karty sieciowej, której adres MAC wynosi

Ethernet adapter VirtualBox Host-Only Network:

Connection-specific DNS Suffix . :

Description . . . . . . . . . . . : VirtualBox Host-Only Ethernet Adapter

Physical Address. . . . . . . . . : 0A-00-27-00-00-07

DHCP Enabled. . . . . . . . . . . : No

Autoconfiguration Enabled . . . . : Yes

Link-local IPv6 Address . . . . . : fe80::e890:be2b:4c6c:5aa9%7(Preferred)

IPv4 Address. . . . . . . . . . . : 192.168.56.1(Preferred)

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . :

DHCPv6 IAID . . . . . . . . . . . : 134873127

DHCPv6 Client DUID. . . . . . . . : 00-01-00-01-1F-04-2D-93-00-1F-D0-0C-7B-12

DNS Servers . . . . . . . . . . . : fec0:0:0:ffff::1%1

fec0:0:0:ffff::2%1

fec0:0:0:ffff::3%1

NetBIOS over Tcpip. . . . . . . . : EnabledKtóra z opcji konfiguracji ustawień konta użytkownika o ograniczonych uprawnieniach w systemie Windows jest dostępna dzięki narzędziu secpol?

Rejestry procesora są resetowane poprzez

W systemie Linux Ubuntu Server, aby przeprowadzić instalację serwera DHCP, należy wykorzystać polecenie

Aby sprawdzić dysk twardy w systemie Linux na obecność uszkodzonych sektorów, użytkownik może zastosować program

Autorskie prawo osobiste twórcy do programu komputerowego

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Z jakiego oprogramowania NIE można skorzystać, aby przywrócić dane w systemie Windows na podstawie wcześniej wykonanej kopii?

Wskaż komponent, który nie jest zgodny z płytą główną o parametrach przedstawionych w tabeli

| Podzespół | Parametry |

|---|---|

| Płyta główna GIGABYTE | 4x DDR4, 4x PCI-E 16x, RAID, HDMI, D-Port, D-SUB, 2x USB 3.1, 8 x USB 2.0, S-AM3+ |

Regulacje dotyczące konstrukcji systemu okablowania strukturalnego, parametry kabli oraz procedury testowania obowiązujące w Polsce są opisane w normach

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Karta rozszerzeń przedstawiona na zdjęciu dysponuje systemem chłodzenia

Jakie porty powinny być odblokowane w ustawieniach firewalla na komputerze, na którym działa usługa serwera WWW?

Które z poniższych urządzeń jest przykładem urządzenia peryferyjnego wejściowego?

W procedurze Power-On Self-Test w pierwszej kolejności wykonywane jest sprawdzanie

Jak brzmi nazwa klucza rejestru w systemie Windows, w którym zapisane są relacje między typami plików a aplikacjami, które je obsługują?

Wtyk przedstawiony na ilustracji powinien być użyty do zakończenia kabli kategorii

Który z poniższych protokołów jest wykorzystywany do uzyskiwania dynamicznych adresów IP?

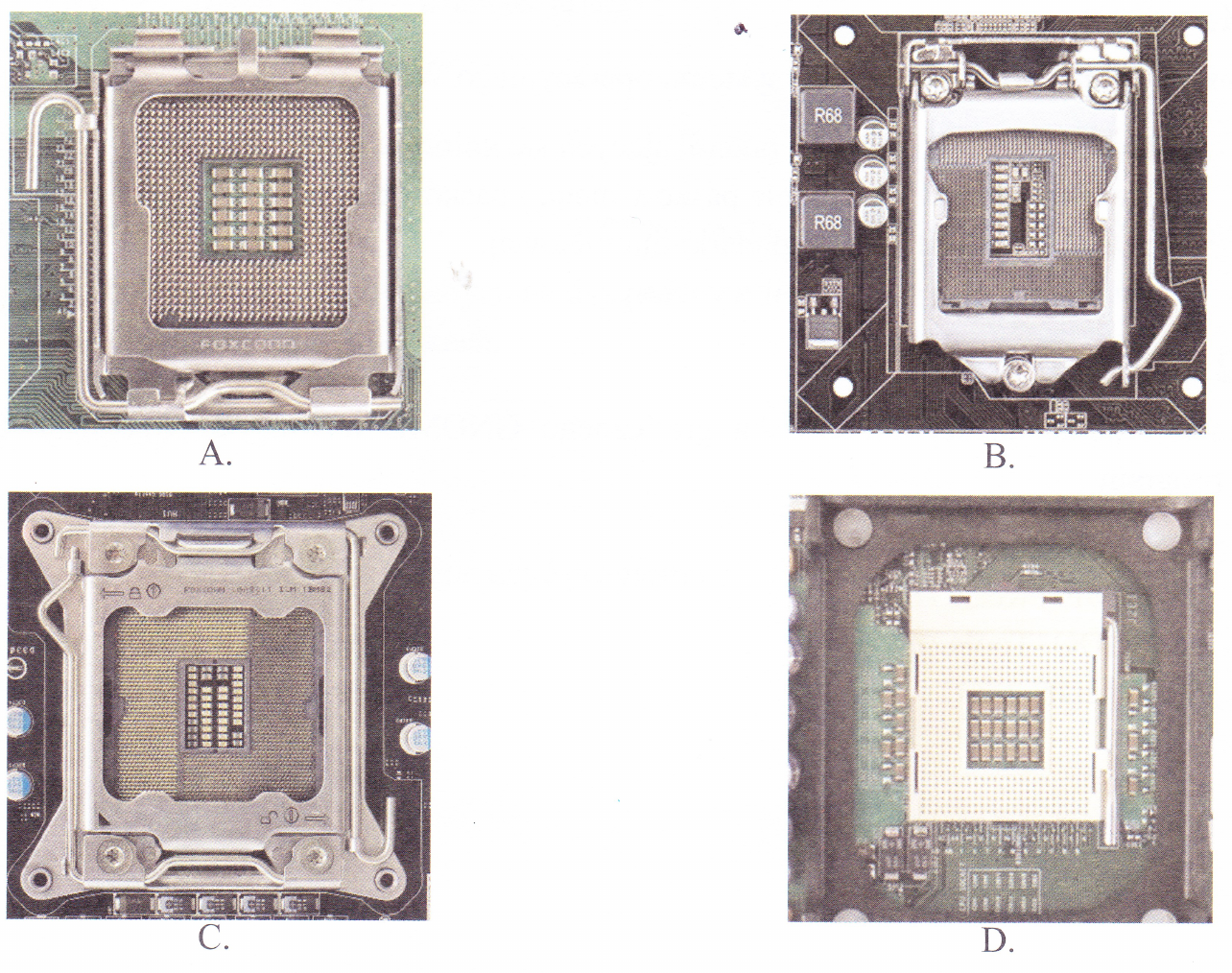

W jakim gnieździe należy umieścić procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?

Jakie medium transmisyjne jest związane z adapterem przedstawionym na ilustracji?

Dane dotyczące kont użytkowników w systemie LINUX są zapisane w pliku

Wskaż złącze, które nie jest stosowane w zasilaczach ATX?

Jakie urządzenie sieciowe widnieje na ilustracji?

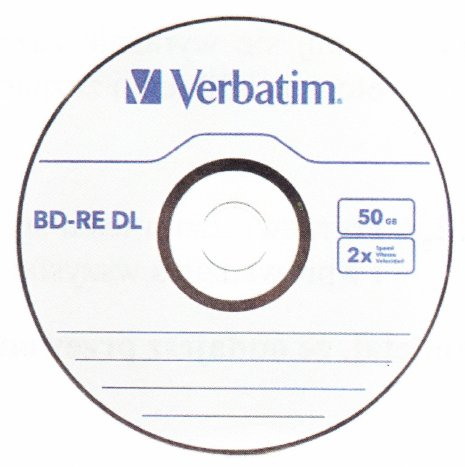

Aby nagrać dane na nośniku przedstawionym na ilustracji, konieczny jest odpowiedni napęd

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

W celu konserwacji elementów z łożyskami oraz ślizgami w urządzeniach peryferyjnych wykorzystuje się

Jak wygląda kolejność przewodów w wtyczce RJ-45 zgodnie z normą TIA/EIA-568 dla zakończeń typu T568B?

Przedstawiony listing zawiera polecenia umożliwiające:

Switch>enable Switch#configure terminal Switch(config)#interface range fastEthernet 0/1-10 Switch(config-if-range)#switchport access vlan 10 Switch(config-if-range)#exit

Jakie polecenie pozwala na uzyskanie adresów fizycznych dla kart sieciowych w systemie?

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Zadania systemu operacyjnego nie obejmują