Pytanie 1

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

W systemie ADSL do oddzielania analogowego sygnału głosowego od sygnału danych stosuje się

Jak nazywa się typ szerokopasmowego systemu telekomunikacyjnego FTTX (Fiber-To-The-X), w którym światłowód jest bezpośrednio podłączony do lokalu abonenta?

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Modulacja amplitudy impulsowej jest określana skrótem

Z centralką PAX nie jest możliwe połączenie ze

Modowa dyspersja to zjawisko, które występuje

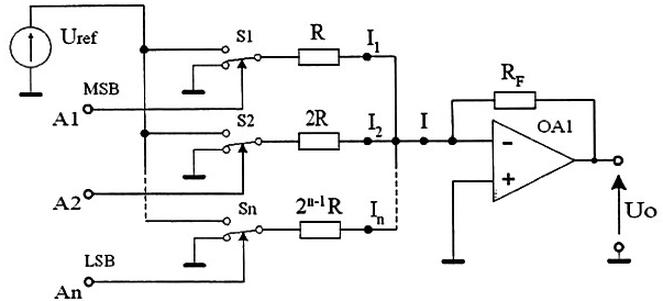

Rysunek przedstawia schemat blokowy przetwornika

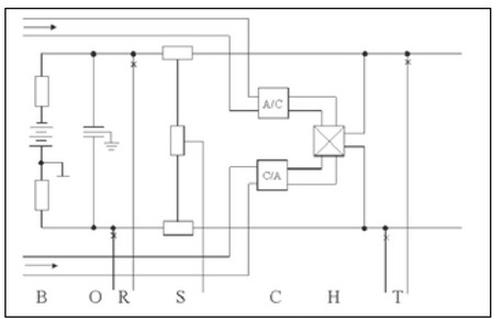

Która komutacja jest stosowana w sieci przedstawionej na rysunku?

Operacje takie jak filtracja sygnału, próbkowanie sygnału analogowego, kwantowanie oraz kodowanie są procesami modulacji

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Przedstawiony symbol graficzny stosowany w schematach sieci teleinformatycznych jest oznaczeniem

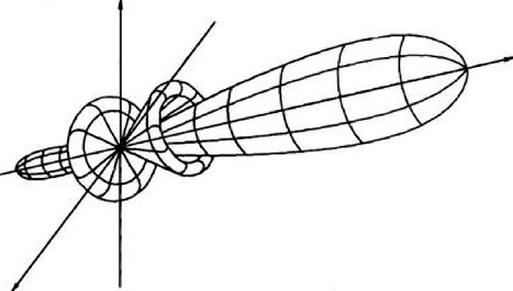

Którą charakterystykę promieniowania anteny przedstawia rysunek?

W celu ochrony urządzeń teleinformatycznych przed nagłymi skokami napięcia wykorzystuje się

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

Która z metod komutacji przydziela kanał rozmówny na czas trwania połączenia?

Zestaw urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających, to

Jaką strukturę ma sieć optyczna FDDI (Fiber Distributed Data Interface)?

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

Jaki port służy do realizacji wysyłania i odbierania zapytań w protokole SNMP?

Alarm LOF (Loss of Frame) jest aktywowany w urządzeniach transmisyjnych, gdy fazowania

Funkcja gasikowa w telefonie

Technologia o wysokiej przepustowości SDH (Synchronous Digital Hierarchy) stanowi rozwinięcie technologii

Na rysunku przedstawiono schemat funkcjonalny

Który z dostępnych standardów zapewnia najszybszy transfer danych?

Jakie znaczenie ma skrót VoIP?

Wskaż komponent sieci GSM, który nie uczestniczy w nawiązywaniu połączeń pomiędzy abonentami tej sieci, korzystającymi z klasycznych usług.

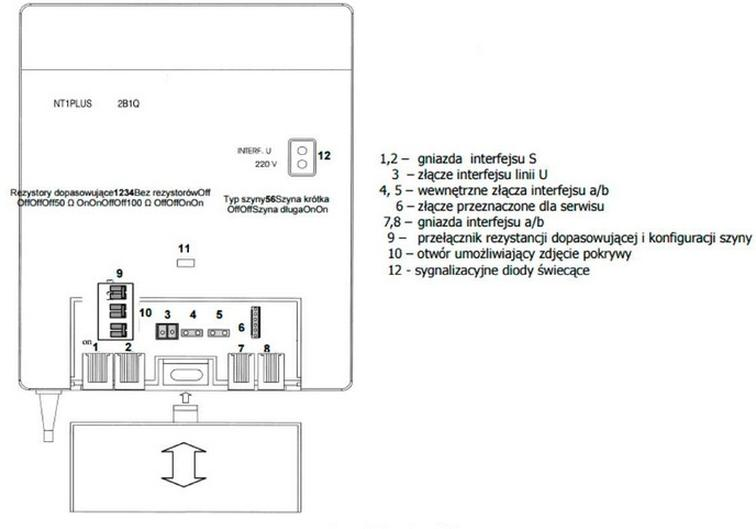

Na podstawie fragmentu instrukcji zakończenia sieciowego NT określ do którego portu należy podłączyć linię miejską ISDN.

W jakiej sytuacji zanik zasilania w sieci elektrycznej użytkownika nie wpłynie na utratę połączenia z Internetem w modemie VDSL?

Klient zażądał zwiększenia pamięci RAM w komputerze o 2 GB w dwóch modułach po 1 GB oraz zainstalowania nagrywarki DVD. Koszt jednego modułu pamięci o pojemności 1 GB wynosi 98 zł, a nagrywarki 85 zł. Całkowita opłata za usługę serwisową związana z rozszerzeniem pamięci wynosi 30 zł, natomiast za zamontowanie nagrywarki DVD 50 zł. Oblicz łączny koszt modernizacji komputera. Wszystkie podane ceny są cenami brutto.

Modulacja PCM (Pulse Code Modulation) jest wykorzystywana do przedstawiania

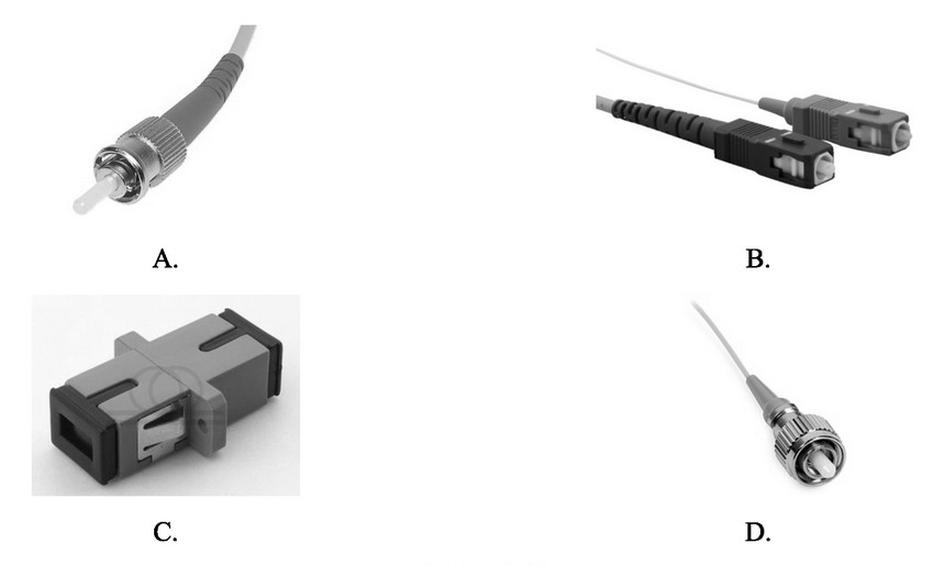

Który rysunek przedstawia złącze SC?

Jakim skrótem oznaczany jest przenik zbliżny?

Który rodzaj komutacji umożliwia przesyłanie informacji metodą bezpołączeniową?

Funkcja MSN (Multiple Subscriber Number) w systemie ISDN pozwala na

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

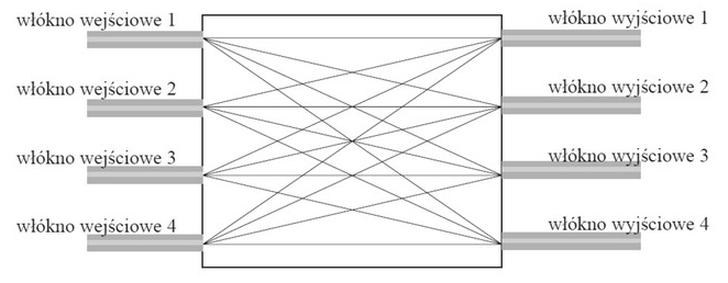

Rysunek przedstawia sieć optyczną połączoną w strukturę

Zbiór urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających to

Na podstawie fragmentu instrukcji modemu DSL określ prawdopodobną przyczynę świecenia kontrolki Internet na czerwono.

| Fragment instrukcji modemu DSL | ||

|---|---|---|

| Opis diody | Kolor diody | Opis działania |

| Power | Zielona | Urządzenie jest włączone |

| Czerwona | Urządzenie jest w trakcie włączania się | |

| Miganie na czerwono i zielono | Aktualizacja oprogramowania | |

| Wyłączona | Urządzenie jest wyłączone | |

| ADSL | Zielona | Połączenie jest ustanowione |

| Miganie na zielono | Linia DSL synchronizuje się | |

| Wyłączona | Brak sygnału | |

| Internet | Zielona | Połączenie ustanowione |

| Czerwona | Połączenie lub autoryzacja zakończona niepowodzeniem | |

| Miganie na zielono | Zestawianie sesji PPP | |

| Wyłączona | Brak połączenia z Internetem | |

| LAN 1/2/3/4 | Zielona | Połączenie ustanowione |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | Kabel Ethernet jest odłączony | |

| WLAN | Zielona | WLAN jest włączony |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | WLAN jest wyłączony | |

| WPS | Zielona | Funkcja WPS włączona |

| Miganie na zielono | Funkcja WPS synchronizuje się | |

| Wyłączona | Funkcja WPS wyłączona | |

Który protokół jest używany do przesyłania głosu w systemach VoIP?

Na rysunku przedstawiono pole komutacyjne