Pytanie 1

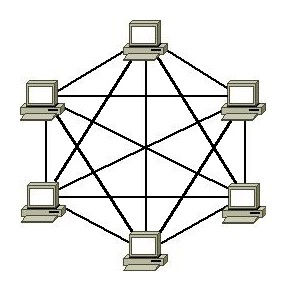

Jakie urządzenie sieciowe widnieje na ilustracji?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie sieciowe widnieje na ilustracji?

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

Jakie polecenie w systemach Windows należy użyć, aby ustawić statyczny adres IP w konsoli poleceń?

Czym jest mapowanie dysków?

Urządzenie używane do zestawienia 6 komputerów w sieci lokalnej to:

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Administrator systemu Linux wydał komendę mount /dev/sda2 /mnt/flash. Co to spowoduje?

Jakie oprogramowanie zabezpieczające przed nieautoryzowanym dostępem do sieci powinno być zainstalowane na serwerze, który udostępnia dostęp do internetu?

Narzędziem systemu Linux OpenSUSE dedykowanym między innymi do zarządzania systemem jest

Po włączeniu komputera na ekranie wyświetlił się komunikat "Non-system disk or disk error. Replace and strike any key when ready". Możliwą przyczyną tego może być

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

Narzędzie chroniące przed nieautoryzowanym dostępem do lokalnej sieci, to

Uzyskanie przechowywania kopii często odwiedzanych witryn oraz zwiększenia bezpieczeństwa przez odfiltrowanie konkretnych treści w sieci Internet można osiągnąć dzięki

Funkcja Intel Turbo Boost w mikroprocesorze umożliwia

Jakie zastosowanie ma przedstawione narzędzie?

Można przywrócić pliki z kosza, korzystając z polecenia

Jakiego rodzaju fizyczna topologia sieci komputerowej jest zobrazowana na rysunku?

Oprogramowanie OEM (Original Equipment Manufacturer) jest przypisane do

Aby w systemie Windows, przy użyciu wiersza poleceń, zmienić partycję FAT na NTFS bez utraty danych, powinno się zastosować polecenie

Program antywirusowy oferowany przez Microsoft bezpłatnie dla posiadaczy legalnych wersji systemu operacyjnego Windows to

Jakie oprogramowanie pełni rolę serwera DNS w systemie Linux?

Okablowanie pionowe w systemie strukturalnym łączy się

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

Aby uruchomić monitor wydajności oraz niezawodności w systemie Windows, należy skorzystać z przystawki

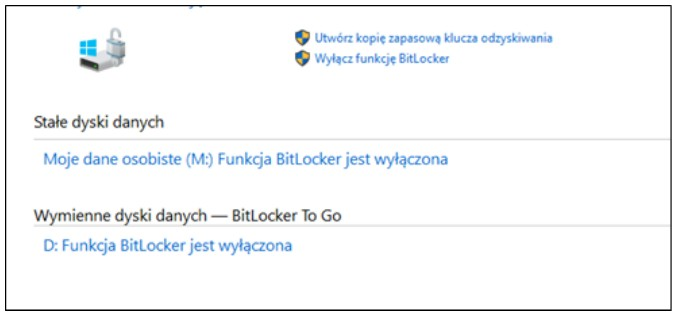

Narzędzie wbudowane w systemy Windows w edycji Enterprise lub Ultimate ma na celu

Aby przywrócić zgubione dane w systemach z rodziny Windows, konieczne jest użycie polecenia

Które z urządzeń sieciowych jest przedstawione na grafice?

Urządzenie sieciowe nazywane mostem (ang. bridge) to:

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

Shareware to typ licencji, która polega na

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

Funkcja systemu Windows Server, umożliwiająca zdalną instalację systemów operacyjnych na komputerach kontrolowanych przez serwer, to

Rodzaj połączenia VPN obsługiwany przez system Windows Server, w którym użytkownicy są uwierzytelniani za pomocą niezabezpieczonych połączeń, a szyfrowanie zaczyna się dopiero po wymianie uwierzytelnień, to

Wtyczka (modularne złącze męskie) przedstawiona na rysunku stanowi zakończenie przewodu

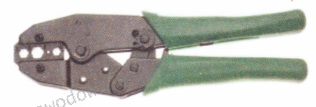

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

W systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

Program do monitorowania, który umożliwia przechwytywanie, nagrywanie oraz dekodowanie różnych pakietów sieciowych to

Jakie przyporządkowanie: urządzenie - funkcja, którą pełni, jest błędne?

Jakim poleceniem w systemie Linux można ustalić trasę pakietu do celu?

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?