Pytanie 1

Programem służącym do archiwizacji danych w systemie Linux jest

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Programem służącym do archiwizacji danych w systemie Linux jest

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

Jakie jest adres rozgłoszeniowy sieci, w której funkcjonuje host z adresem IP 195.120.252.32 oraz maską podsieci 255.255.255.192?

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

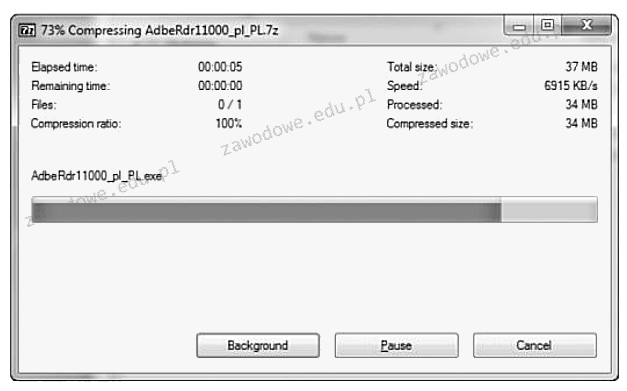

Na dołączonym obrazku pokazano działanie

Standard IEEE 802.11 określa typy sieci

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

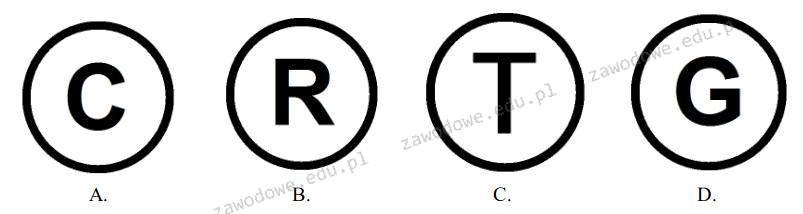

Który symbol wskazuje na zastrzeżenie praw autorskich?

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Usługi na serwerze są konfigurowane za pomocą

Aby w edytorze Regedit przywrócić stan rejestru systemowego za pomocą wcześniej utworzonej kopii zapasowej, należy użyć funkcji

W systemie Windows przy użyciu polecenia assoc można

Brak odpowiedzi na to pytanie.

W drukarce laserowej do utrwalania obrazu na papierze stosuje się

Brak odpowiedzi na to pytanie.

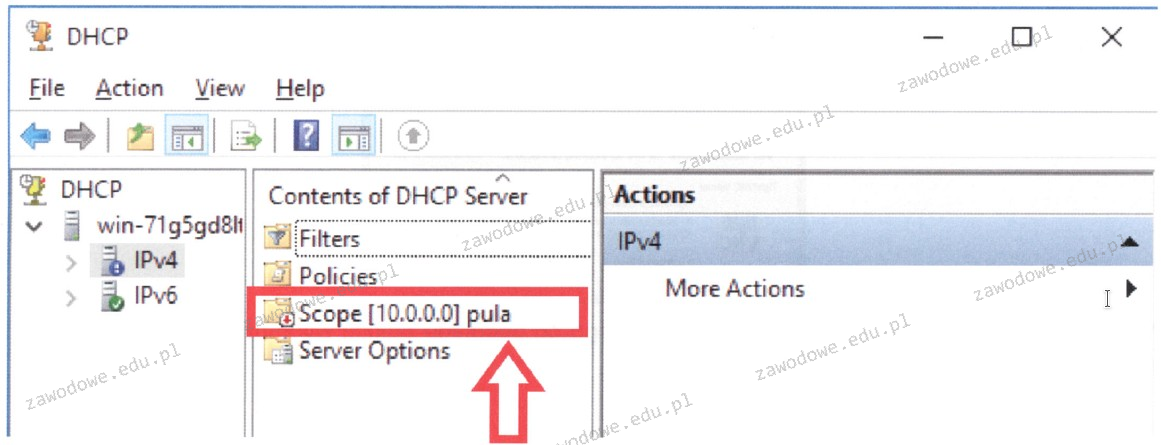

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Brak odpowiedzi na to pytanie.

GRUB, LILO oraz NTLDR to:

Brak odpowiedzi na to pytanie.

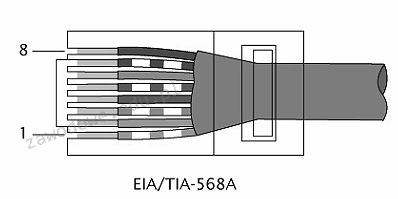

W technologii Ethernet 100BaseTX do przesyłania danych wykorzystywane są żyły kabla UTP podłączone do pinów

Brak odpowiedzi na to pytanie.

Na dysku należy umieścić 100 tysięcy oddzielnych plików, z których każdy ma rozmiar 2570 bajtów. W takim przypadku, zapisane pliki będą zajmować najmniej miejsca na dysku z jednostką alokacji wynoszącą

Brak odpowiedzi na to pytanie.

Ataki na systemy komputerowe, które odbywają się poprzez podstępne pozyskiwanie od użytkowników ich danych osobowych, często wykorzystywane są w postaci fałszywych komunikatów z różnych instytucji lub od dostawców usług e-płatności i innych znanych organizacji, to

Brak odpowiedzi na to pytanie.

Jakie urządzenie jest pokazane na ilustracji?

Brak odpowiedzi na to pytanie.

Który z zapisów stanowi pełną formę maski z prefiksem 25?

Brak odpowiedzi na to pytanie.

Użytkownik uszkodził płytę główną z gniazdem dla procesora AM2. Płytę z uszkodzeniami można wymienić na model z gniazdem, nie zmieniając procesora oraz pamięci

Brak odpowiedzi na to pytanie.

Ile pinów znajduje się w wtyczce SATA?

Brak odpowiedzi na to pytanie.

Który z podanych programów pozwoli na stworzenie technicznego rysunku ilustrującego plan instalacji logicznej sieci lokalnej w budynku?

Brak odpowiedzi na to pytanie.

Nie można uruchomić systemu Windows z powodu błędu oprogramowania. Jak można przeprowadzić diagnozę i usunąć ten błąd w jak najmniej inwazyjny sposób?

Brak odpowiedzi na to pytanie.

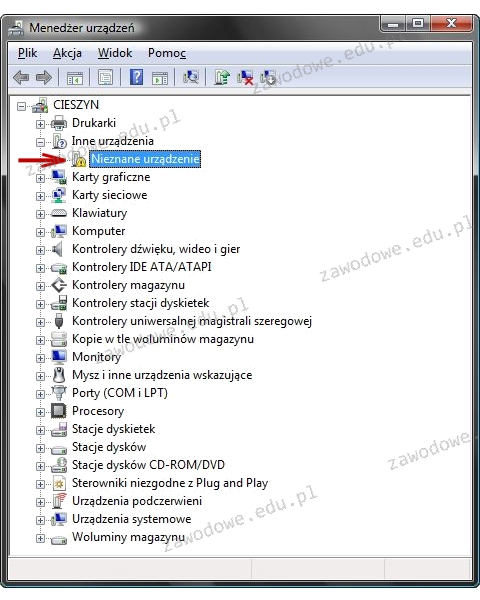

Ikona z wykrzyknikiem, pokazana na ilustracji, która pojawia się obok nazwy sprzętu w Menedżerze urządzeń, wskazuje, że to urządzenie

Brak odpowiedzi na to pytanie.

W systemach Windows XP Pro/ Windows Vista Bizness/Windows 7 Pro/Windows 8 Pro, rozwiązaniem zapewniającym poufność danych dla użytkowników korzystających z jednego komputera, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

Brak odpowiedzi na to pytanie.

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie

Brak odpowiedzi na to pytanie.

Jakie będą wydatki na materiały potrzebne do produkcji 20 kabli typu patchcord o długości 50 cm?

| Nazwa towaru | Cena jedn. brutto |

|---|---|

| wtyk RJ45 | 1,00 zł / szt. |

| koszulka ochronna na wtyk RJ45 | 1,00 zł / szt. |

| skrętka UTP | 1,20 zł / m |

Brak odpowiedzi na to pytanie.

Błędy systemu operacyjnego Windows spowodowane przez konflikty zasobów sprzętowych, takie jak przydział pamięci, przydział przerwań IRQ i kanałów DMA, najłatwiej jest wykryć za pomocą narzędzia

Brak odpowiedzi na to pytanie.

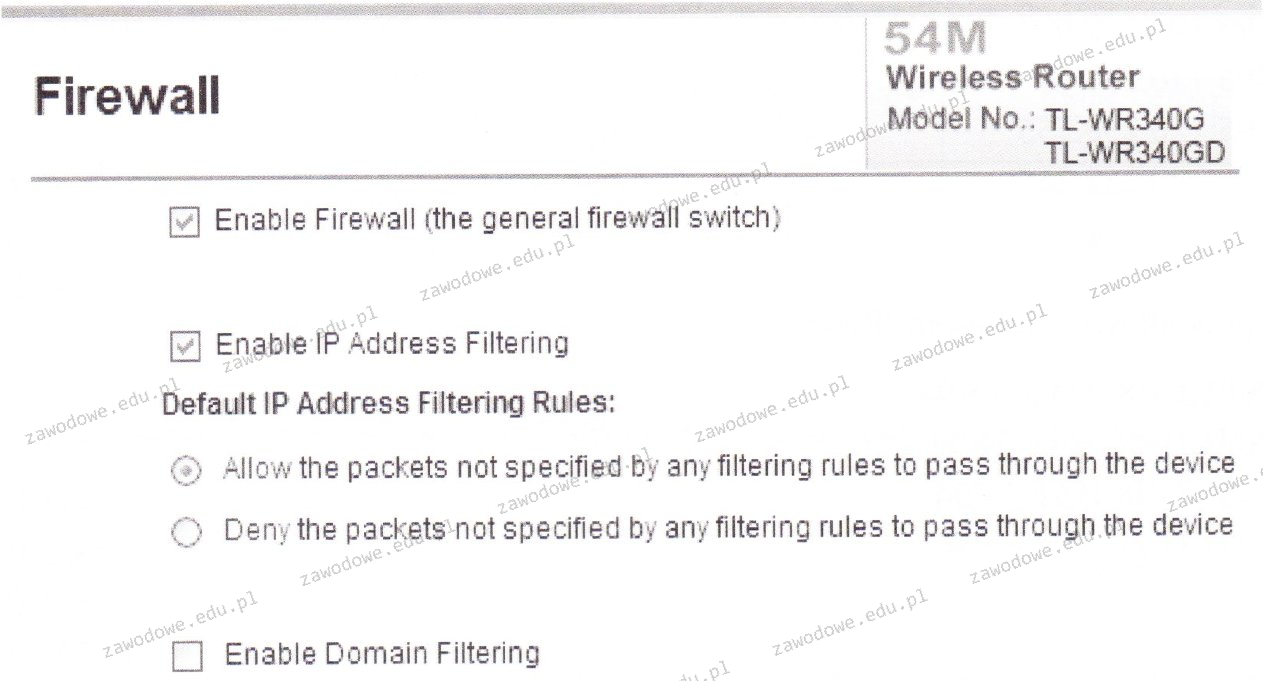

Na rysunku poniżej przedstawiono ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

Brak odpowiedzi na to pytanie.

Który instrument służy do pomiaru długości oraz tłumienności przewodów miedzianych?

Brak odpowiedzi na to pytanie.

Jak w systemie Windows zmienić port drukarki, która została zainstalowana?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Adres IP komputera wyrażony sekwencją 172.16.0.1 jest zapisany w systemie

Brak odpowiedzi na to pytanie.

Ataki mające na celu zakłócenie funkcjonowania aplikacji oraz procesów działających w urządzeniu sieciowym określane są jako ataki typu

Brak odpowiedzi na to pytanie.

Kluczowe znaczenie przy tworzeniu stacji roboczej, na której ma funkcjonować wiele maszyn wirtualnych, ma:

Brak odpowiedzi na to pytanie.

Kiedy użytkownik wprowadza w wierszu poleceń komendę ping www.onet.pl, otrzymuje komunikat: "Żądanie polecenia ping nie może znaleźć hosta www.onet.pl. Sprawdź nazwę i ponów próbę." Natomiast po wpisaniu polecenia ping 213.180.141.140 (adres IP serwera www.onet.pl) użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny tego zjawiska?

Brak odpowiedzi na to pytanie.

Jak wiele domen kolizyjnych oraz rozgłoszeniowych można dostrzec na schemacie?

Brak odpowiedzi na to pytanie.

Główną metodą ochrony sieci komputerowej przed zewnętrznymi atakami jest wykorzystanie

Brak odpowiedzi na to pytanie.

Co otrzymujemy po zsumowaniu liczb 33(8) oraz 71(8)?

Brak odpowiedzi na to pytanie.