Pytanie 1

Co to jest SQL injection?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Co to jest SQL injection?

W aplikacji mobilnej, aby określić warianty grafiki w zależności od wielkości ekranu, należy (uwaga: odpowiedzi wariantowe dla dwóch systemów - sugerować się systemem omawianym na zajęciach)

Co to jest CORS (Cross-Origin Resource Sharing)?

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Jakie jest najważniejsze działanie w trakcie analizy wymagań klienta przed rozpoczęciem realizacji projektu aplikacji?

Które z wymienionych narzędzi najlepiej chroni dane na urządzeniach mobilnych?

Jakie jest oznaczenie normy międzynarodowej?

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Zapis pierwszy:

b = a++;Zapis drugi:

b = ++a;

Jaki będzie wynik działania poniższego kodu JavaScript?

| function foo() { console.log(a); var a = 1; console.log(a); } foo(); |

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

| To prosta metoda sortowania opierająca się na cyklicznym porównywaniu par sąsiadujących ze sobą elementów i zamianie ich miejscami w przypadku, kiedy kryterium porządkowe zbioru nie zostanie spełnione. Operacje te wykonywane są dopóki występują zmiany, czyli tak długo, aż cały zbiór zostanie posortowany. |

Co to jest event bubbling w JavaScript?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Jak wygląda kod uzupełnienia do dwóch dla liczby -5 w formacie binarnym przy użyciu 8 bitów?

Która z wymienionych właściwości odnosi się do klasy pochodnej?

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Jakie jest podstawowe użycie metod wirtualnych?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

W jakim języku został stworzony framework Angular?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Jakie narzędzie służy do zarządzania wersjami?

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

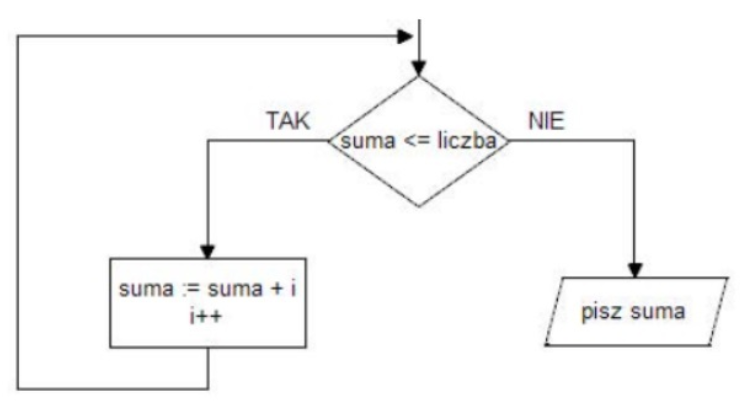

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++.

Kod 1do { suma = suma + i; } while (suma <= liczba); cout << suma; | Kod 2if (suma <= liczba) { suma = suma + i; i++; } else cout << suma; |

Kod 3for (i = suma; i <= liczba; i++) suma = suma + i; else cout << suma; | Kod 4while (suma <= liczba) { suma = suma + i; i++; } cout << suma; |

Wskaż kod, który jest funkcjonalnie równoważny zaprezentowanemu poniżej:

switch(nrTel) { case 999: opis = "Pogotowie"; break; case 998: opis = "Straż"; break; case 997: opis = "Policja"; break; default: opis = "Inny numer"; } | |

Kod 1.with nrTel { if (999) opis = "Pogotowie"; if (998) opis = "Straż"; if (997) opis = "Policja"; else opis = "Inny numer"; } | Kod 2.if (nrTel == 999) opis = "Pogotowie"; else if (nrTel == 998) opis = "Straż"; else if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; |

Kod 3.if (nrTel == 999) opis = "Pogotowie"; if (nrTel == 998) opis = "Straż"; if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; | Kod 4.Opis = if (nrTel == 999) => "Pogotowie"; else if (nrTel == 998) => "Straż"; else if (nrTel == 997) => "Policja"; else => "Inny numer"; |

Jaką funkcję pełni operator "|" w języku C++?

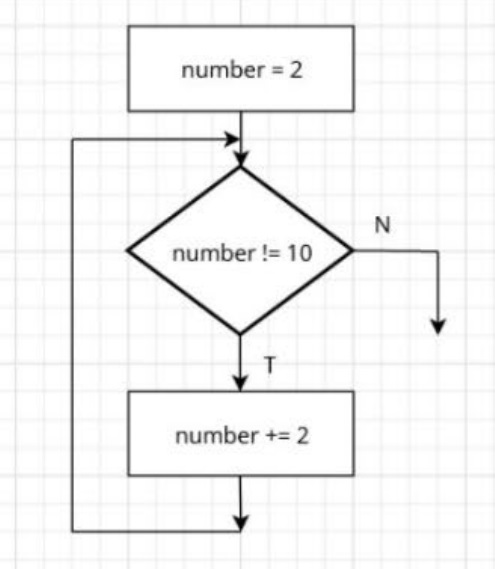

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Metodyka zwinna (ang. agile) opiera się na

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Które z poniższych NIE jest zasadą programowania SOLID?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Co to jest Webpack?

Która z poniższych nie jest cechą architektury mikroserwisów?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?