Pytanie 1

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

push(arg) – dodaje elementpop() – usuwa ostatnio dodany elementpeek() – zwraca ostatnio dodany element bez usuwaniaisEmpty() – sprawdza czy istnieją dane w strukturze |

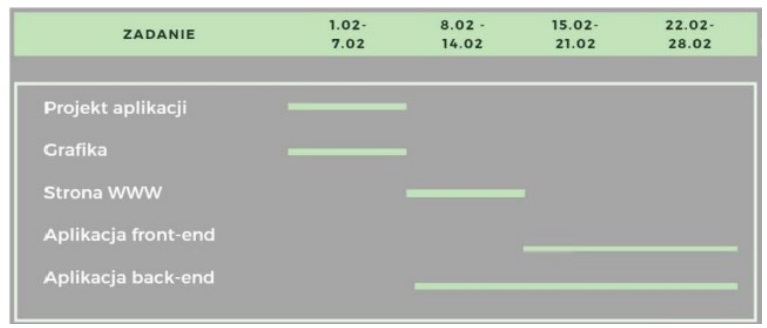

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Jakie narzędzie jest używane do automatyzacji testów interfejsu użytkownika aplikacji webowych?

Co to jest API w kontekście programowania?

Jakie środowisko jest przeznaczone do tworzenia aplikacji mobilnych dla urządzeń Apple, wykorzystujące różne języki programowania, takie jak Java i Objective C?

Programista może wykorzystać framework Angular do realizacji aplikacji:

Które z poniższych nie jest narzędziem do zarządzania stanem w aplikacjach React?

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

Jaką wartość zwróci funkcja napisana w języku C++, jeżeli jej argumentem wejściowym jest tablica stworzona w następujący sposób:

int tablica[6] = {3,4,2,4,10,0};

int fun1(int tab[]) { int wynik = 0; for(int i = 0; i < 6; i++) wynik += tab[i]; return wynik; }

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jaką cechą odznacza się framework w porównaniu do biblioteki?

W jednostce centralnej, za obliczenia na liczbach zmiennoprzecinkowych odpowiada

Prezentowana metoda jest realizacją algorytmu

public static String fun1(String str) { String output = " "; for (var i = (str.length()-1); i >= 0; i--) output += str.charAt(i); return output; }

Które stwierdzenie dotyczące interfejsu w Java jest prawdziwe?

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość 0 zamiast 50?

int oblicz(int x) { int i = 50; x = x + i; return i; } int main() { int x = 0; int wynik = oblicz(x); std::cout << x; }

Który z poniższych elementów nie jest związany z architekturą mikroserwisów?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Która z poniższych nie jest zasadą czystego kodu (clean code)?

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak poniżej:

class Owoc { public: double waga; string nazwa; Owoc(double waga, string nazwa); };

Owoc::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Owoc::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Co będzie wynikiem działania poniższego kodu JavaScript?

| const obj = { name: 'John', greet: function() { setTimeout(function() { console.log(`Hello, ${this.name}`); }, 1000); } }; obj.greet(); |

Co to jest XSS (Cross-Site Scripting)?

Jakie jest fundamentalne zagadnienie w projektowaniu aplikacji w architekturze klient-serwer?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest

W jakiej sytuacji kolekcja typu lista okaże się bardziej wydajna niż tablica?

Kod w bibliotece React.js oraz w frameworku Angular, który został zaprezentowany, ma na celu wyświetlenie

| Fragment kodu React.js: | |

state = { zm1: 0 }; hanleEv = () => { this.setState({zm1: this.state.zm1 + 1}); } render() { return (<div> <span>{this.state.zm1}</span> <button onClick={this.handleEv}>BTN_1</button> </div>); } | |

| Fragment kodu Angular: | |

@Component({ selector: 'sel1', template: `<span>{{ zm1 }}</span> <button (click)="onBtnCilcked()">BTN_1</button>` }) export class Licznik1Component { zm1 = 0; onBtnCilcked() { this.zm1++; } } |

Który z wymienionych frameworków służy do budowy aplikacji webowych w C#?

Zademonstrowana pętla wykorzystuje obiekt random do:

var random = new Random(); String pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for (int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie informacje przedstawia diagram Gantta?

Zapisany fragment w C# wskazuje na definicję klasy Car, która:

public class Car: Vehicle { ... }

W metodach klasy GoldCustomer dostępne są tylko pola

public class Customer { public string Name; protected int Id; private int Age; } public class GoldCustomer: Customer { private GoldPoints: int; }

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Co to jest local storage w kontekście aplikacji webowych?

Które z wymienionych oznaczeń wskazuje na liniową złożoność algorytmu?

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

W jakich sytuacjach zastosowanie rekurencji może być bardziej korzystne niż użycie iteracji?

W jaki sposób określa się wypadek związany z pracą?