Pytanie 1

Aby serwer z systemem Linux mógł udostępniać pliki i drukarki komputerom klienckim z systemem Windows, należy zainstalować na nim

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Aby serwer z systemem Linux mógł udostępniać pliki i drukarki komputerom klienckim z systemem Windows, należy zainstalować na nim

Wykonanie komendy NET USER GRACZ * /ADD w wierszu poleceń systemu Windows spowoduje

Liczby zapisane w systemie binarnym jako 10101010 oraz w systemie heksadecymalnym jako 2D odpowiadają następującym wartościom:

Według modelu TCP/IP, protokoły DNS, FTP oraz SMTP zaliczają się do warstwy

Celem złocenia styków złącz HDMI jest

Na ilustracji przedstawiono tylną stronę

Jaki sterownik drukarki jest uniwersalny dla różnych urządzeń oraz systemów operacyjnych i stanowi standard w branży poligraficznej?

Router przypisany do interfejsu LAN dysponuje adresem IP 192.168.50.1. Został on skonfigurowany w taki sposób, aby przydzielać komputerom wszystkie dostępne adresy IP w sieci 192.168.50.0 z maską 255.255.255.0. Jaką maksymalną liczbę komputerów można podłączyć w tej sieci?

Który z poniższych adresów IP należy do grupy C?

Zastosowanie programu firewall ma na celu ochronę

Wymogi działalności przedsiębiorstwa nakładają konieczność używania systemów plików, które zapewniają wysoki poziom zabezpieczeń oraz umożliwiają szyfrowanie informacji. W związku z tym należy wybrać system operacyjny Windows

Jaka jest maksymalna prędkość transferu danych w sieci lokalnej, w której zastosowano przewód UTP kat.5e do budowy okablowania strukturalnego?

Jakie urządzenie sieciowe zostało zilustrowane na podanym rysunku?

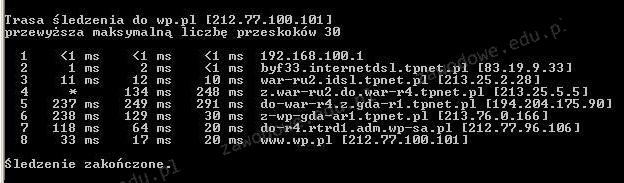

Jaki wynik działania którego z poleceń w systemie Windows jest zaprezentowany na rysunku?

Cechą charakterystyczną pojedynczego konta użytkownika w systemie Windows Serwer jest

Organizacja zajmująca się normalizacją na świecie, która stworzyła 7-warstwowy Model Referencyjny Otwartej Architektury Systemowej, to

Drukarką przeznaczoną do druku etykiet i kodów kreskowych, która drukuje poprzez roztapianie pokrycia specjalnej taśmy, w wyniku czego barwnik z niej zostaje przyklejony do materiału, na którym następuje drukowanie jest drukarka

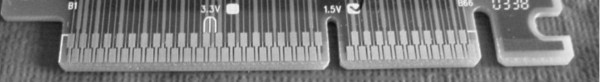

Na ilustracji przedstawiona jest karta

Który standard w sieciach LAN określa dostęp do medium poprzez wykorzystanie tokenu?

Który z podanych elementów jest częścią mechanizmu drukarki igłowej?

Na ilustracji przedstawiono fragment karty graficznej ze złączem

Jakie oprogramowanie opisuje najnowsza wersja wieloplatformowego klienta, który cieszy się popularnością wśród użytkowników na całym świecie, oferującego wirtualną sieć prywatną do nawiązywania połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie z wykorzystaniem kluczy, certyfikatów, nazwy użytkownika i hasła, a także dodatkowych kart w wersji dla Windows?

W systemie Linux program top umożliwia

Do wykonywania spawów włókien światłowodowych nie jest konieczne:

W systemie Linux komenda chown pozwala na

Jednym z zaleceń w zakresie ochrony przed wirusami jest przeprowadzanie skanowania całego systemu. W związku z tym należy skanować komputer

Grupa, w której członkom można nadawać uprawnienia jedynie w obrębie tej samej domeny, co domena nadrzędna lokalnej grupy domeny, nosi nazwę grupa

W nagłówku ramki standardu IEEE 802.3 w warstwie łącza danych znajduje się

Jednym z rezultatów realizacji podanego polecenia jest

| sudo passwd -n 1 -x 5 test |

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Symbolika tego procesora wskazuje na

Aby zapobiec uszkodzeniu sprzętu podczas modernizacji laptopa, która obejmuje wymianę modułów pamięci RAM, należy

W środowisku Linux uruchomiono skrypt przy użyciu dwóch argumentów. Uzyskanie dostępu do wartości drugiego argumentu z wnętrza skryptu możliwe jest przez

Jaka jest maska dla adresu IP 192.168.1.10/8?

W sieciach komputerowych miarą prędkości przesyłu danych jest

Jaka liczba hostów może być zaadresowana w podsieci z adresem 192.168.10.0/25?

Jakie zadanie pełni router?

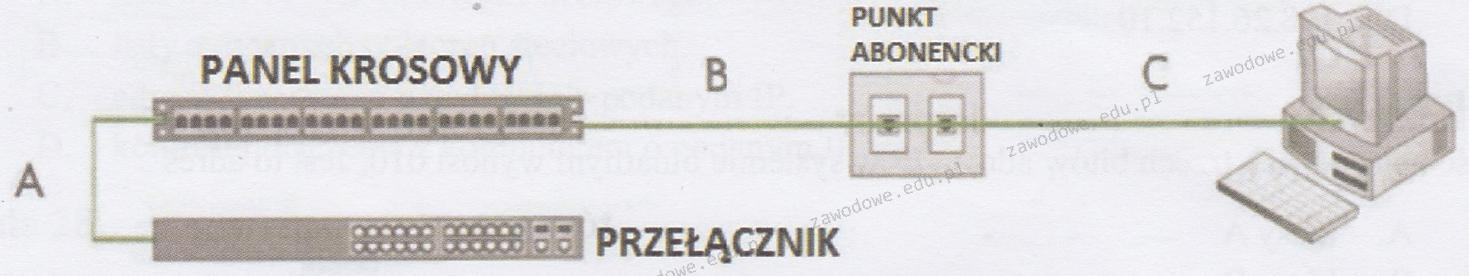

Według normy PN-EN 50174 maksymalna całkowita długość kabla połączeniowego między punktem abonenckim a komputerem oraz kabla krosowniczego A+C) wynosi

Prezentowany komunikat pochodzi z wykonania polecenia

Aby naprawić zasilacz laptopa poprzez wymianę kondensatorów, jakie narzędzie powinno się wykorzystać?