Pytanie 1

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

Aby oddzielić komputery w sieci, które posiadają ten sam adres IPv4 i są połączone z przełącznikiem zarządzalnym, należy przypisać

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

AES (ang. Advanced Encryption Standard) to co?

W którym rejestrze systemu Windows znajdziemy informacje o błędzie spowodowanym brakiem synchronizacji czasu systemowego z serwerem NTP?

Brak odpowiedzi na to pytanie.

W zasadach grup włączono i skonfigurowano opcję "Ustaw ścieżkę profilu mobilnego dla wszystkich użytkowników logujących się do tego komputera":

| \\serwer\profile\%username% |

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows pokazuje tablicę routingu hosta?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Brak odpowiedzi na to pytanie.

Jaką wartość ma domyślna maska dla adresu IP klasy B?

Brak odpowiedzi na to pytanie.

Planowana sieć przypisana jest do klasy C. Sieć została podzielona na 4 podsieci, w których każda z nich obsługuje 62 urządzenia. Która z wymienionych masek będzie odpowiednia do realizacji tego zadania?

Brak odpowiedzi na to pytanie.

W specyfikacji sieci Ethernet 1000Base-T maksymalna długość segmentu dla skrętki kategorii 5 wynosi

Brak odpowiedzi na to pytanie.

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

Brak odpowiedzi na to pytanie.

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600 m?

Brak odpowiedzi na to pytanie.

Aby funkcja rutingu mogła prawidłowo funkcjonować na serwerze, musi być on wyposażony

Brak odpowiedzi na to pytanie.

Jakiego wtyku należy użyć do zakończenia ekranowanej skrętki czteroparowej?

Brak odpowiedzi na to pytanie.

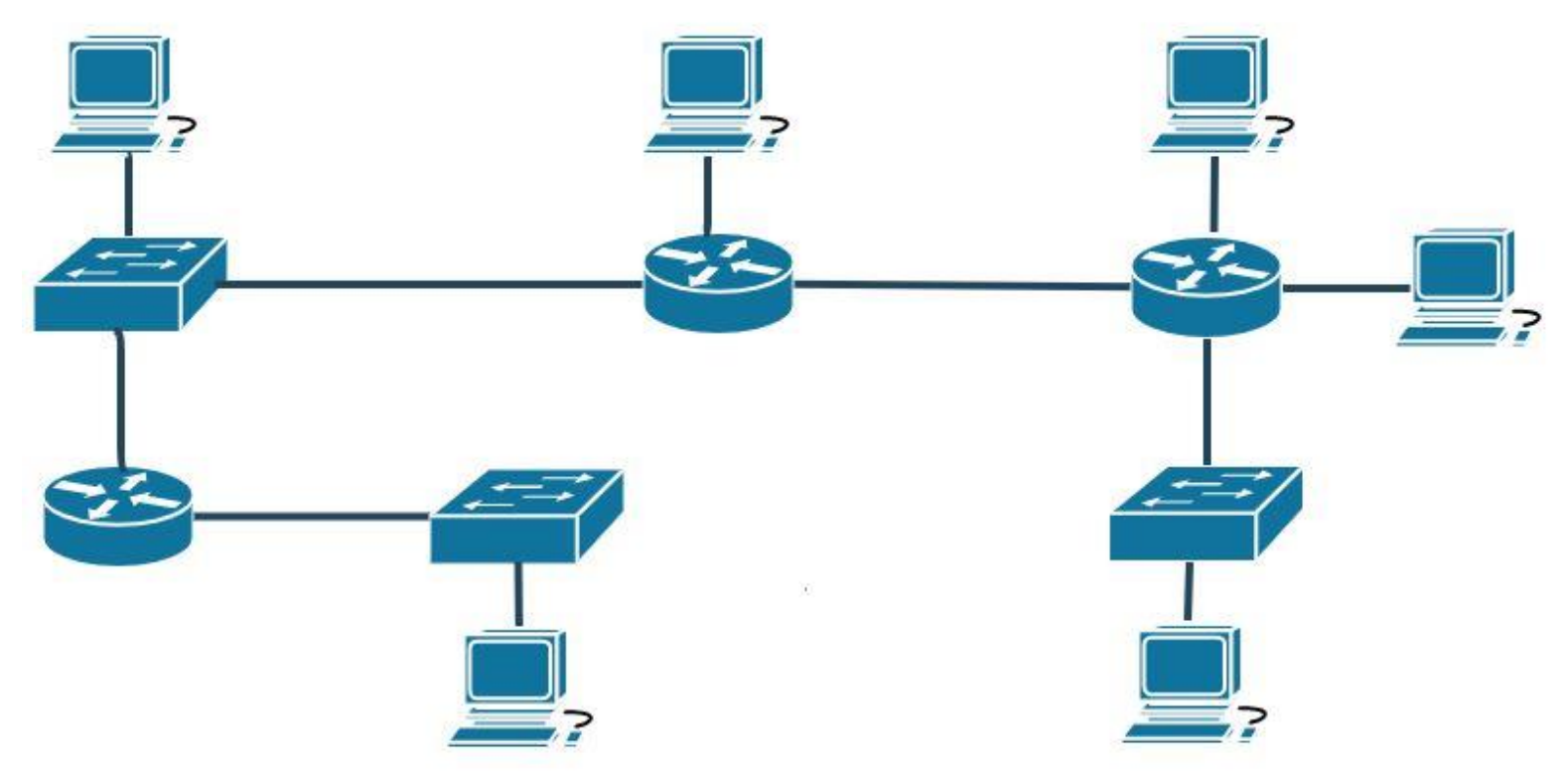

Ile domen rozgłoszeniowych istnieje w sieci o schemacie przedstawionym na rysunku, jeżeli przełączniki pracują w drugiej warstwie modelu ISO/OSI z konfiguracją domyślną?

Brak odpowiedzi na to pytanie.

Aby zapewnić, że jedynie wybrane urządzenia mają dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Brak odpowiedzi na to pytanie.

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

Brak odpowiedzi na to pytanie.

W systemie Windows narzędzie do zarządzania skryptami wiersza poleceń, które pozwala na przeglądanie lub zmianę konfiguracji sieciowej komputera, który jest włączony, to

Brak odpowiedzi na to pytanie.

Protokół, który umożliwia synchronizację zegarów stacji roboczych w sieci z serwerem NCP, to

Brak odpowiedzi na to pytanie.

Jaki argument komendy ipconfig w systemie Windows przywraca konfigurację adresów IP?

Brak odpowiedzi na to pytanie.

Fragment specyfikacji którego urządzenia sieciowego przedstawiono na ilustracji?

| L2 Features | • MAC Address Table: 8K • Flow Control • 802.3x Flow Control • HOL Blocking Prevention • Jumbo Frame up to 10,000 Bytes • IGMP Snooping • IGMP v1/v2 Snooping • IGMP Snooping v3 Awareness • Supports 256 IGMP groups • Supports at least 64 static multicast addresses • IGMP per VLAN • Supports IGMP Snooping Querier • MLD Snooping • Supports MLD v1/v2 awareness • Supports 256 groups • Fast Leave • Spanning Tree Protocol • 802.1D STP • 802.1w RSTP | • Loopback Detection • 802.3ad Link Aggregation • Max. 4 groups per device/8 ports per group (DGS-1210-08P) • Max. 8 groups per device/8 ports per group (DGS-1210- 16/24/24P) • Max. 16 groups per device/8 ports per group (DGS-1210-48P) • Port Mirroring • One-to-One, Many-to-One • Supports Mirroring for Tx/Rx/Both • Multicast Filtering • Forwards all unregistered groups • Filters all unregistered groups • LLDP, LLDP-MED |

Brak odpowiedzi na to pytanie.

Jakim skrótem oznacza się zbiór zasad filtrujących dane w sieci?

Brak odpowiedzi na to pytanie.

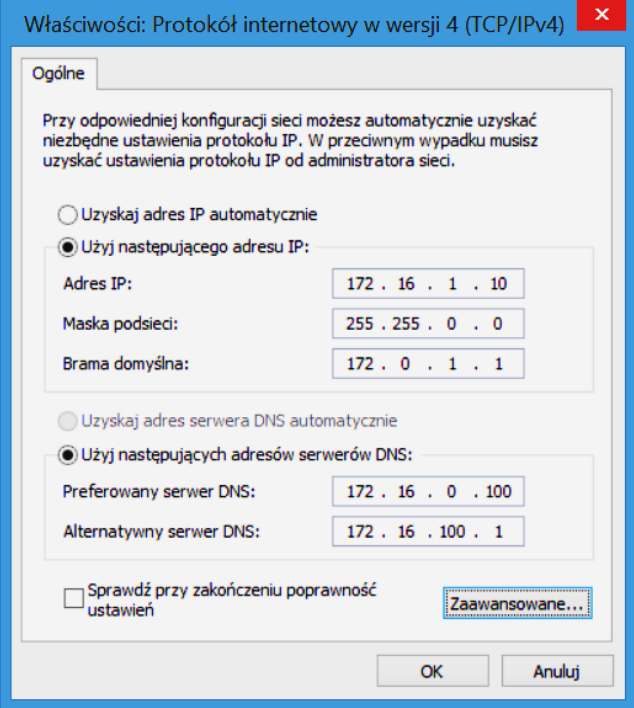

Komputer ma pracować w sieci lokalnej o adresie 172.16.0.0/16 i łączyć się z Internetem. Który element konfiguracji karty sieciowej został wpisany nieprawidłowo?

Brak odpowiedzi na to pytanie.

Jaki jest prefiks lokalnego adresu dla łącza (Link-Local Address) w IPv6?

Brak odpowiedzi na to pytanie.

Którego z poniższych zadań nie wykonują serwery plików?

Brak odpowiedzi na to pytanie.

W jakiej warstwie modelu TCP/IP funkcjonuje protokół DHCP?

Brak odpowiedzi na to pytanie.

Jak można zidentyfikować przeciążenie w sieci lokalnej LAN?

Brak odpowiedzi na to pytanie.

Polecenie dsadd służy do

Brak odpowiedzi na to pytanie.

Jakim skrótem nazywana jest sieć, która korzystając z technologii warstwy 1 i 2 modelu OSI, łączy urządzenia rozmieszczone na dużych terenach geograficznych?

Brak odpowiedzi na to pytanie.

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

Brak odpowiedzi na to pytanie.

Protokół, który komputery wykorzystują do informowania ruterów w swojej sieci o zamiarze dołączenia do określonej grupy multicastowej lub jej opuszczenia, to

Brak odpowiedzi na to pytanie.

Narzędzie przedstawione na zdjęciu to

Brak odpowiedzi na to pytanie.

Najbardziej popularny kodek audio używany przy ustawianiu bramki VoIP to

Brak odpowiedzi na to pytanie.

W biurze rachunkowym potrzebne jest skonfigurowanie punktu dostępu oraz przygotowanie i podłączenie do sieci bezprzewodowej trzech komputerów oraz drukarki z WiFi. Koszt usługi konfiguracji poszczególnych elementów sieci wynosi 50 zł za każdy komputer, 50 zł za drukarkę i 100 zł za punkt dostępu. Jaki będzie całkowity wydatek związany z tymi pracami serwisowymi?

Brak odpowiedzi na to pytanie.

Jakie protokoły sieciowe są typowe dla warstwy internetowej w modelu TCP/IP?

Brak odpowiedzi na to pytanie.

Usługi na serwerze konfiguruje się za pomocą

Brak odpowiedzi na to pytanie.

Które z komputerów o adresach IPv4 przedstawionych w tabeli należą do tej samej sieci?

|

Brak odpowiedzi na to pytanie.

Jakie jest standardowe port do przesyłania poleceń (command) serwera FTP?

Brak odpowiedzi na to pytanie.

Adres IP serwera, na którym jest zainstalowana domena http://www.wp.pl to 212.77.98.9. Co jest przyczyną sytuacji przedstawionej na zrzucie ekranowym?

Brak odpowiedzi na to pytanie.